Содержание

Что такое Device ID (ID устройства)?

Идентификатор устройства — это уникальный анонимный идентификатор, состоящий из комбинации цифр и букв, связанный с одним мобильным устройством: смартфоном, планшетом или смарт-часами.

Что такое идентификатор устройства?

Идентификатор анонимен и не содержит никакой личной информации (PII), такой как имя, email, адрес или номер кредитной карты. Его может получить любое приложение, установленное на устройстве, что позволяет маркетологам и разработчикам измерять кампании своих пользователей и действия в приложении без доступа к личной информации.

Однако в последние месяцы произошел резкий сдвиг в сторону конфиденциальности пользователей, и агрегированные данные теперь более предпочтительны, чем данные на уровне пользователя. Самым заметным изменением стало введение Apple AppTrackingTransparency (ATT) и требование к владельцам приложений получать разрешение на использование device ID пользователя.

Различные виды идентификаторов устройств

Существует два основных вида device ID. Apple использует ID для рекламодателей (IDFA), а Android использует Google Advertiser ID(GAID). По сути, они работают одинаково, связывая действия пользователя с рекламной кампанией, с установкой и действиями в приложении.

Apple IDFA представляет собой комбинацию из 8 цифр и букв в верхнем регистре, тире, а затем трех наборов из 4 цифр и букв. Вот пример одного из них:

GAID имеет тот же формат, но использует строчные буквы:

Важно отметить, что после iOS 14.5 IDFA будет доступен владельцам приложений и маркетологам только в том случае, если пользователь предоставил согласие на измерение.

Для чего используется идентификатор устройства?

Идентификатор устройства в основном используется маркетологами приложений для измерения и чтобы связать между собой взаимодействие с приложением перед установкой, установку и события в приложении после установки. Это важный инструмент для атрибуции маркетинговой деятельности и составления карты пути пользователя.

Сопоставление идентификатора устройства с действиями пользователя — один из самых надежных и точных методов атрибуции, поскольку это детерминированный метод измерения.

Детерминированная атрибуция использует идентификатор устройства для идентификации одного и того же пользователя по нескольким каналам и взаимодействиям, измеряя его поведение со 100% точностью.

Более того, идентификатор устройства позволяет маркетологам персонализировать взаимодействие с пользователем, предлагая пользователю релевантную рекламу и услуги в зависимости от его поведения и предпочтений.

Device ID также помогает улучшить сегментацию аудитории, поскольку вы можете группировать пользователей по типу устройства, характеру использования и другим параметрам.

И наконец, благодаря сбору данных по in-app событиям, идентификаторы устройств помогают владельцам приложений лучше понять, как часто пользователи взаимодействуют с их приложением. Это дает возможность точно определить, когда, где и почему пользователи взаимодействуют определенным образом: уходят ли они или продолжают двигаться вниз по воронке и становятся лояльными клиентами, приносящими доход.

Как это работает?

Любое установленное приложение может получить идентификатор устройства после первого запуска.

После первоначального запуска идентификатор устройства можно использовать для атрибуции, измеряя количество установок и связывая их с предыдущей активностью.

В качестве примера возьмем атрибуцию установки приложения.

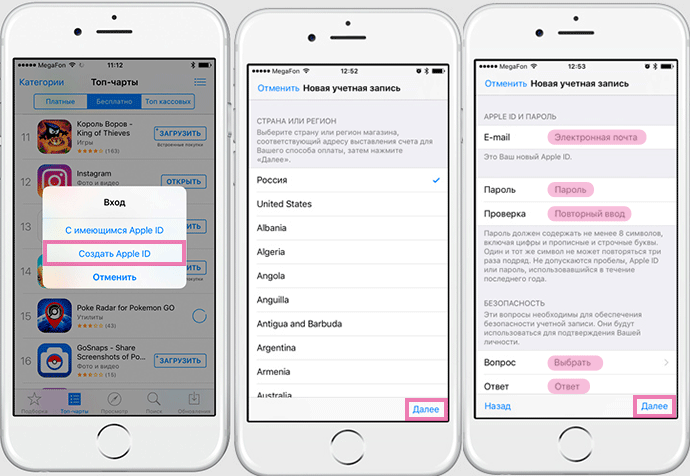

Пользователь кликает на рекламу приложения и перенаправляется в соответствующий магазин приложений (Google Play, либо в App store) для загрузки приложения.

После установки и первого открытия в приложении запускается механизм, известный как пакет разработки программного обеспечения (SDK), который регистрирует установку. Затем он возвращается к поиску ID подходящего клика (или просмотра) в своей базе данных.

Если SDK находит совпадение в рамках окна атрибуции, тогда происходит атрибуция на рекламу.

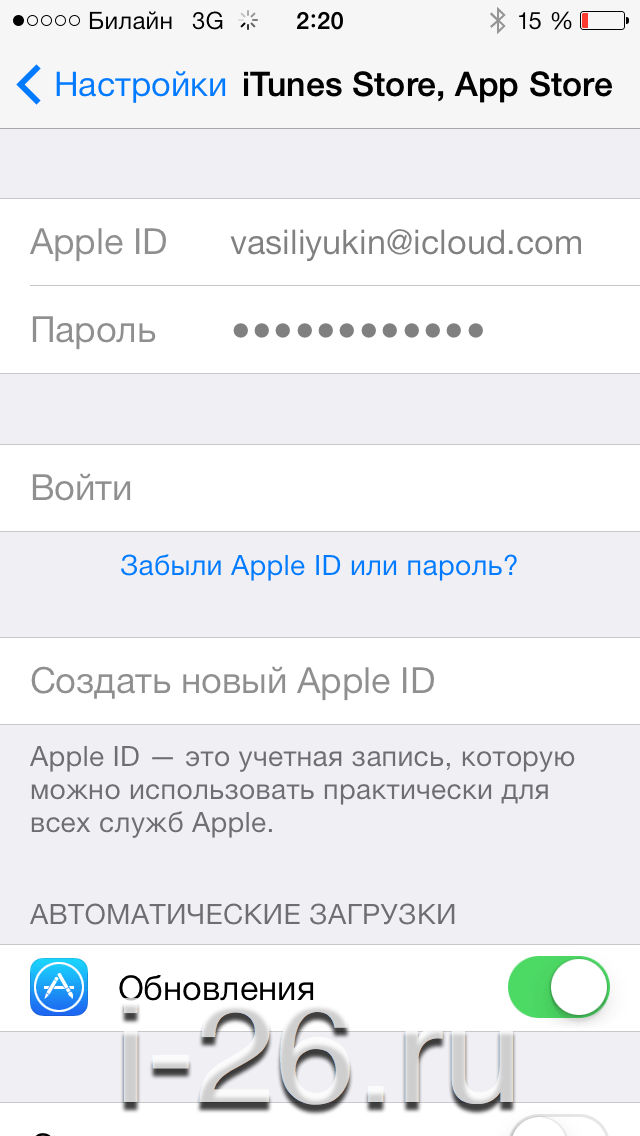

Как узнать идентификатор вашего устройства

Узнать device ID вашего устройства очень просто, независимо от того, Android у вас или Apple.

Для Android введите «*#*#8255#*#*» на клавиатуре. Как только вы введете последнюю цифру, появится всплывающее окно устройства мониторинга службы GTalk, где вы сможете увидеть идентификатор своего устройства.

Для устройства Apple мы специально разработали приложение «My device IDFA by Appsflyer», которое можно скачать из app store; оно подскажет вам идентификатор вашего устройства.

Вопросы конфиденциальности и сложившаяся ситуация

С момента выпуска iOS 14 Apple требует, чтобы приложения в АТТ-окне запрашивали у пользователей согласие на предоставление им доступа к IDFA. Это изменение было самым последним в длинной череде изменений, направленных на конфиденциальность пользователей.

До IDFA Apple использовали функцию под названием Уникальный идентификатор устройства (UDID). Он работал аналогично IDFA в том смысле, что это был идентификатор для одного устройства. Отличие заключалось в том, что UDID нельзя было сбросить (что является проблемой с точки зрения конфиденциальности), и в итоге он был заменен в 2012 году.

В 2016 году Apple представили Limited Ad Tracking (LAT), которое позволяло пользователям отказаться от «отслеживания». Если пользователь включил LAT, то его IDFA отображался как строка из нулей.

Однако в июне 2020 года все резко изменилось. До этого момента IDFA по-прежнему использовался по умолчанию, и пользователю для того, чтобы отключить отслеживание, нужно было самому зайти в настройки и включить там тоггл LAT, и таким образом отзывать разрешение на отслеживание.

В соответствии с новым фреймворком Apple AppTrackingTransparency (ATT) владелец приложения должен сначала получить разрешение от пользователя через АТТ-запрос, иначе доступа к IDFA не будет.

Будущее измерений с идентификаторами устройств (или без них)

Будущее измерений следует рассматривать в контексте повышения конфиденциальности. Одним из основных изменений является переход от данных на уровне пользователя к данным в агрегированном виде. Владельцы приложений больше не могут полагаться на подробную информацию о каждом пользователе. Вместо этого, данные будут объединены в группы, станет невозможно проводить измерения по отдельным пользователям, но это будет полезно для выявления тенденций.

Вместо этого, данные будут объединены в группы, станет невозможно проводить измерения по отдельным пользователям, но это будет полезно для выявления тенденций.

Обратите внимание, что по пользователям iOS, которые предоставили согласие в ATT, способ использования идентификатора устройства не изменится.

По тем, кто отказался от трекинга, а таких, как ожидается, будет большинство, существует ряд альтернативных методов, помогающих атрибутировать маркетинговую деятельность.

SKAdNetwork

Детерминированный механизм атрибуции Apple, который собирает данные об атрибуции для приложений iOS. Это фреймворк, ориентированный на конфиденциальность, предназначенный для измерения установок приложений и эффективности кампании без нарушения приватности пользователей.

SKAdNetwork имеет несколько ограничений, а именно позволяют получить данные только в начале пути пользователя. Эти ограничения усложняют атрибуцию, ремаркетинг и оптимизацию. Сторонние организации, такие как партнеры по измерению эффективности мобильной рекламы (MMP) , предлагают решения, которые используют данные SKAdNetwork и на выходе дают ценные инсайты.

Машинное обучение и предиктивная аналитика

В цифровом маркетинге алгоритмы машинного обучения используются для понимания тенденций в поведении пользователей, чтобы мы могли предсказать, насколько ценными могут стать эти пользователи со временем и будет ли кампания успешной.

Агрегированная вероятностная атрибуция также играет ключевую роль в эпоху конфиденциальности. Она сочетает различные вероятностные методы, которые предоставляют информацию только на агрегированном уровне. Вместе с машинным обучением агрегированное вероятностное моделирование обеспечивает высокий уровень точности, но при этом работает в рамках строгих бенчмарков конфиденциальности.

В iOS 14.5 данные сильно ограничены, поэтому способность предсказывать успех кампании на раннем этапе и соответствующим образом оптимизировать ее будет иметь решающее значение.

Инкрементальность

Инкрементальное тестирование позволяет маркетологам на основе тестов сделать выводы об истинной ценности их маркетинговых усилий. В частности, оно может сказать, что было результатом кампании, а что произошло бы естественным образом.

В частности, оно может сказать, что было результатом кампании, а что произошло бы естественным образом.

Измерение инкрементальности – еще одним важный инструмент маркетолога, так как оно помогает повысить уверенность в успехе кампании.

Переходы из веба в приложение

Переход из веба в приложение, так называемый Web-to-app, переносит пользователя с веб-страницы в соответствующее приложение. Мобильный веб все еще считается важной точкой первого контакта с пользователем, многие потребители используют его для поиска информации о бренде.

В контексте iOS 14.5 web-to-app теперь жизненно важный маркетинговый инструмент, с помощью которого маркетологи могут соединять точки на пути пользователя без использования IDFA. Так как путь включает в себя рекламные сети и собственные медиа, нет необходимости собирать IDFA для атрибуции, а для оптимизации опыта можно использовать собственные данные.

Ключевые выводы

В то время как идентификаторы устройств играли центральную роль в мобильной экосистеме с точки зрения измерения и оптимизации, обновления в сфере конфиденциальности немного уменьшили их важность для маркетологов приложений.

- Device ID были одним из самых точных и надежных способов сопоставить пользователя с действием, они были ключевым методом измерения и атрибуции.

- Существует два типа идентификаторов устройств: GAID для Android и IDFA для Apple.

- Идентификаторы устройств помогают маркетологам размечать путь пользователя и понимать предпочтения пользователя.

- Идентификаторы устройств обеспечивают детальную сегментацию аудитории, что помогает маркетологам оптимизировать и улучшать свои кампании.

- В новом фреймворке ATT владельцы приложений должны запрашивать доступ к IDFA пользователя на устройствах iOS.

- Без идентификатора устройства атрибуция в iOS-приложениях будет осуществляться через SKAdNetwork, что приносит с собой ограничения в данных. Однако дополнительные решения, включая машинное обучение, инкрементальность и переходы из веба в приложение, помогут найти недостающие части паззла.

— элемент секции — HTML

HTML-элемент <section> представляет собой автономный раздел — который не может быть представлен более точным по семантике элементом — внутри HTML-документа. Как правило, но не всегда, разделы имеют заголовок.

Как правило, но не всегда, разделы имеют заголовок.

Например, меню навигации должно быть помещено в элемент <nav>, но список результатов поиска и отображение карты с её элементами управления не имеют специфических элементов и могут быть помещены в <section>.

Примечание: Если содержимое элемента имеет смысл объединить как единое целое (в цельный и независимый блок), то элемент <article> может стать лучшим выбором.

| Категории контента | Основной поток, секционный контент, явный контент. |

|---|---|

| Допустимое содержимое | Основной поток |

| Пропуск тега | Ни одного; Оба тега, открывающий и закрывающий, являются обязательными. |

| Допустимые родители | Любой элемент, который разрешает контент основного потока в качестве содержимого. Обратите внимание, что элемент <section> не должен быть потомком элемента <address>. |

| Допустимые ARIA-роли | alert (en-US), alertdialog (en-US), application (en-US), banner (en-US), complementary (en-US), contentinfo (en-US), dialog (en-US), document (en-US), feed (en-US), log (en-US), main (en-US), marquee (en-US), navigation (en-US), search (en-US), status (en-US), tabpanel (en-US) |

| DOM-интерфейс | HTMLElement |

К этому элементу применимы только глобальные атрибуты.

- Каждый элемент

<section>должен быть идентифицирован, обычно путём добавления заголовка (элементы<h2>(en-US)—<h6>(en-US)) в качестве дочернего элемента. - Если имеет смысл по-особому объединить содержимое элемента

<section>(например, сделать цельным и независимым разделом HTML-документа), используйте вместо него элемент<article>. - Не используйте элемент

<section>как общий контейнер; для этого есть<div>, особенно когда секционирование применяется только для стилизации. На практике раздел должен логически выделяться в структуре документа.

До

<div> <h2>Заголовок</h2> <p>Много замечательного контента</p> </div>

После

<section> <h2>Заголовок</h2> <p>Много замечательного контента</p> </section>

До

<div> <h3>Заголовок</h3> <img src="bird.jpg" alt="птица" /> </div>

После

<section> <h3>Заголовок</h3> <img src="bird.jpg" alt="птица" /> </section>

| Specification |

|---|

| HTML Standard # the-section-element |

BCD tables only load in the browser

with JavaScript enabled. Enable JavaScript to view data.

- Связанные с этим разделом элементы:

<body>,<nav>,<article>,<aside>,<h2>(en-US),<h3>(en-US),<h4>(en-US),<h5>(en-US),<h5>(en-US),<h6>(en-US),<hgroup>,<header>,<footer>,<address>; - Разделы и структура документа HTML5.

- ARIA: роль region (en-US)

Found a content problem with this page?

- Edit the page on GitHub.

- Report the content issue.

- View the source on GitHub.

Want to get more involved?

Learn how to contribute.

This page was last modified on by MDN contributors.

Как избежать фишинговых писем Apple (мошенничества с Apple ID)

Кто-то пытается взломать ваш Apple ID?

Apple — одна из самых безопасных компаний в мире, но мошенники все еще находят способы взломать ваш Apple ID и завладеть вашей учетной записью.

В одном примере пользователь Apple на Reddit получил законное электронное письмо, в котором утверждалось, что его Apple ID заблокирован. Но после перехода по ссылке и ввода данных своей учетной записи iCloud пользователю было предложено ввести номер кредитной карты, чтобы «подтвердить свою личность» [*].

В этот момент жертва поняла, что это была афера, но ущерб был нанесен. Хакеры украли их Apple ID и пароль, используя фишинговую аферу Apple.

Количество подобных атак на Apple ID растет. Мошенничество с захватом учетной записи, в котором мошенники используют учетные данные для входа в учетную запись, выросло на ошеломляющие 131% в первой половине 2022 года [ * ].

Согласно последним данным Федеральной торговой комиссии (FTC) [ * ]:

Apple является вторым брендом, наиболее часто выдающим себя за мошенников (уступает только Amazon).

В этом руководстве мы покажем вам, как выглядят фишинговые электронные письма Apple, как определить, является ли электронное письмо Apple законным, и что делать, если вы стали мишенью одного из последних мошенничеств Apple.

Что такое фишинговая электронная почта Apple? Это опасно?

При фишинговых аферах Apple мошенники рассылают электронные письма, разработанные таким образом, чтобы выглядели так, как будто они от Apple (или других законных компаний), в попытке украсть ваш Apple ID или деньги.

Хуже всего то, что эти попытки фишинга могут исходить из любой части экосистемы Apple. Например, мошенники могут рассылать поддельные квитанции из App Store или вызывающие тревогу сообщения от службы поддержки Apple.

Если вы откроете, нажмете на ссылку или каким-либо образом вступите в фишинговую аферу Apple, это может иметь серьезные последствия.

Используя ваш Apple ID, мошенник может:

- Украсть ваш пароль Apple ID и личную информацию. Фишинговые письма Apple часто ведут на поддельные страницы входа , созданные для кражи ваших личных данных. Если мошенники получат доступ к вашему Apple ID, они смогут найти всевозможную конфиденциальную информацию, которая может быть использована для украсть вашу личность .

- Получите доступ к электронной почте Apple ID и запросите сброс пароля для других учетных записей. Имея доступ к вашей электронной почте iCloud, мошенники могут запросить сброс пароля для любой из ваших связанных учетных записей. Если у вас не включена двухфакторная аутентификация (2FA), ваши учетные записи могут быть подвержены риску .

- Найдите конфиденциальные файлы, фотографии и видео в резервных копиях iCloud. Если мошенники получат доступ к вашему диску iCloud, они могут использовать любую конфиденциальную информацию, которую они найдут, либо для шантажа, либо для кражи вашей личности.

- Делайте покупки в App Store, Apple Music, iTunes Store или Apple Books. Мошенники, у которых есть ваш Apple ID, смогут использовать вашу привязанную платежную карту для совершения покупок или подписок от вашего имени.

✅ Примите меры: Если мошенники получат доступ к вашему Apple ID, ваш онлайн-банк и другие учетные записи могут оказаться под угрозой. Попробуйте лучшую защиту от кражи личных данных Aura бесплатно в течение 14 дней , чтобы защитить свои учетные записи и конфиденциальную информацию от мошенников.

Попробуйте лучшую защиту от кражи личных данных Aura бесплатно в течение 14 дней , чтобы защитить свои учетные записи и конфиденциальную информацию от мошенников.

Как узнать, настоящее ли электронное письмо Apple: 5 предупреждающих знаков

Мошенники изо всех сил стараются сделать так, чтобы фишинговые электронные письма выглядели так, как будто они от Apple. Взгляните на пример ниже:

Пример фишингового письма Apple. Источник: Reddit

Если вы спешите, вы можете подумать, что это законное электронное письмо. Похоже, что это из «Apple ID», включает логотип Apple и содержит ссылку, которая выглядит как , как будто она ведет на официальный сайт Apple ID.

Но при ближайшем рассмотрении появляются предупреждающие знаки, указывающие на то, что это мошенничество:

- Это не официальный адрес электронной почты Apple.com. Вместо этого мошенники изменили свое «имя от», чтобы оно выглядело так, как будто оно от Apple (или «Apple ID»).

Всегда нажимайте или наводите курсор на имя отправителя, чтобы показать его фактический адрес электронной почты.

Всегда нажимайте или наводите курсор на имя отправителя, чтобы показать его фактический адрес электронной почты. - Имеются тонкие орфографические и грамматические ошибки. Легальные электронные письма от Apple почти никогда не содержат ошибок. Грамматические ошибки, такие как «требуется» (вместо «требуется»), «необычное действие» и отсутствие запятой после «С уважением», являются признаками того, что электронное письмо является мошенническим.

- Ссылка ведет на URL-адрес, отличный от показанного. Мошенники часто изменяют отображение ссылок, чтобы они выглядели более законными. Вы можете навести курсор на ссылку, чтобы увидеть, куда она вас ведет. Если вы нажимаете на ссылку, а загружаемый веб-сайт отличается от того, что указано в ссылке, немедленно покиньте сайт.

- Персонализации нет. Обычно такие компании, как Apple, приветствуют вас полным именем. Поскольку у них нет доступа к этой информации, мошенники используют общие приветствия, такие как «Дорогой друг» или «Уважаемый уважаемый клиент».

- Это создает ощущение срочности, угрожая отключить ваш Apple ID. Фишинговые мошенники пытаются использовать ложное ощущение срочности, чтобы заставить вас действовать, не задумываясь. Здесь мошенник предупреждает, что есть только 24 часа, чтобы ответить, прежде чем Apple ID жертвы будет отключен.

💡 Ресурс: Как определить, что электронное письмо от мошенника [с примерами] | Aura →

5 последних фишинговых писем Apple и мошенничества

- Ваш идентификатор Apple был заблокирован или приостановлен

- квитанции для нераспознанных приложений. нацелены на ваши криптовалютные кошельки

Мошенники постоянно находят новые тактики, чтобы нацеливаться на своих жертв — от электронных писем до телефонных звонков и всплывающих окон на веб-сайтах. Вот пять наиболее распространенных фишинговых атак, нацеленных на клиентов Apple:

1.

Ваш Apple ID был заблокирован или приостановлен

Ваш Apple ID был заблокирован или приостановлен

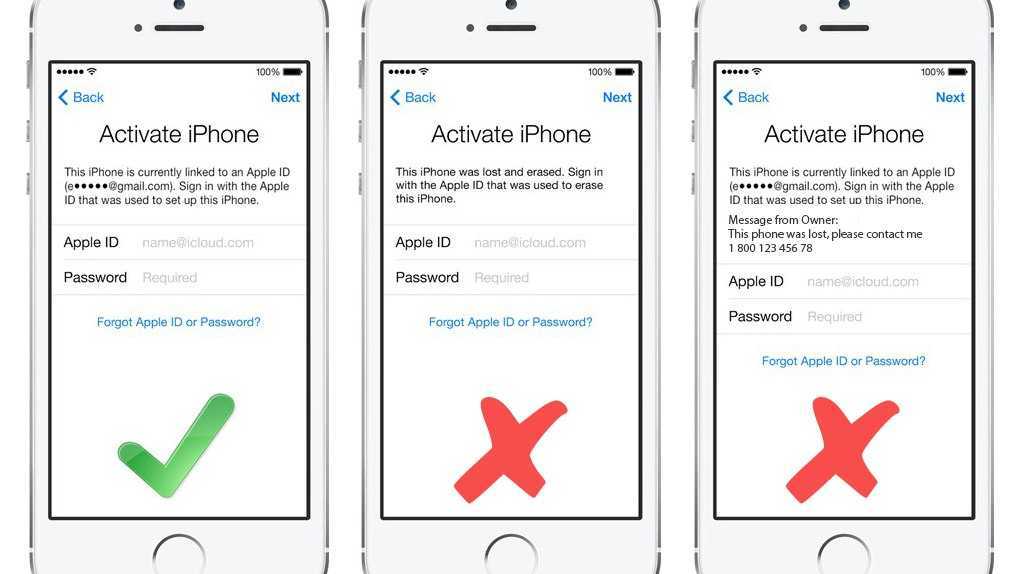

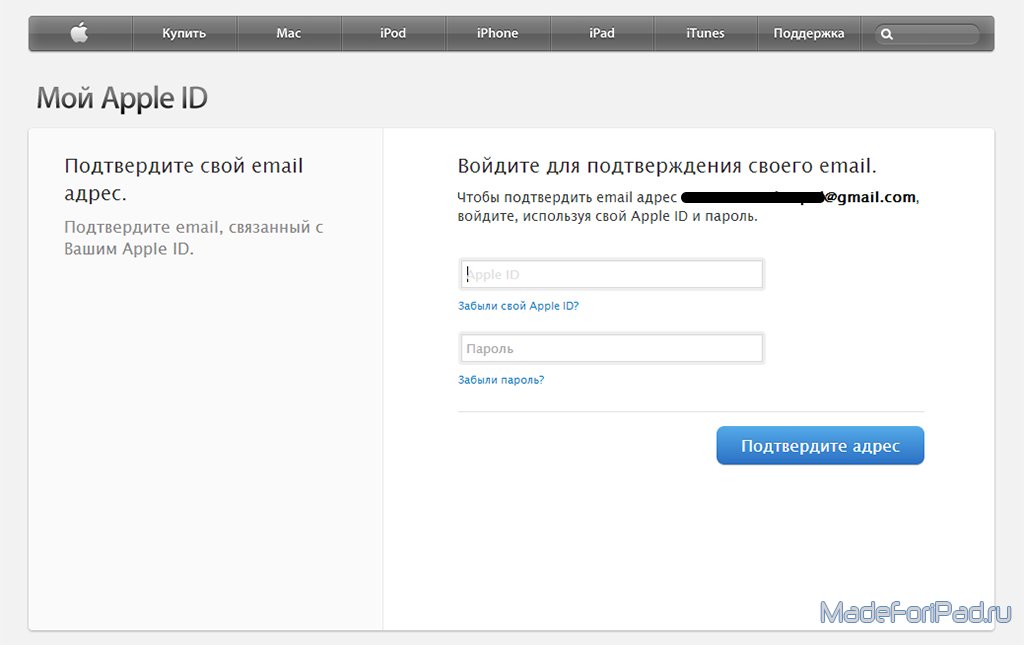

В этом классическом фишинговом мошенничестве вы получаете электронное письмо, iMessage или даже сообщение в социальной сети, информирующее вас о том, что ваш Apple ID заблокирован. Это сообщение может сопровождаться поддельной квитанцией о подозрительной активности в вашей учетной записи.

Пример поддельного фишингового письма Apple «Подозрение на аккаунт». Источник: Reddit

Если вы нажмете на ссылку, вы попадете на сайт, который запрашивает вашу личную информацию (например, номер социального страхования, информацию о банковском счете и имя) для проверки и разблокировки вашей учетной записи.

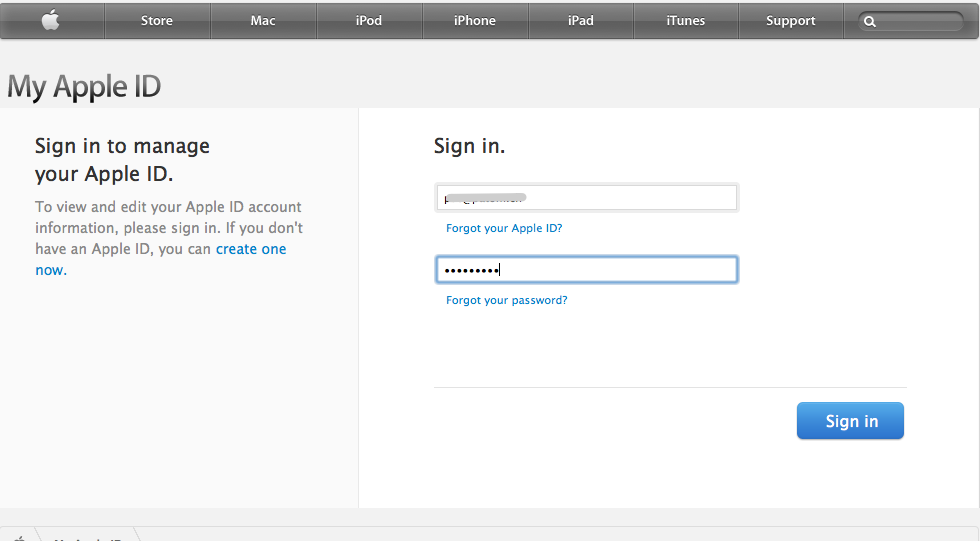

Как определить, что это мошенничество (и что делать):

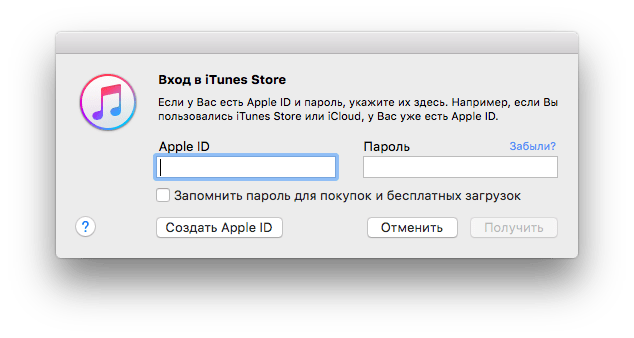

- Всегда входите в свою учетную запись Apple напрямую. Никогда не переходите по ссылкам в сообщениях электронной почты. Вместо этого войдите в свою учетную запись Apple на AppleID.apple.

com — или через приложение «Настройки» на вашем iPhone или iPad, или через iTunes на вашем Mac. Если есть проблема, вы будете предупреждены, как только войдете в систему. Если вы ничего не видите, это мошенничество.

com — или через приложение «Настройки» на вашем iPhone или iPad, или через iTunes на вашем Mac. Если есть проблема, вы будете предупреждены, как только войдете в систему. Если вы ничего не видите, это мошенничество. - При нажатии на ссылку убедитесь, что она ведет на официальную веб-страницу Apple.com. Мошенники часто маскируют истинное расположение ссылок в фишинговых письмах. Нажмите на символ замка рядом с URL-адресом в браузере, таком как Chrome или Safari, чтобы убедиться, что это « Apple.com » и что сертификат безопасности выдан Apple.

Убедитесь, что любая страница, на которую вы попадаете, находится на официальном веб-сайте Apple.com.

2. Квитанции за неопознанные платежи магазина приложений

В этом типе мошенничества вы получите электронное письмо от «Apple», содержащее квитанцию о покупке, которую вы не совершали. Электронное письмо также будет содержать ссылку, позволяющую просмотреть, подтвердить или отменить заказ.

Пример поддельного счета Apple. Источник: Reddit

Опять же, мошенники пытаются заставить вас перейти по ссылке на фишинговый сайт, угрожая вам платежом, который вы не авторизовали.

Как определить, что это мошенничество (и что делать):

- Проверить адрес электронной почты отправителя. Официальные адреса электронной почты Apple заканчиваются на « @email.apple.com ». Все остальное — мошенничество. В этом примере электронное письмо от «@applestorepayment.com» предназначено для того, чтобы обмануть вас.

- Войдите в свою учетную запись официальными способами. Не используйте ссылки в электронных письмах. Вместо этого войдите в систему, используя AppleID.apple.com в веб-браузере или напрямую через приложение «Настройки» на устройстве iOS. После того, как вы вошли в систему, вы можете проверить свою историю покупок. Помните: в официальных счетах Apple не будет гиперссылки для отмены или управления вашими заказами.

💡 Связанный: Мошенничество с Apple Pay? Вот что делать →

3. Apple Pay приостановил работу вашего устройства

Не все фишинговые атаки Apple происходят по электронной почте. В этой афере с социальной инженерией мошенники отправляют текстовое сообщение, утверждая, что возникла проблема с вашей учетной записью Apple Pay, и она была приостановлена.

Пример мошеннического сообщения Apple Pay. Источник: Apple

Текст содержит ссылку, которая поможет вам «повторно активировать» свою учетную запись. Но если вы нажмете на нее, вас снова попросят ввести учетные данные Apple ID и другую конфиденциальную информацию, например номера вашей кредитной карты или банковского счета.

Как определить, что это мошенничество (и что делать):

- Ссылка не ведет на веб-сайт Apple. Если ссылка ведет куда-либо, кроме официальной веб-страницы Apple, это мошенничество.

Мошенники пытаются сделать ссылку максимально реальной; поэтому всегда входите в свою учетную запись через официальный веб-сайт Apple или приложение «Настройки».

Мошенники пытаются сделать ссылку максимально реальной; поэтому всегда входите в свою учетную запись через официальный веб-сайт Apple или приложение «Настройки». - Номер не принадлежит Apple. В текстовых сообщениях от Apple всегда отображается « Apple » в качестве номера отправителя. Если сообщение с неизвестного номера, это мошенническое сообщение. Кроме того, не доверяйте слепо своему идентификатору вызывающего абонента, так как мошенники могут «подделать» их номер телефона, чтобы он выглядел так, как будто он исходит от Apple.

- Никогда не вводите информацию на веб-сайте, на который есть ссылка в нежелательном тексте или электронной почте. Всегда обращайтесь в службу поддержки Apple напрямую по телефону support.apple.com/contact , чтобы узнать, есть ли проблемы с вашей учетной записью Apple Pay.

💡 Связанный: Как определить поддельное текстовое сообщение →

*

]. Киберпреступники теперь выдают себя за сотрудников службы поддержки Apple, чтобы заставить людей делиться личной информацией.

Киберпреступники теперь выдают себя за сотрудников службы поддержки Apple, чтобы заставить людей делиться личной информацией.

В этой афере мошенники оставляют голосовое сообщение о подозрительной активности в вашей учетной записи. Они оставляют номер телефона, чтобы позвонить, чтобы вы могли решить «проблему».

Пример поддельной страницы входа в Apple ID. Источник: Trend Micro

Когда вы звоните по этому номеру, мошенник ведет себя так, будто проверяет вашу личность и помогает решить проблемы с вашей учетной записью. Во время этого процесса они запрашивают вашу личную информацию и могут заявить, что им нужна оплата для повторной активации вашей учетной записи. Они могут даже направить вас на поддельную страницу входа, которая крадет вашу личную информацию.

Как определить, что это мошенничество (и что делать):

- Повесьте трубку и позвоните напрямую в Apple. Мошенники могут использовать фальшивые идентификаторы вызывающего абонента, чтобы создать впечатление, будто они звонят из Apple (или других знакомых компаний).

Если вы получили нежелательный звонок, повесьте трубку и позвоните в Apple напрямую по телефону службы поддержки или другим проверенным способом.

Если вы получили нежелательный звонок, повесьте трубку и позвоните в Apple напрямую по телефону службы поддержки или другим проверенным способом. - Никогда не сообщайте личную информацию нежелательным абонентам. Помните: Apple никогда не звонит своим пользователям по телефону. Вместо этого Apple отправит вам электронное письмо, если возникнут какие-либо проблемы с вашей учетной записью. Если кто-то звонит вам, утверждая, что он из Apple, немедленно повесьте трубку.

💡 Связанный: Что такое вишинг? Как определить телефонное мошенничество →

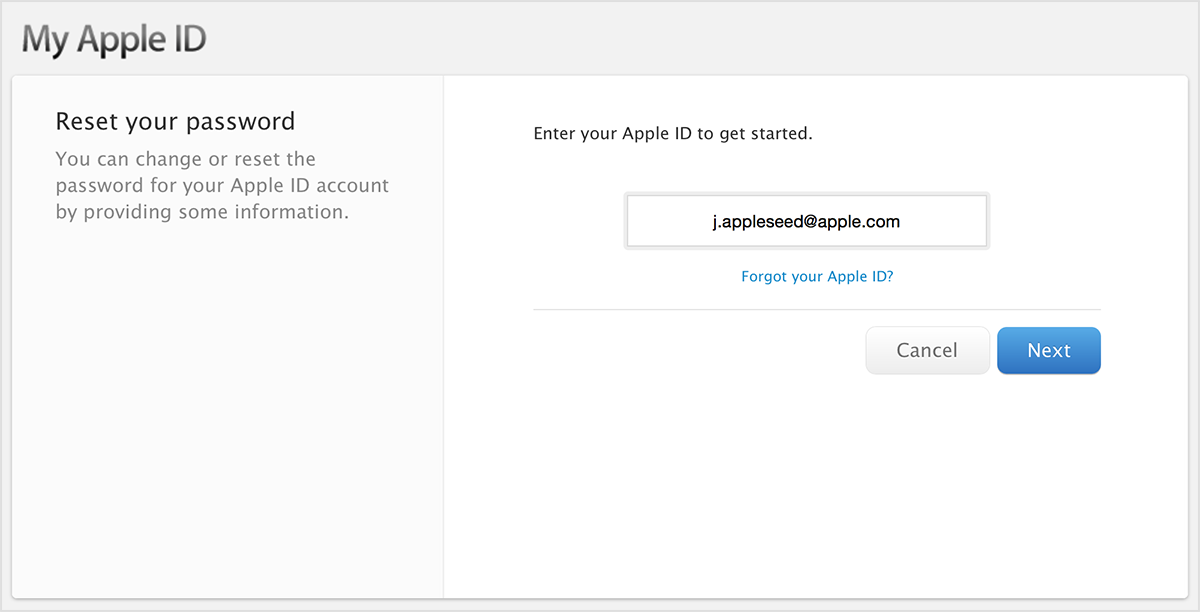

5. Письма для сброса пароля, нацеленные на ваши криптовалютные кошельки

MetaMask — популярный цифровой кошелек для криптовалют, резервную копию которого можно создать в iCloud. Однако то, что начиналось как полезная функция безопасности (на случай потери устройства), стало еще одной целью для мошенников.

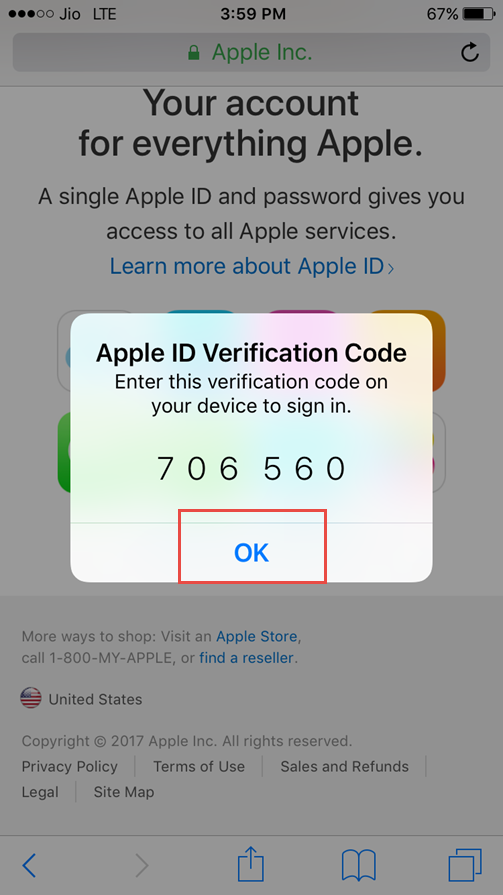

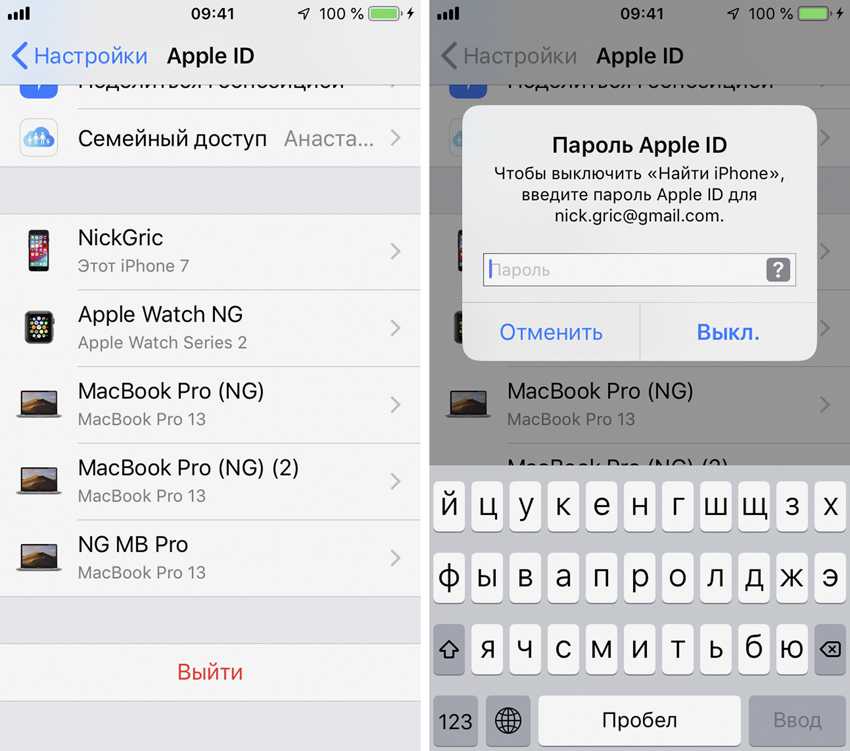

В этой афере мошенники находят ваш Apple ID и делают несколько запросов на сброс пароля в вашей учетной записи. Когда вы получаете эти предупреждения, они звонят вам, утверждают, что они из службы поддержки Apple, и просят шестизначный код сброса, который вы только что получили, чтобы «подтвердить свою личность».

Когда вы получаете эти предупреждения, они звонят вам, утверждают, что они из службы поддержки Apple, и просят шестизначный код сброса, который вы только что получили, чтобы «подтвердить свою личность».

Получив доступ к вашему Apple ID, мошенники входят в вашу учетную запись, получают доступ к вашему кошельку MetaMask и крадут вашу криптовалюту.

Как определить, что это мошенничество (и что делать):

- Служба поддержки Apple запрашивает ваш код сброса. Самым большим красным флагом в этой афере является то, что звонящий запрашивает ваш шестизначный код сброса пароля. Ни при каких обстоятельствах служба поддержки Apple или не сделает этого, так что не становитесь жертвой. Никогда и никому не сообщайте свой проверочный код.

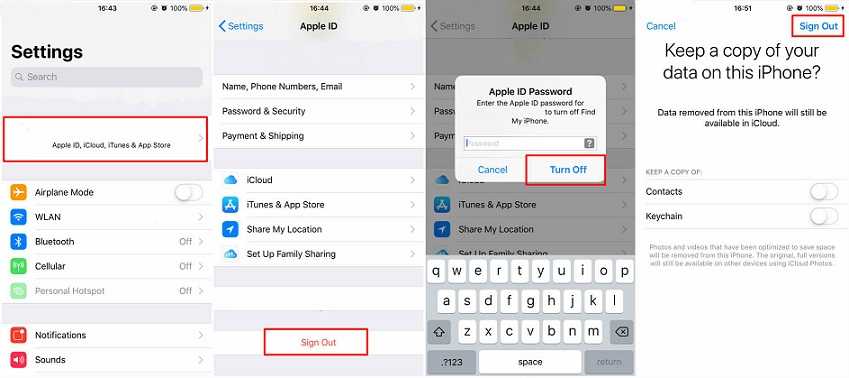

- Отключите резервное копирование iCloud для ваших данных MetaMask. Ваше хранилище MetaMask, зашифрованное паролем, и исходная фраза по умолчанию копируются в iCloud.

Чтобы отключить это, перейдите в «Настройки»> «Профиль»> «iCloud»> «Управление хранилищем»> «Резервные копии» и отключите резервное копирование для MetaMask.

Чтобы отключить это, перейдите в «Настройки»> «Профиль»> «iCloud»> «Управление хранилищем»> «Резервные копии» и отключите резервное копирование для MetaMask.

✅ Примите меры: Защитите себя от наихудших последствий онлайн-мошенничества с помощью страхового полиса Aura на 1 миллион долларов США на случай убытков, связанных с кражей личных данных. Попробуйте Ауру бесплатно на 14 дней и защитите свою личность (и финансы) от мошенничества.

Что делать, если вы открыли (или нажали) фишинговое электронное письмо Apple

- Отключите свое устройство от Интернета и создайте резервную копию своих файлов. Нажав на ссылку в электронном письме, вы можете неосознанно загрузить вредоносное программное обеспечение, которое может шпионить за вами или украсть вашу информацию. Отключив Интернет и создав резервную копию файлов, вы минимизируете риск дальнейшего повреждения.

- Просканируйте устройство на наличие вирусов.

Если вы перешли по ссылке или загрузили вложение из сообщения электронной почты, вам следует немедленно проверить компьютер с помощью антивируса. Aura предлагает высококачественный антивирус t , который может изолировать и удалять любые вирусы, вредоносные или шпионские программы, которые могли содержаться во вложении.

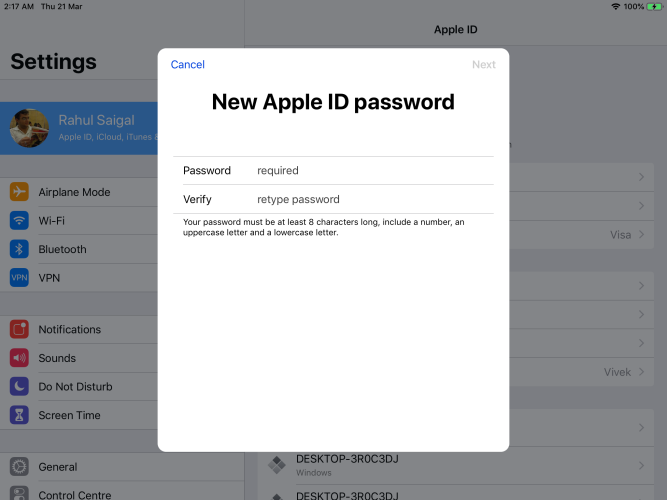

Если вы перешли по ссылке или загрузили вложение из сообщения электронной почты, вам следует немедленно проверить компьютер с помощью антивируса. Aura предлагает высококачественный антивирус t , который может изолировать и удалять любые вирусы, вредоносные или шпионские программы, которые могли содержаться во вложении. - Защитите свою учетную запись Apple. Обновите свой пароль Apple до уникальной фразы, которую вы не использовали ни для одной из своих учетных записей. Аура 9Менеджер паролей 0011 может надежно хранить ваши пароли, чтобы вы их не забыли. Вы также должны использовать двухфакторную аутентификацию (2FA) , так как это добавляет еще один уровень безопасности к вашему Apple ID.

- Сообщите о мошеннике в Apple. Если вы получили подозрительное электронное письмо или текстовое сообщение, перешлите его по адресу reportphishing@apple.

com . Для получения мошеннического контента в сообщениях нажмите Сообщить о нежелательной под сообщением. Затем вы можете заблокировать этот номер телефона. Это поможет Apple выявлять мошеннические адреса электронной почты и предупреждать других пользователей о новых случаях мошенничества.

com . Для получения мошеннического контента в сообщениях нажмите Сообщить о нежелательной под сообщением. Затем вы можете заблокировать этот номер телефона. Это поможет Apple выявлять мошеннические адреса электронной почты и предупреждать других пользователей о новых случаях мошенничества.

- Подайте заявление о мошенничестве в соответствующие органы. Если вы стали жертвой мошенничества или ваша личность была украдена, вы должны сообщить о преступлении в местные правоохранительные органы, Федеральную торговую комиссию (FTC) и Центр жалоб на интернет-преступления (IC3) .

- Узнайте, как распознать фальшивую электронную почту, фарминговый сайт или мошеннический номер телефона.

Чтобы снова не стать жертвой, вы должны выучить как определить, что электронное письмо отправлено мошенником . Точно так же запомните признаки поддельных веб-сайтов и как их избежать.

Чтобы снова не стать жертвой, вы должны выучить как определить, что электронное письмо отправлено мошенником . Точно так же запомните признаки поддельных веб-сайтов и как их избежать. - Проверьте свой кредитный отчет и банковские выписки на наличие признаков мошенничества. Если мошенники получили доступ к вашему Apple ID, они могут использовать найденную информацию для доступа к вашим финансовым счетам. Если вы заметите подозрительную активность, немедленно заблокируйте свой кредит и обратитесь в свое финансовое учреждение.

- Рассмотрите возможность подписки на защиту от кражи личных данных. С Aura вы получаете лучшую защиту от кражи личных данных, превентивную защиту устройства и финансовый мониторинг практически в реальном времени. Чтобы не стать жертвой фишинга, рассмотрите возможность подписки на 14-дневную бесплатную пробную версию Aura .

💡 Связанные: Защита от кражи личных данных Действительно ли того стоит? →

Как защитить свой Apple ID от мошенников

Ваш Apple ID — это ключ к вашей цифровой идентификации. Почти все взломы Apple происходят из-за того, что жертва попалась на мошенничество с электронной почтой или не защитила должным образом свои учетные записи.

Чтобы оставаться в безопасности в Интернете и защитить себя от мошенников, вот что вам нужно сделать:

- Убедитесь, что вы используете лучшие методы кибергигиены .

- Настройте 2FA или многофакторную аутентификацию (MFA) для всех ваших онлайн-аккаунтов.

- Никогда не переходите по ссылкам и не загружайте вложения из подозрительных сообщений.

- Используйте антивирусную программу для сканирования устройств на наличие вредоносных программ.

- Обновляйте свои устройства Apple, чтобы избежать новейших угроз кибербезопасности.

- Используйте комплексное решение цифровой безопасности Aura для защиты своих учетных записей и отслеживания мошеннических действий.

Делайте покупки, просматривайте и работайте в Интернете безопасно с Aura. Начните 14-дневную бесплатную пробную версию →

Что нужно знать предприятиям

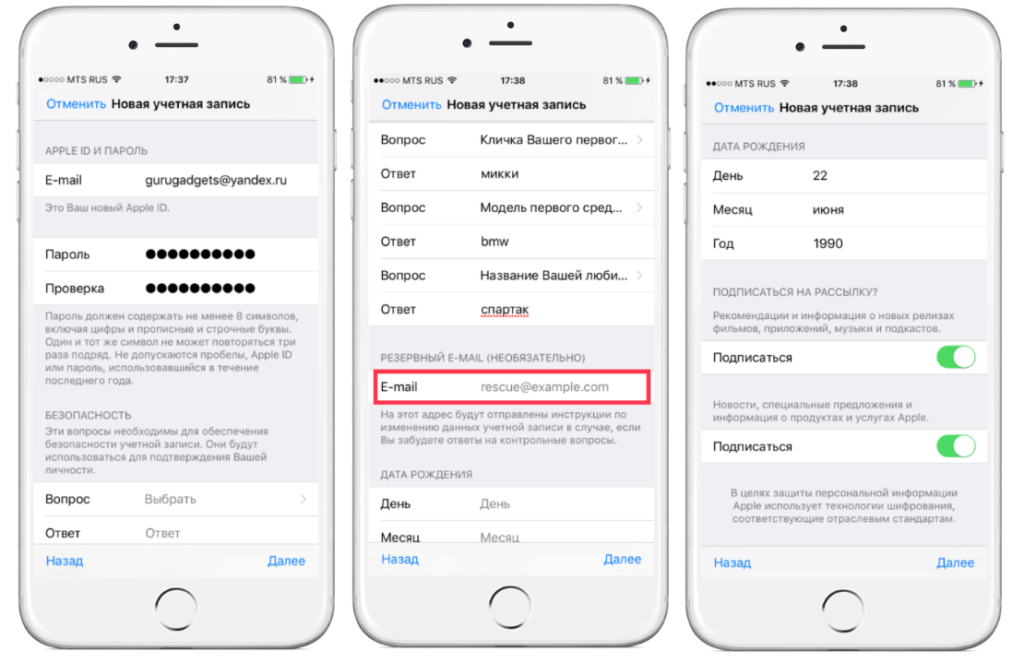

WWDC’19 произвела фурор, объявив о регистрации пользователей, и вместе с тем подчеркнула важность управляемых идентификаторов Apple ID в регистрации пользователей. Но что это за управляемые идентификаторы Apple?

Конечно, это не что-то новое. Управляемые идентификаторы Apple ID уже давно используются в Apple Education. Позже он был включен и в Apple Business Manager. Тем не менее, связывая его с регистрацией пользователей, возникает много вопросов. Как работают эти управляемые идентификаторы Apple ID? Чем они отличаются от обычных Apple ID? И это то же самое, что и моя корпоративная электронная почта?

- Что такое идентификаторы Apple?

- Что такое управляемые идентификаторы Apple ID?

- Так почему же так важны управляемые идентификаторы Apple ID?

- Как создать управляемый Apple ID?

- Новый оттенок управляемых Apple ID

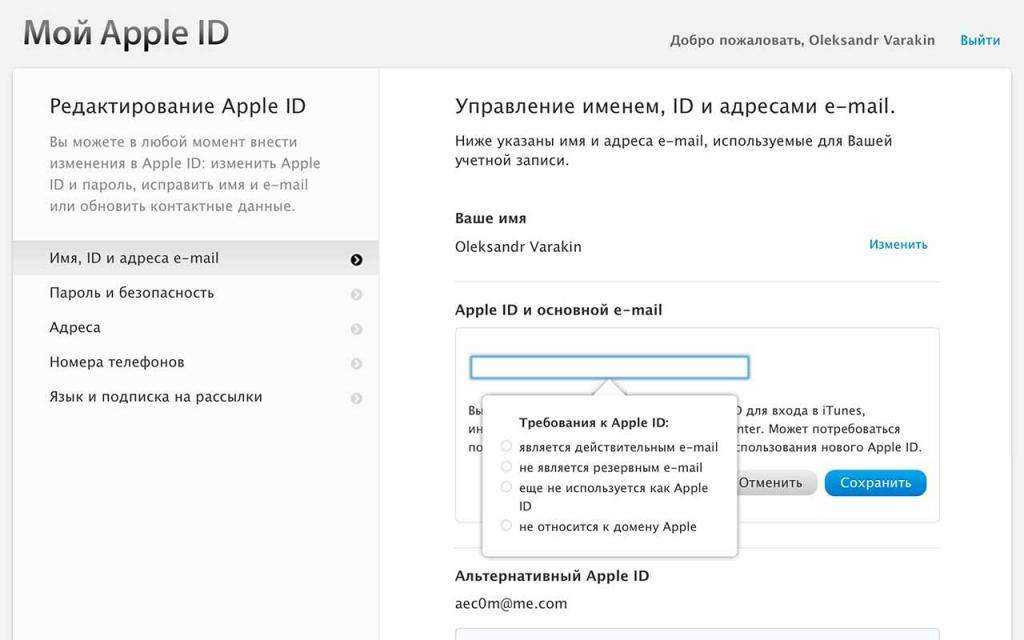

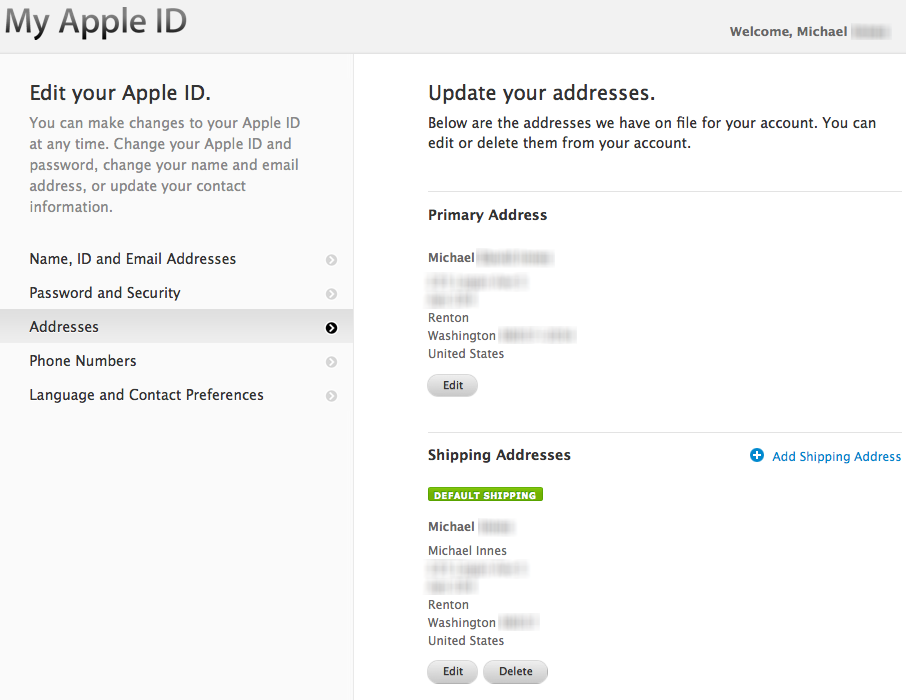

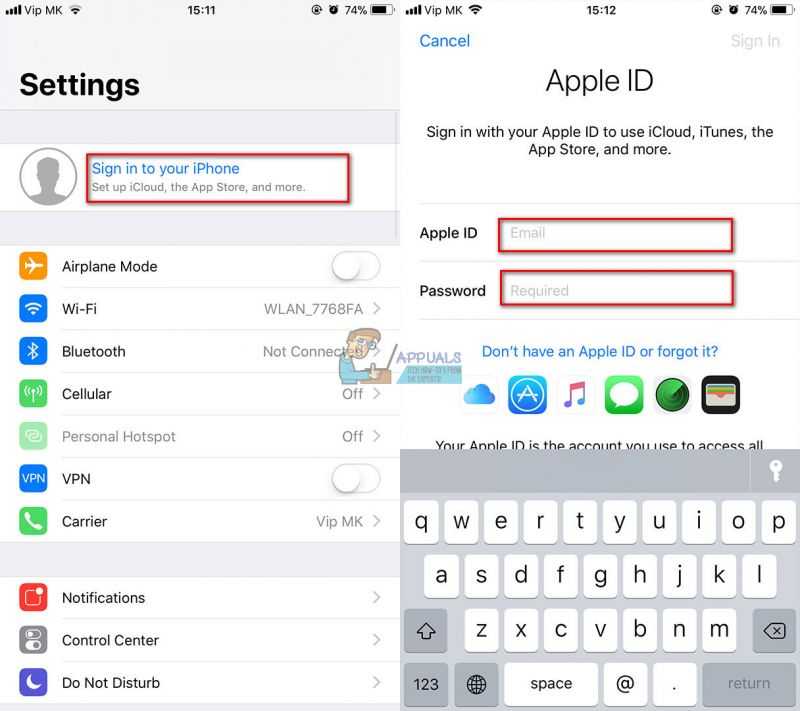

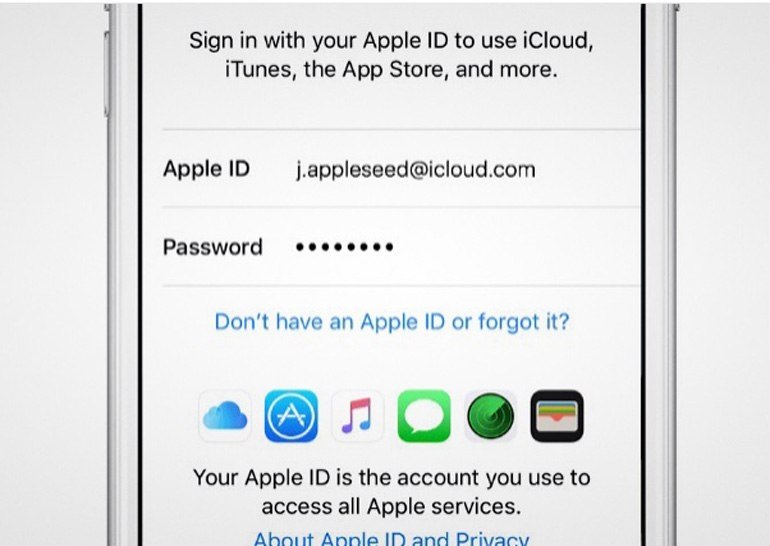

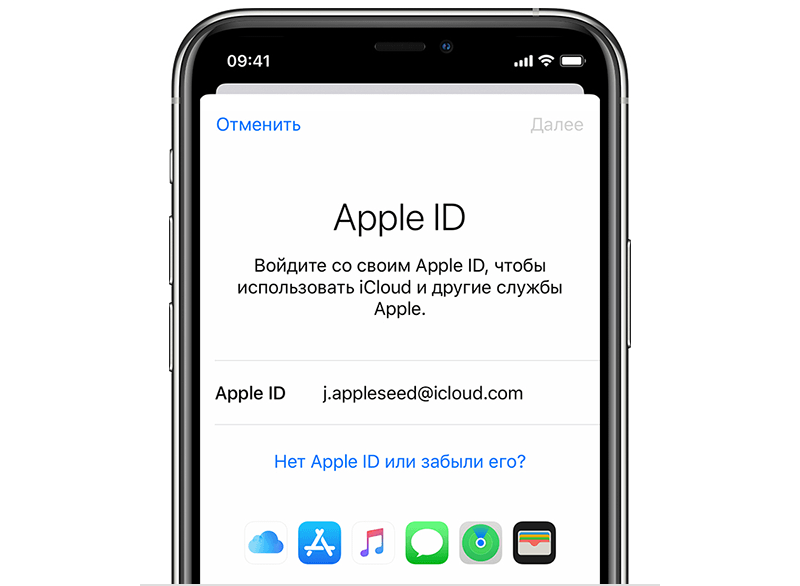

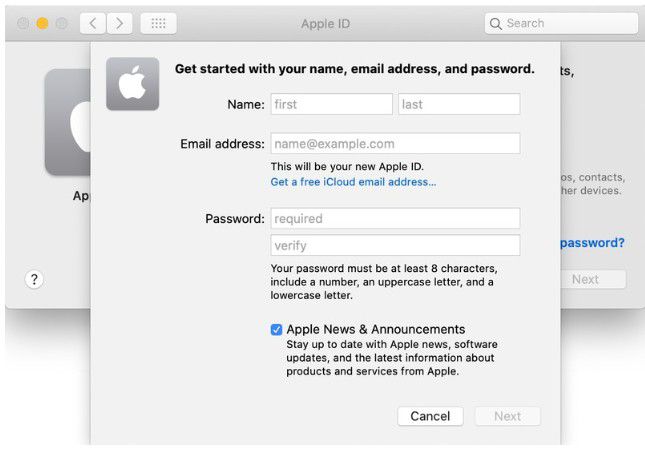

Apple ID — это метод аутентификации, используемый Apple для предоставления доступа к различным службам Apple, таким как iTunes, iCloud, магазин Apple и т. д. Apple ID используются для хранения личной информации и настроек пользователя. Когда Apple ID используется для входа на устройство, настройки, связанные с учетной записью, автоматически применяются к устройству.

д. Apple ID используются для хранения личной информации и настроек пользователя. Когда Apple ID используется для входа на устройство, настройки, связанные с учетной записью, автоматически применяются к устройству.

Что такое управляемые идентификаторы Apple ID?

Apple предлагает два определения управляемых идентификаторов Apple ID. Начнем с этого.

Apple определяет управляемые идентификаторы Apple ID как «специальные учетные записи, созданные и принадлежащие учебному заведению, которые обеспечивают доступ к службам Apple»

Как я упоминал ранее, управляемые идентификаторы Apple ID были впервые представлены в Apple School Manager. Несколько сервисов, доступных через стандартные идентификаторы Apple ID, были отключены с помощью управляемых идентификаторов Apple ID, чтобы сосредоточиться на обучении. К ним относятся покупка приложений, Apple Pay, FaceTime, iCloud Keychain и т. д. Поскольку покупки были отключены, на устройстве можно было получить доступ только к содержимому, назначенному администратором. Управляемые Apple ID даже внешне отличались от стандартных Apple ID.

Управляемые Apple ID даже внешне отличались от стандартных Apple ID.

«jerryappleseed@appleid.abcschool.edu» — пример управляемого Apple ID. С другой стороны, обычный Apple ID будет выглядеть как «jerryappleseed@somedomain.com».

Другое определение, предоставленное Apple,

.

«Управляемые идентификаторы Apple ID создаются для сотрудников, которые входят в систему и управляют функциями Apple Business Manager. Они также используются для доступа к сервисам Apple, включая iCloud и совместную работу с iWork и Notes».

Управляемые идентификаторы Apple ID были введены в Apple Business Manager для обеспечения совместной работы через iWork и Notes. Эти идентификаторы должны были использоваться только сотрудниками, которые имели прямой доступ к функциям ABM и контролировали их.

Можно с уверенностью сказать, что управляемые идентификаторы Apple ID являются синонимами управляемых учетных записей Google Play. Это элементы, поддерживающие концепцию BYOD.

Так почему же так важны управляемые идентификаторы Apple ID?

Корпорации больше не поощряют смешение рабочих и личных данных. И они не сотрудники. Десять лет назад люди носили отдельные устройства для работы и личного пользования. Но с годами концепции BYOD и COPE были признаны и реализованы. Регистрация пользователей Apple делает огромный скачок в сторону BYOD, и управляемые идентификаторы Apple ID являются его неотъемлемой частью. Прежде чем мы подробнее обсудим важность управляемых идентификаторов Apple ID в регистрации пользователей, давайте посмотрим, как их создать.

И они не сотрудники. Десять лет назад люди носили отдельные устройства для работы и личного пользования. Но с годами концепции BYOD и COPE были признаны и реализованы. Регистрация пользователей Apple делает огромный скачок в сторону BYOD, и управляемые идентификаторы Apple ID являются его неотъемлемой частью. Прежде чем мы подробнее обсудим важность управляемых идентификаторов Apple ID в регистрации пользователей, давайте посмотрим, как их создать.

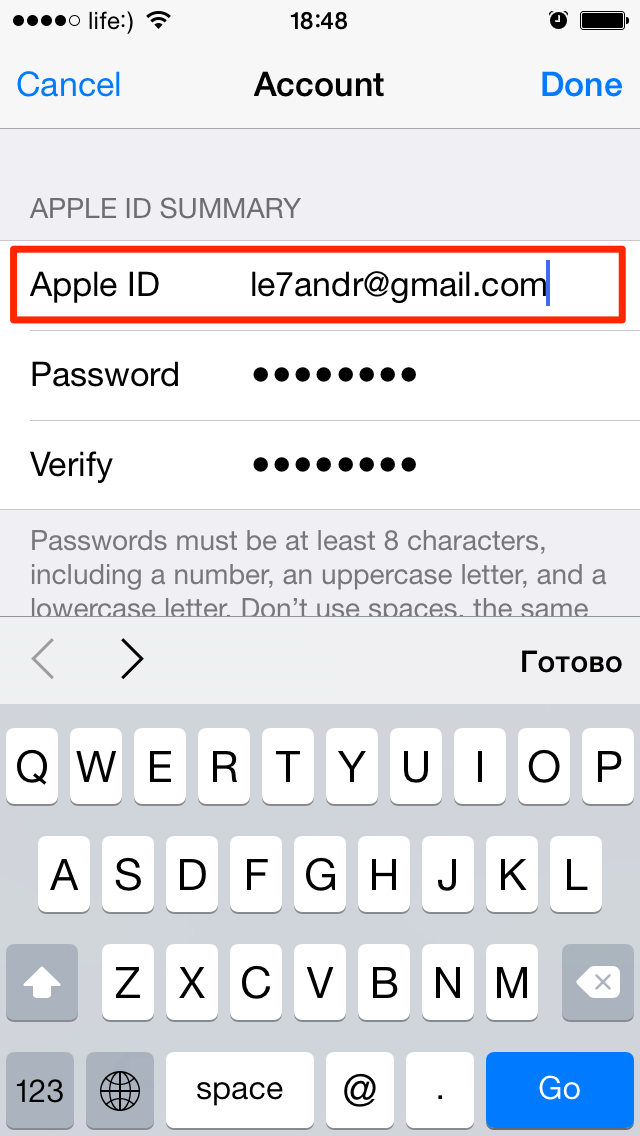

Как создать управляемые идентификаторы Apple ID?

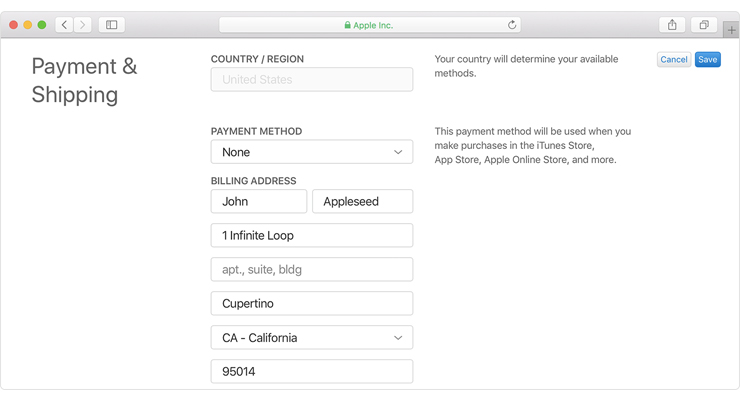

Прежде чем приступить к созданию управляемых идентификаторов Apple ID, подготовьте следующее:

- Адрес электронной почты (не связанный с существующим Apple ID)

- Адрес и другие реквизиты вашей организации

- Номер D-U-N-S (9-значный номер, который идентифицирует вашу организацию как уникальное юридическое лицо)

Следуйте пошаговому руководству, чтобы создать управляемый Apple ID

.

- Посетите страницу регистрации Apple Business Manager.

Введите основную информацию и нажмите «Продолжить». Ваш запрос на регистрацию не отправлен на проверку. Рассмотрение заявки может занять до пяти дней.

Введите основную информацию и нажмите «Продолжить». Ваш запрос на регистрацию не отправлен на проверку. Рассмотрение заявки может занять до пяти дней. - С указанным контактным лицом для подтверждения свяжутся, чтобы убедиться, что вы имеете право на создание учетной записи для вашей организации. После чего на зарегистрированный адрес электронной почты будет отправлено письмо с подтверждением. Письмо с подтверждением приведет вас на страницу, подтвердите данные Администратора.

- После подтверждения сведений об администраторе ваш запрос на регистрацию будет одобрен, и вы получите электронное письмо с подробными инструкциями по созданию управляемых идентификаторов Apple ID.

В случае федеративных учетных записей управляемые идентификаторы Apple ID создаются автоматически при входе пользователя в систему. Скоро у нас будет более подробный блог о федерации. Оставайтесь с нами для этого.

Новый оттенок управляемых идентификаторов Apple ID

Ребята из Купертино дали понять на WWDC, что управляемые идентификаторы Apple ID необходимы для регистрации пользователей. Но как именно это работает? Конечно, у нас есть отличная демонстрация того, как выполняется регистрация пользователей, но объем управляемых идентификаторов Apple ID остается нераскрытым.

Но как именно это работает? Конечно, у нас есть отличная демонстрация того, как выполняется регистрация пользователей, но объем управляемых идентификаторов Apple ID остается нераскрытым.

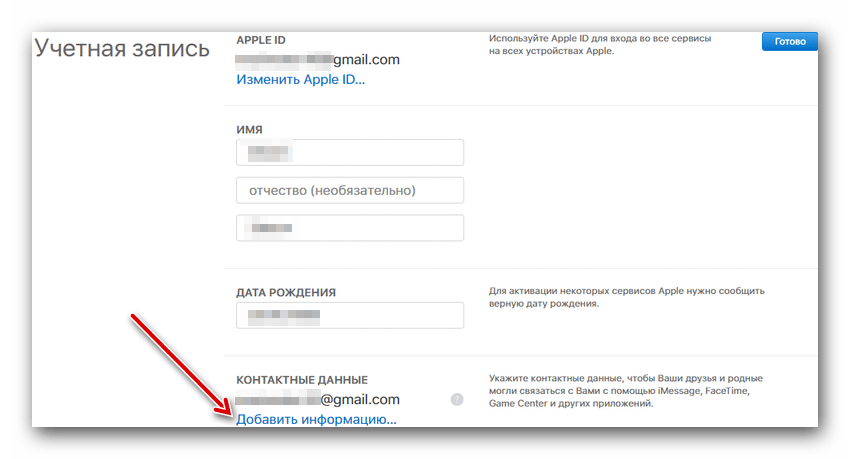

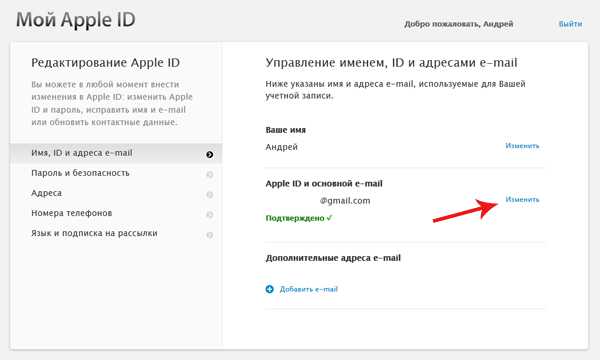

Использование управляемых идентификаторов Apple ID для настройки регистрации пользователей символизировалось как многопользовательская система. В связи с этим возникает вопрос: если управляемые идентификаторы Apple ID представляют мою рабочую личность, совпадают ли они с моей корпоративной электронной почтой? Управляемые идентификаторы Apple ID — это просто тег представления. Как и в случае со стандартными идентификаторами Apple ID, управляемые идентификаторы Apple ID также связаны с адресом электронной почты. Этот адрес электронной почты может совпадать с корпоративным адресом электронной почты, если к нему не привязан существующий Apple ID. Однако Apple прямо упомянула, что управляемые идентификаторы Apple ID должны отличаться от корпоративных электронных писем, чтобы избежать конфликтов с существующим Apple ID. Это только потому, что все может стать довольно сложным, когда дело доходит до федерации. Теперь, когда вы используете свой управляемый Apple ID для регистрации устройств через программу регистрации пользователей, создается отдельный том APFS. Это обеспечивает строгое разделение рабочих данных и личных данных. Когда регистрация устройства отменяется, этот том удаляется, и устройство восстанавливается до исходного состояния до регистрации.

Это только потому, что все может стать довольно сложным, когда дело доходит до федерации. Теперь, когда вы используете свой управляемый Apple ID для регистрации устройств через программу регистрации пользователей, создается отдельный том APFS. Это обеспечивает строгое разделение рабочих данных и личных данных. Когда регистрация устройства отменяется, этот том удаляется, и устройство восстанавливается до исходного состояния до регистрации.

Для тех из вас, кто не понял меня в федерации, федеративное удостоверение в информационных технологиях — это средство связывания электронной идентичности человека и атрибутов, которые хранятся в нескольких различных системах управления удостоверениями. Проще говоря, Apple позволяет связать ASM/ABM с Azure AD посредством федеративной аутентификации. Когда пользователи входят в систему, используя свои учетные данные AD, автоматически создаются отдельные управляемые идентификаторы Apple ID.

Для устройства, зарегистрированного с помощью регистрации пользователей, все сторонние приложения должны быть связаны либо с управляемым Apple ID, либо с личным Apple ID.

jpg" alt="птица" />

</div>

jpg" alt="птица" />

</div>

Всегда нажимайте или наводите курсор на имя отправителя, чтобы показать его фактический адрес электронной почты.

Всегда нажимайте или наводите курсор на имя отправителя, чтобы показать его фактический адрес электронной почты.

com — или через приложение «Настройки» на вашем iPhone или iPad, или через iTunes на вашем Mac. Если есть проблема, вы будете предупреждены, как только войдете в систему. Если вы ничего не видите, это мошенничество.

com — или через приложение «Настройки» на вашем iPhone или iPad, или через iTunes на вашем Mac. Если есть проблема, вы будете предупреждены, как только войдете в систему. Если вы ничего не видите, это мошенничество.

Мошенники пытаются сделать ссылку максимально реальной; поэтому всегда входите в свою учетную запись через официальный веб-сайт Apple или приложение «Настройки».

Мошенники пытаются сделать ссылку максимально реальной; поэтому всегда входите в свою учетную запись через официальный веб-сайт Apple или приложение «Настройки». Если вы получили нежелательный звонок, повесьте трубку и позвоните в Apple напрямую по телефону службы поддержки или другим проверенным способом.

Если вы получили нежелательный звонок, повесьте трубку и позвоните в Apple напрямую по телефону службы поддержки или другим проверенным способом. Чтобы отключить это, перейдите в «Настройки»> «Профиль»> «iCloud»> «Управление хранилищем»> «Резервные копии» и отключите резервное копирование для MetaMask.

Чтобы отключить это, перейдите в «Настройки»> «Профиль»> «iCloud»> «Управление хранилищем»> «Резервные копии» и отключите резервное копирование для MetaMask. Если вы перешли по ссылке или загрузили вложение из сообщения электронной почты, вам следует немедленно проверить компьютер с помощью антивируса. Aura предлагает высококачественный антивирус t , который может изолировать и удалять любые вирусы, вредоносные или шпионские программы, которые могли содержаться во вложении.

Если вы перешли по ссылке или загрузили вложение из сообщения электронной почты, вам следует немедленно проверить компьютер с помощью антивируса. Aura предлагает высококачественный антивирус t , который может изолировать и удалять любые вирусы, вредоносные или шпионские программы, которые могли содержаться во вложении. com . Для получения мошеннического контента в сообщениях нажмите Сообщить о нежелательной под сообщением. Затем вы можете заблокировать этот номер телефона. Это поможет Apple выявлять мошеннические адреса электронной почты и предупреждать других пользователей о новых случаях мошенничества.

com . Для получения мошеннического контента в сообщениях нажмите Сообщить о нежелательной под сообщением. Затем вы можете заблокировать этот номер телефона. Это поможет Apple выявлять мошеннические адреса электронной почты и предупреждать других пользователей о новых случаях мошенничества. Чтобы снова не стать жертвой, вы должны выучить как определить, что электронное письмо отправлено мошенником . Точно так же запомните признаки поддельных веб-сайтов и как их избежать.

Чтобы снова не стать жертвой, вы должны выучить как определить, что электронное письмо отправлено мошенником . Точно так же запомните признаки поддельных веб-сайтов и как их избежать.

Введите основную информацию и нажмите «Продолжить». Ваш запрос на регистрацию не отправлен на проверку. Рассмотрение заявки может занять до пяти дней.

Введите основную информацию и нажмите «Продолжить». Ваш запрос на регистрацию не отправлен на проверку. Рассмотрение заявки может занять до пяти дней.