Содержание

Есть ли вирусы под Мас? / Хабр

Есть ли «вирусы» под Mac? Если совсем коротко, то скорее да, чем нет. Хотите узнать, почему такой немного странный ответ?

Большое количество людей «вирусами» называют всё вредоносное программное обеспечение. Если подходить формально, то вирусами можно называть только программы, которые могут самостоятельно распространяться.

Но тут есть нюанс — нынешнее вредоносное ПО зачастую сложное и может состоять из нескольких компонентов — одни отвечают за заражение, другие за распространение, третьи за полезную для злоумышленников нагрузку. Вирусы могут также группироваться по различным признакам, например, по способу распространения или вредоносной нагрузке.

Поэтому предлагаю не вдаваться в полемику вирус это или не вирус, а попробовать понять, угрожает ли вредоносное ПО нашим макам и если угрожает, то какое и как заражает системы.

История

Наверняка многих мучает вопрос, когда же появился первый вирус для компьютеров фирмы Apple. Одними из самых первых считаются вирусы Virus 1,2,3 и ElkCloner. Написаны они были в далеком 1981 году.

Одними из самых первых считаются вирусы Virus 1,2,3 и ElkCloner. Написаны они были в далеком 1981 году.

Вирус с нехитрым названием Virus создавался как проверка концепции. Основной идеей было написать программу, которая могла бы самостоятельно распространяться, но не влияла на другие приложения. Первые две версии самостоятельно распространялись, но влияли на работу системы или другого софта. Поэтому версий три.

Через несколько лет после 1981 появились и другие вирусы. В конце 80-х и в 90-х годах было создано несколько десятков вредоносного ПО.

Как известно, тогда компьютеры Apple еще не использовали процессоры Intel. Да и вообще мир компьютеров сильно отличался от нынешнего — персональные компьютеры, и тем более доступ в сеть Интернет был далеко не у всех, а к компьютерным угрозам относились совсем по-другому. По сравнению с мейнфреймами, физический доступ к которым осуществлялся поочередно, у персональных компьютеров совершенно другая модель угроз. Например, один компьютер в сети может попытаться атаковать другой.

Первые вредоносы делали больше из любопытства или жажды славы. Впоследствии это стало средством наживы (назвать это заработком язык не поворачивается). Давайте посмотрим, как обстоят дела сегодня.

Наше время (2016-…)

Шифровальщик (ransomware)

Keranger — 2016

Распространялся вместе с торрент клиентом Transmission, сайт которого был взломан и в официальный инсталлятор внедрен вредоносный код. Модифицированное приложение было подписано, поэтому защита в виде GateKeeper сработать не могла. Наверное, это был первый шифровальщик для macOS.

Бэкдор (backdoor)

Eleanor — 2016

Распространялся данный вирус под видом обычного приложения EasyDoc Converter.app вне AppStore. Приложение должно конвертировать документы из одного формата в другой, но оно делает что угодно, но только не это. В частности, оно устанавливает на компьютер пользователя бэкдор, который работает через сеть Тор. Имя нового Тор-сервиса размещается на pastebin. com, откуда его и получает злоумышленник.

com, откуда его и получает злоумышленник.

Keydnap — 2016

Еще один интересный бэкдор распространялся в виде zip архива. Внутри находился файл “screenshot.jpg “ (именно с пробелом в конце расширения). На самом деле данный файл был не изображением, а исполняемым файлом. Еще один любопытный момент — данный бэкдор имел второй метод распространения. А именно через торрент клиент Transmission. Да, тут нет ошибки. Это же приложение использовалось ранее для распространения шифровальщика Keranger.

Mokes — 2016

Бэкдор Mokes примечателен тем, что хоть его и обнаружили, отыскать точный вектор заражения не удалось. Были лишь предположения, что он распространялся через фишинговые письма по электронной почте.

Komplex — 2016

Распространялся по электронной почте в виде приложения замаскированного под pdf файл. При «открытии» этого приложения запускалась вредоносная нагрузка, но для маскировки также открывался и pdf документ. Основная функциональность сводится к тому, чтобы загружать другие файлы и выполнять команды. Таким образом этот вредонос скорее всего использовался для распространения других вредоносных программ. Первая часть бэкдора была обнаружена в 2016 году, а вторая, более функциональная часть, в 2017.

Таким образом этот вредонос скорее всего использовался для распространения других вредоносных программ. Первая часть бэкдора была обнаружена в 2016 году, а вторая, более функциональная часть, в 2017.

Реклама (adware)

FakeFileOpener — 2016

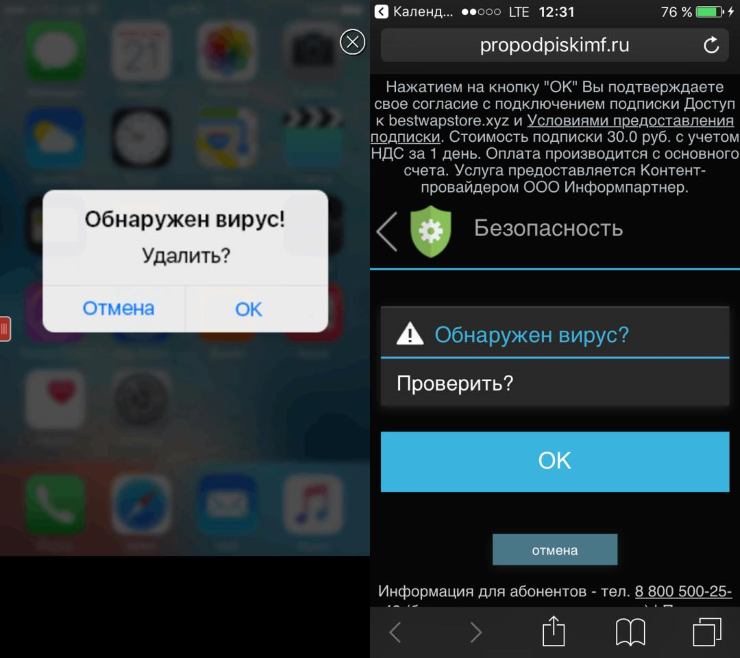

Метод заражения достаточно старый. При попадании на специализированный сайт пользователю выводится сообщение о том, что его компьютер заражен и нужно скачать приложение, которое все подчистит.

На самом же деле скачивалось приложение MacFileOpener, которое регистрировало себя как обработчик большого количества типов файлов. В результате приложению не нужно было создавать какие-то демоны или придумывать что-то еще. Когда пользователь пытался открыть любой файл, для которого вредонос зарегистрировал себя, операционная система запускала зловред.

Приложения показывающие рекламу опасны не только и не столько самой рекламой. Они зачастую устанавливают в систему корневые сертификаты, благодаря которым могут просматривать зашифрованный трафик. А в трафике могут находиться пароли, данные кредитных карт, сессионные куки и другие секреты.

А в трафике могут находиться пароли, данные кредитных карт, сессионные куки и другие секреты.

Статистика

Копаться в архивах новостей и разыскивать все вредоносное ПО — удовольствие сомнительное, поэтому ограничусь статистикой портала av-test.org. Согласно данным «разведки» под маки создаются тысячи вредоносов.

Вредные новинки

За первое полугодие 2019 появились новые вредоносы и были реанимированы некоторые старые.

Dok — 2017 -> 2019

Как и оригинальная версия, распространялся в виде zip архива по электронной почте. Внутри архива содержался установочный .pkg файл. При запуске пользователю выводилось фейковое сообщение, что мол пакет поврежден и не может быть запущен. Тем самым притупляя бдительность. Вредонос перехватывает трафик и через tor сеть отправляет данные злоумышленникам.

CookieMiner

В самом начале 2019 года появился CookieMiner. Он воровал куки от криптокошельков и пароли из Google Chrome. Помимо этого, в систему также устанавливается майнер криптовалюты и backdoor.

Он воровал куки от криптокошельков и пароли из Google Chrome. Помимо этого, в систему также устанавливается майнер криптовалюты и backdoor.

Специалисты утверждают, что CookieMiner либо основан, либо написан по мотивам DarthMiner, который появился в декабре 2018. DarthMiner распространялся под видом кряка для продуктов Adobe.

Lazarus Malware

Следующий вредонос связывают с организованной группой (APT) Lazarus, которые были нацелены на обменники криптовалют еще с 2018 года. Их бэкдор распространялся с помощью специального подготовленного документа Word. Внутри был VBA скрипт, который мог исполняться на Windows или macOS. И этот документ был далеко не единственным. Судя по названиям методов документ являлся частью долгоиграющей вредоносной кампании под названием Операция Трой (Operation Troy).

OSX.Siggen – фейковый WhatsApp c трояном

В апреле был обнаружен вредонос OSX.Siggen, который распространялся под видом приложения WhatsApp для компьютеров. Загружали его пользователи с домена message-whatsapp.com. Вредоносное приложение работает на версиях macOS начиная с 10.8, которая была выпущена в 2012 году. Чтобы скрыть от глаз пользователя приложение использует стандартный механизм отключения иконки в Доке (Dock). Будучи запущенным OSX.Siggen дает злоумышленникам удаленный доступ к компьютеру жертвы. Вероятно, зараженный компьютер становится частью ботнета.

Загружали его пользователи с домена message-whatsapp.com. Вредоносное приложение работает на версиях macOS начиная с 10.8, которая была выпущена в 2012 году. Чтобы скрыть от глаз пользователя приложение использует стандартный механизм отключения иконки в Доке (Dock). Будучи запущенным OSX.Siggen дает злоумышленникам удаленный доступ к компьютеру жертвы. Вероятно, зараженный компьютер становится частью ботнета.

OSX.Loudminer — кросс-платформенный майнер

Еще один пример того, что скачивать крякнутый софт бывает небезопасно. Данный вредонос имеет размер примерно 2.5 ГБ. Потому что распространяется вместе с крякнутой версией популярной аудио программы Ableton Live. В данном вредоносном приложении есть попытки скрыться “от преследования” — если на компьютере запущен Activity Monitor (показывает запущенные процессы и их активность), то скрипт приостанавливает свою деятельность на 15 минут. За оплошность установки вредоноса пользователь заплатит ресурсами своего железа, которое будет работать на благо злоумышленников.

KeyStealDaemon – воровство паролей через уязвимость

Информацию о том, как распространялся данный зловред я не нашел (а может и не искал). Но это не особо важно. Важно то, что данный зловред эксплуатировал уязвимость CVE-2019-8526, которая была найдена в феврале, а исправлена в марте. Уязвимость позволяет непривилегированному процессу прочитать защищенные хранилища паролей (KeyChain).

На virustotal зловред появился в июне и, судя по всему, в это время был активен. Но выполнять свою грязную работу мог только на системах без обновлений или использующих уже не поддерживаемые версии macOS, для которых исправления не было (и, вероятно, не будет). Да, в системах Apple тоже есть огрехи в безопасности и компания их регулярно исправляет. Поэтому ставить обновления надо не только на Windows.

OSX/Linker – уязвимость нулевого дня в действии

В конце мая один исследователь описал не исправленную уязвимость, которая позволяла обойти Gatekeeper, компонент системы, который проверяет достоверность приложений и запрещает запускать неподписанные. Об уязвимости он сообщил Apple в феврале, но компания не успела исправить ошибку в течение 90 дней (некий стандарт де-факто, хотя, например, Zero Day Initiative дает компании-разработчику 120 дней).

Об уязвимости он сообщил Apple в феврале, но компания не успела исправить ошибку в течение 90 дней (некий стандарт де-факто, хотя, например, Zero Day Initiative дает компании-разработчику 120 дней).

В середине июня злоумышленники взяли уязвимость на вооружение. Для активации зловреда пользователю нужно всего лишь смонтировать .dmg файл. Одна из первых приманок — фейковый инсталлятор плагина Adobe Flash Player (не знаю, кто до сих пор использует флеш и для чего. Если знаете, поделитесь в комментариях :)) Adobe Flash почему-то очень любят распространители рекламных вредоносов.

OSX/CrescentCore – Adware меняет свои приемы

Разработчики этого вредоноса пытались уберечь его от разоблачения. Для этого вредонос содержит внутри бандла два файла: один со списком ПО для виртуализации, другой — со списком антивирусов. Задумка была простая — если обнаружен антивирус из списка или приложение запущено внутри виртуальной машины, то принимать меры (например, не продолжать работу), чтобы не быть обнаруженным.

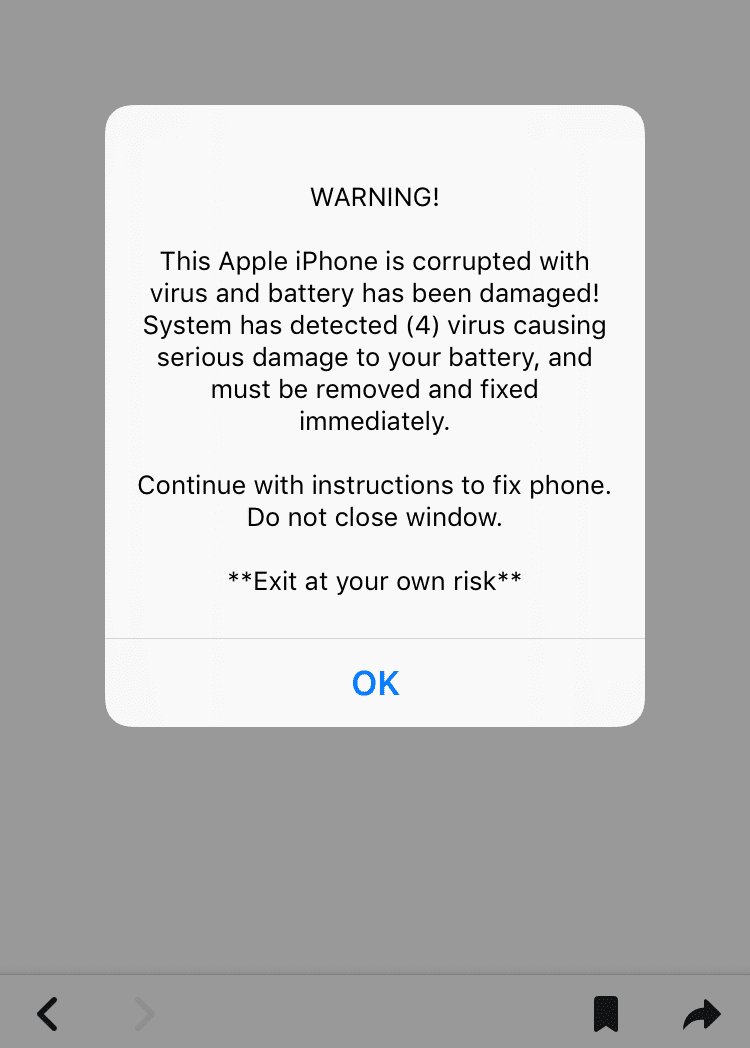

Вредоносная активность — запуск ненужных задач, открытые в браузере окон с рекламой или поддельными предупреждениями о заражении вирусами.

История болезни

Если проанализировать малварь можно выделить основные тенденции в заражении, выживании вредоносов и их целях.

Заражение

Чаще всего заражение маков происходит при непосредственном участии пользователей. Для обмана применяются

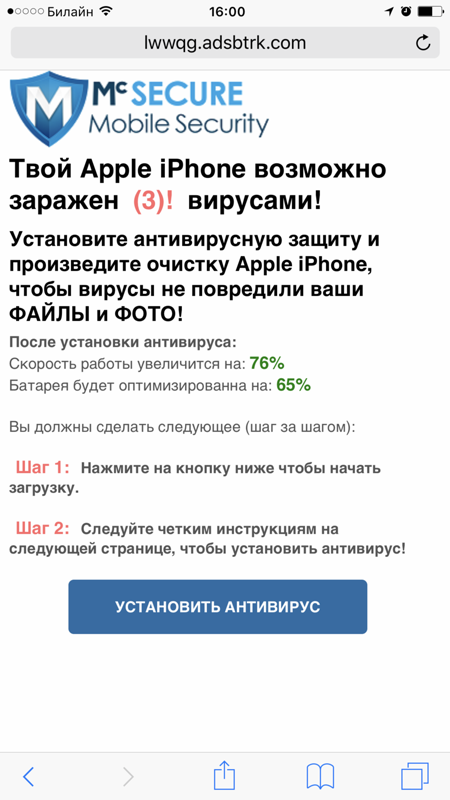

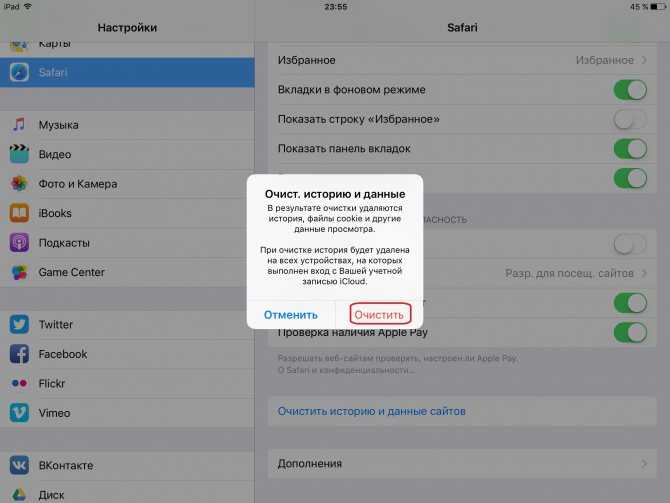

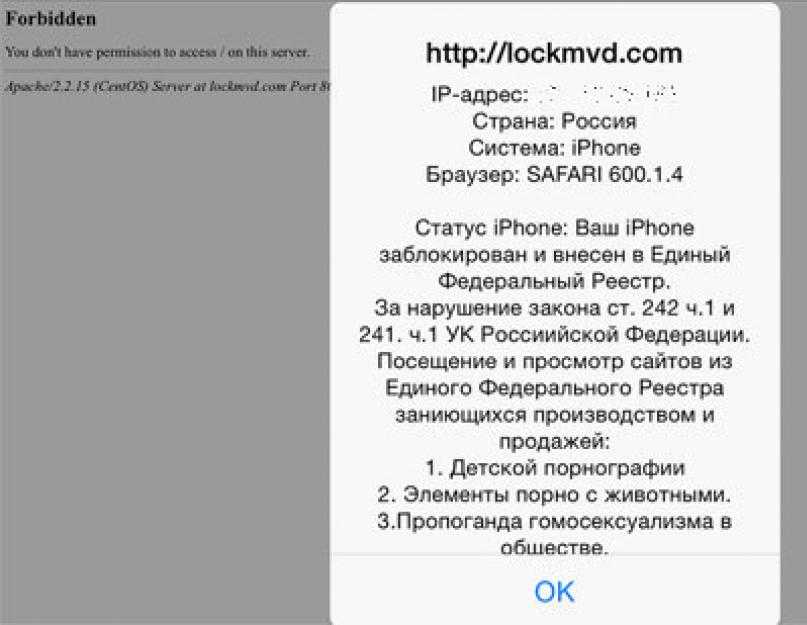

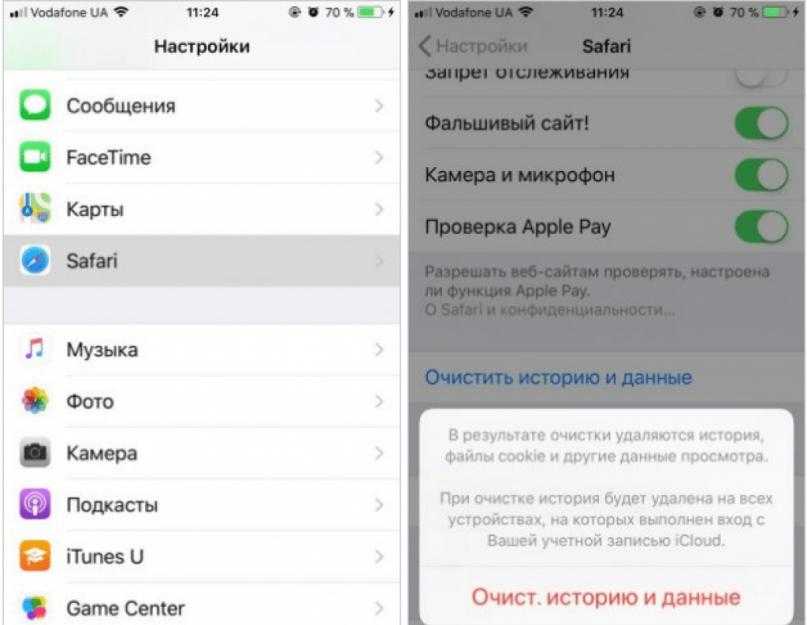

- фейковые всплывающие окна

- пиратский софт (это могут быть как сами программы, так и кряки к ним)

- инфицированные вебсайты (чаще всего на них размещают уже зараженные всем известные программы)

Выживание

Некоторые вредоносные программы используют уникальные методы для своего запуска, например, ассоциация с расширениями файлов, чтобы быть вызванными при открытии файлов пользователем. Но чаще всего используется три способа

- Launchd демоны или сервисы (они запускаются при старте системы)

- расширения для браузеров

- приложения, загружающиеся при логине пользователя (Startup Item)

Цели

Основных целей у вредоносов всего две — деньги или данные. Получить все это можно прямым способом:

Получить все это можно прямым способом:

- (деньги) реклама, клики, выкуп

- (данные) файлы, переписка

либо пойти другим путем:

- (общие) логины, пароли, выполнение кода

Заключение

Очень часто вредоносы требуют от пользователя активности для своего запуска. По мнению Патрика Вардла (Patrick Wardle), это следствие того, что вредоносы для mac еще недостаточно развиты. Вне зависимости от того, как будет развиваться малварь для маков, я бы дал пользователям следующие рекомендации:

- Будьте бдительны, отбросьте стереотип о защищенности яблочных устройств.

- Периодически обновляйте софт — и операционную систему, и установленные приложения. Обновление — это всегда риск что-нибудь сломать, но и риск потерять время, деньги и данные тоже присутствует. Как вариант, обновляться через несколько недель, когда другие пользователи наступят на грабли.

Но не затягивайте, а то может оказаться поздно.

Но не затягивайте, а то может оказаться поздно. - Не ставьте софт без необходимости. Лишний софт — дополнительная возможность для атаки, дополнительный способ подхватить заразу.

Спасибо за внимание. Всем здоровья и удачи! Добро пожаловать в комментарии.

Владельцы iPhone столкнулись с серьезной уязвимостью

Владельцы iPhone столкнулись с серьезной уязвимостью — Российская газета

Свежий номер

РГ-Неделя

Родина

Тематические приложения

Союз

Свежий номер

Рубрика:

Технологии

10.01.2022 21:00

Виктория Чернышева

apple.com

Специалисты компании ZecOps обнаружили опасную угрозу для владельцев iPhone. Злоумышленники нашли способ получить доступ к личным данным, которые есть на смартфоне.

Как уточняет портал Mydrivers, вирус под названием NoReboot внедряет вредоносный код в фоновые процессы SpringBoard, backboardd и InCallService. Они задействованы в перезагрузке смартфона.

Они задействованы в перезагрузке смартфона.

Злоумышленники, получившие доступ к устройству, имитируют процесс выключения или перезагрузки. iPhone не реагирует ни на какие действия владельца — например, касание экрана и нажатие клавиш. На экране появляется значок загрузки смартфона. В это же время хакеры получают доступ к личным данным, камере и микрофону устройства.

NoReboot пока нельзя исправить. Как уточняют специалисты, вирус не использует ошибок, и может проникнуть на iPhone любой модели и с любой версией iOS. Вернуть управление смартфоном можно только с помощью жесткой перезагрузки — нажатию кнопок громкости и включения/выключения.

Поделиться:

#безопасность

#iPhone

#хакеры

12:39Digital

Эксперты ожидают рекордного числа онлайн-заказов в декабре

11:40Общество

На Госуслугах можно заполнить заявление на единое пособие для детей и беременных женщин

10:56Digital

WhatsApp перестанет работать с 2023 года на смартфонах Apple, Samsung и Huawei

06:59Digital

Как корпорации используют страх перед искусственным интеллектом, чтобы ограбить авторов

27. 12.2022Digital

12.2022Digital

Как киберпреступники пользуются нашей доверчивостью

27.12.2022Digital

Бесплатная раздача стильного шутера Severed Steel стартовала в EGS

27.12.2022Экономика

Операторы связи предупредили абонентов о предстоящем подорожании

27.12.2022Экономика

В 2023 году Минцифры подключит 1800 сел и деревень к интернету

27.12.2022Digital

Старые версии «Госуслуг» перестанут запускаться на Android

27.12.2022Digital

Обзор игры EDENGATE: The Edge of Life: последствия пандемии

27.12.2022Digital

Игру про боевого кролика F.I.S.T. бесплатно раздают в EGS

27.12.2022Digital

TSMC готова к запуску производства 3-нм чипов

27.12.2022Экономика

Стали известны самые популярные фильмы у онлайн-пиратов в 2022 году

27. 12.2022Digital

12.2022Digital

Xiaomi решили отказаться от выдвижных фронтальных камер на смартфонах

27.12.2022Digital

Apple задолжала правительству Японии 98 млн долларов

26.12.2022Digital

Почему производители компьютеров опасаются волны подделок

Главное сегодня:

Получают ли компьютеры Mac вирусы и вредоносное ПО?

Иногда говорят, что продукты Apple невосприимчивы к вирусам и вредоносным программам, но, к сожалению, это не так. MacBook, iMac и Mac Mini могут быть заражены вирусами и вредоносными программами, и хакеры также могут успешно атаковать их.

Традиционно компьютеры Mac были менее уязвимы, чем компьютеры с Windows, в основном потому, что киберпреступники сосредоточили большую часть своих усилий на создании вредоносных программ для компьютеров с Windows, поскольку они составляют большую часть рынка и, следовательно, предлагают больше возможностей. Однако с ростом доли рынка Mac киберпреступники все больше сосредотачивают свои усилия на Apple.

Однако с ростом доли рынка Mac киберпреступники все больше сосредотачивают свои усилия на Apple.

Многие люди используют термин «вирус» для обозначения любой формы вредоносного ПО. Большинство цифровых угроз, как правило, представляют собой различные типы вредоносных программ, которые, безусловно, могут повлиять на компьютеры Mac. Последствия вредоносных программ всегда неприятны и варьируются от надоедливых всплывающих окон до удержания ваших файлов с целью получения выкупа. Если вредоносное ПО атакует, у macOS есть способы остановить его распространение, но пользователи Mac по-прежнему могут столкнуться с различными онлайн-угрозами, включая спам и фишинговые электронные письма, уязвимости браузера и кражу личных данных.

Какие онлайн-угрозы могут повлиять на компьютеры Mac?

Виды вредоносных программ, которые угрожают компьютерам Mac, не отличаются от тех, которые поражают машины Windows. К ним относятся:

К ним относятся:

Вирусы

Вирус – это вредоносная программа, загружаемая на компьютер пользователя без ведома пользователя и выполняющая вредоносные действия. Он может самовоспроизводиться, внедряясь в другие программы или файлы, заражая их в процессе. В macOS вирусы могут быть скрыты в файлах документов Word. Эти угрозы могут быть реализованы при включении макросов.

Программа-вымогатель

В этом случае хакеры захватывают личные или потенциально ценные файлы и требуют оплаты в обмен на расшифровку или выпуск файлов.

Adware

Эта вредоносная программа захватывает ваш компьютер, бомбардируя его многочисленными объявлениями и всплывающими окнами, которые могут нанести вред вашему устройству, отслеживать вас и снижать производительность.

Трояны

Троянские кони — это тип вредоносных программ, которые обманом заставляют вас загружать и устанавливать их, выдавая себя за что-то другое. Как владелец Mac, вы можете стать жертвой фишинга, пытающегося убедить вас установить поддельное программное обеспечение MacDefender, MacProtector или MacSecurity.

Руткиты

Руткит — это тип вредоносного ПО, предназначенный для предоставления хакерам доступа к целевому устройству и контроля над ним. Хотя это и не самая распространенная форма вредоносных программ для Mac, руткиты были возможны в macOS с тех пор, как хакеры разработали вредоносное ПО Machiavelli для Mac в 2009 году.

Шпионское ПО

Шпионское ПО – это компьютерная программа, которую хакеры могут использовать для слежки за вами и тайного отслеживания ваших действий в Интернете. Он тихо работает в фоновом режиме и делится отслеживаемыми данными с создателями вируса.

Он тихо работает в фоновом режиме и делится отслеживаемыми данными с создателями вируса.

Криптомайнинг

Криптомайнинг — иногда называемый криптоджекингом — относится к вредоносному ПО, которое использует вычислительную мощность вашего Mac для майнинга криптовалют для злоумышленника. Некоторые криптомайнеры также копаются в файлах cookie вашего браузера, чтобы попытаться украсть содержимое ваших криптокошельков, если они у вас есть.

Фишинг

Фишинг – это форма социальной инженерии , в которой киберпреступники выдают себя за известную сущность или тесную связь, чтобы обманом заставить вас раскрыть конфиденциальную личную информацию, которая может быть использована для мошенничества с идентификацией или кражи финансовых средств.

ПНП

w3.org/1999/xhtml»> Потенциально нежелательные программы (ПНП) обычно поставляются вместе с другим загружаемым вами программным обеспечением. Бесплатные надстройки или подключаемые модули браузера позволяют браузерам воспроизводить видео, музыку или игры с использованием Java. Не все подключаемые модули и надстройки безопасны, а некоторые из них могут содержать вредоносное вредоносное ПО или вирусы. Последствия установки мошеннических подключаемых модулей или надстроек могут включать кражу личных данных, потерю данных и финансовые потери.

Есть ли на компьютерах Mac встроенный антивирус?

Компьютеры Mac имеют встроенные меры безопасности, такие как брандмауэр для блокировки онлайн-атак, но они не поставляются с антивирусным программным обеспечением в обычном понимании. Однако у Apple есть несколько функций защиты от вредоносных программ, в том числе:

- XProtect — Apple хранит все известные определения вредоносных программ в своем файле XProtect, который находится на вашем Mac, и каждый раз, когда вы загружаете новое приложение, оно проверяет, нет ли ни одного из этих определений.

- Средство удаления вредоносных программ — Apple включает средство удаления вредоносных программ (MRT) в macOS для автоматического удаления вредоносных программ, проникших в ваши системные файлы. Вам не нужно ничего делать, чтобы использовать MRT, так как он автоматически удаляет вредоносное ПО в фоновом режиме всякий раз, когда XProtect обнаруживает новую угрозу.

- Gatekeeper — программное обеспечение Apple Gatekeeper блокирует приложения, созданные разработчиками вредоносных программ, и проверяет, не были ли они подделаны.

- Безопасность и конфиденциальность Apple . Например, macOS не должна разрешать установку стороннего программного обеспечения, кроме как из App Store или от идентифицированных разработчиков, в соответствии с настройками безопасности и конфиденциальности, доступ к которым можно получить в Системных настройках > Безопасность. & Конфиденциальность > Общие. Если бы вы установили что-то от неизвестного разработчика, Apple предупредила бы вас, чтобы вы проверили его подлинность.

Apple серьезно относится к безопасности — настолько серьезно, что предлагает награду за безопасность, которая обещает выплатить до 1 миллиона долларов любому, кто найдет критические недостатки в системах безопасности Apple.

Как узнать, заражен ли ваш Mac вирусом

Если ваш MacBook заражен вирусом или вредоносным ПО, вот несколько признаков, на которые следует обратить внимание:

Снижение производительности:

начал работать медленно, это может быть признаком неисправности. Это может указывать на то, что ваш Mac стал частью ботнета, потенциально поэтому он может участвовать в DDoS-атаке или осуществлять криптоджекинг. Эта дополнительная активность замедляет работу вашего компьютера.

Необъяснимые новые приложения или инструменты:

w3.org/1999/xhtml»> Если вы заметили новые приложения, файлы или инструменты, которые были загружены без вашего разрешения, это предупреждающий знак о возможном вредоносном ПО. Кроме того, следите за неожиданными изменениями в настройках, такими как новая домашняя страница.

Многочисленные объявления и всплывающие окна:

Рекламное ПО приводит к увеличению количества объявлений и всплывающих окон, даже когда вы не в сети. Если вы заметили приток, это может быть красным флагом.

Уменьшено место для хранения:

Если вредоносное ПО было загружено и установлено на ваше устройство без вашего разрешения, эти нежелательные программы займут место на диске. Это означает, что пространство, доступное для доверенных программ или приложений, будет уменьшено. Если вы заметили внезапное уменьшение объема памяти, это может быть признаком взлома вашего устройства.

Ваш Mac перегревается:

Когда ваш компьютер нагревается, это обычно указывает на то, что многие программы работают в фоновом режиме. Если это происходит, когда вы просто просматриваете сайты или общаетесь с друзьями, это может означать, что на вашем компьютере незаметно работает вредоносное ПО.

Странное поведение:

Если вы обнаружите, что вас перенаправляют на спам-сайты, или если ваш Mac часто дает сбой или зависает, причиной может быть вирус или другое вредоносное ПО.

По отдельности эти знаки не обязательно являются определяющими. Например, низкая производительность может быть связана с перегрузкой Mac, поэтому рекомендуется удалить ненужные файлы и посмотреть, ускорит ли это работу вашего Mac.

w3.org/1999/xhtml»> Советы по защите компьютеров Mac

Итак, ответ на вопрос «Могут ли компьютеры Mac заразиться вирусами?» и «Могут ли компьютеры Mac получить вредоносное ПО?» К сожалению, да, они могут. Apple отлично справляется с защитой от распространенных угроз безопасности, но решительные киберпреступники все еще могут заражать устройства Apple. Вот несколько практических советов, которые помогут обеспечить безопасность вашего Macbook:

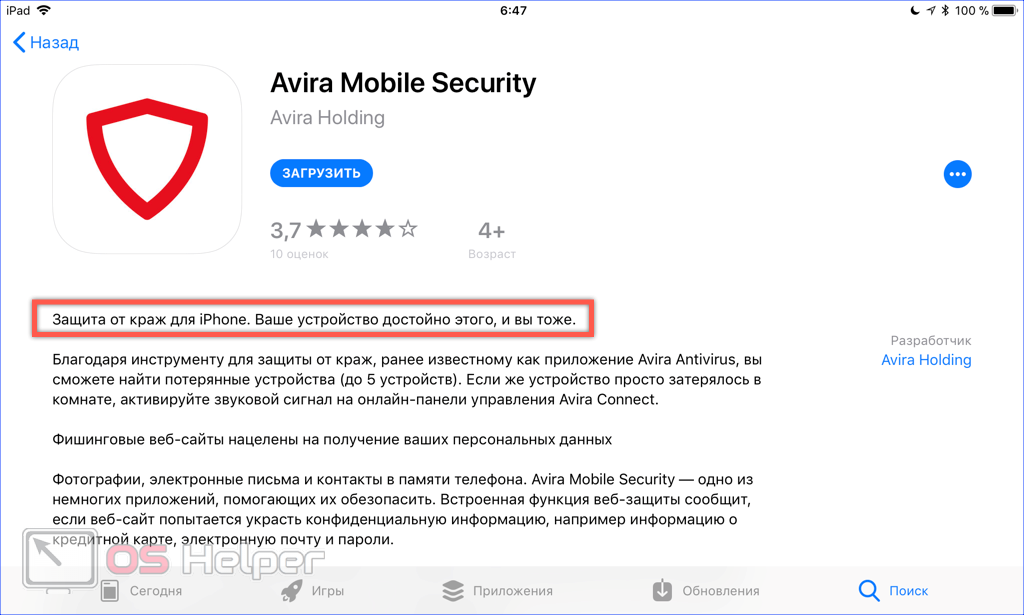

Загружайте приложения только из официальных источников

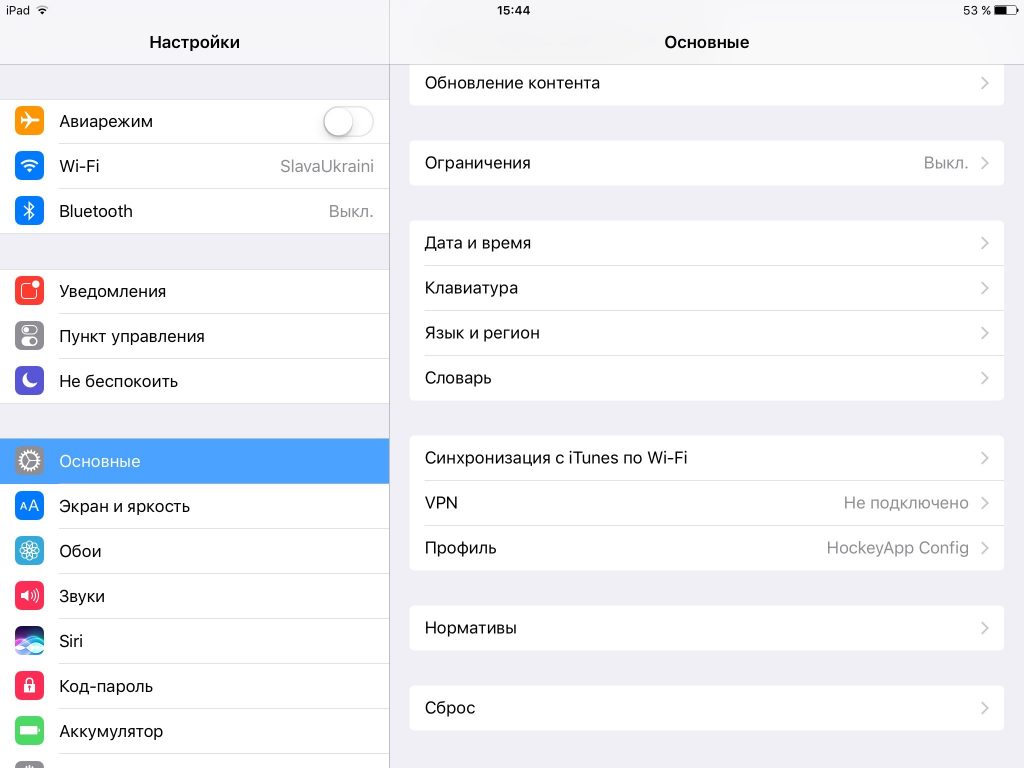

По умолчанию в настройках безопасности и конфиденциальности вашего Mac разрешены приложения из App Store и определенных разработчиков. Для дополнительной безопасности вы можете разрешить только приложения из App Store. Для этого перейдите в «Системные настройки», затем нажмите «Безопасность и конфиденциальность», затем «Основные». Щелкните значок замка и введите свой пароль, чтобы внести изменения. Выберите App Store под заголовком «Разрешить загрузку приложений из».

Выберите App Store под заголовком «Разрешить загрузку приложений из».

Обновляйте операционную систему и установленное программное обеспечение.

Компьютеры Mac уже настроены на автоматическую проверку обновлений программного обеспечения и оповещение, когда обновления доступны для загрузки. Ключевым аспектом предотвращения вирусов и других проблем является своевременная загрузка и установка этих обновлений, поскольку они содержат новейшие функции безопасности.

Используйте VPN при подключении к общедоступным или ненадежным сетям Wi-Fi.

VPN маскируют ваш исходный IP-адрес и заменяют его IP-адресом в совершенно другом месте. Это означает, что хакеры и веб-сайты не могут отследить ваше соединение и определить ваше точное местоположение, что делает вас полуанонимным в сети. Виртуальные частные сети также шифруют ваши данные просмотра, поэтому, даже если хакеры могут шпионить за вами, они не смогут увидеть, что вы делаете.

Виртуальные частные сети также шифруют ваши данные просмотра, поэтому, даже если хакеры могут шпионить за вами, они не смогут увидеть, что вы делаете.

Оставьте включенным брандмауэр.

Это гарантирует, что ваши действия в Интернете будут зашифрованы и не будут видны потенциальным злоумышленникам.

Создавайте резервные копии важных данных.

Самый простой способ резервного копирования данных — настроить Time Machine, которая автоматически создает резервную копию всей информации на вашем Mac каждый день. Apple предоставляет инструкции о том, как это сделать здесь.

Предотвращение физической кражи или потери.

Маки, как и персональные компьютеры, пропадают и их крадут. Помимо резервного копирования данных убедитесь, что ваш Mac защищен паролем, хранится в безопасном месте и настроен с помощью функции «Найти Mac».

Помимо резервного копирования данных убедитесь, что ваш Mac защищен паролем, хранится в безопасном месте и настроен с помощью функции «Найти Mac».

Не игнорировать предупреждения гейткипера.

macOS включает технологию Gatekeeper, предназначенную для обеспечения того, чтобы на вашем Mac работало только надежное программное обеспечение. Обратите внимание на предупреждения гейткипера, так как они помогут минимизировать риск непреднамеренной загрузки вредоносного ПО.

Будьте осторожны при работе с подключаемыми модулями и надстройками браузера.

Проверьте все установочные клиенты на наличие элементов в комплекте, отказавшись от параметра установки по умолчанию и выбрав вместо этого пользовательский режим.

С осторожностью относитесь к электронным письмам и загрузкам.

Не открывайте спам и неизвестные вложения, чтобы не стать жертвой фишинговой атаки. Избегайте загрузки любых файлов, источник которых может быть сомнительным.

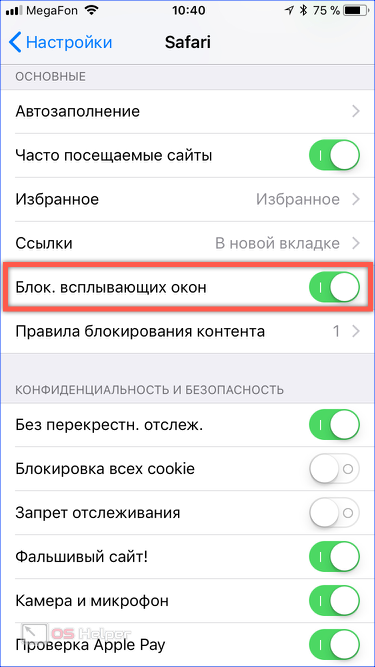

Рассмотрите возможность использования блокировщика рекламы.

Блокировщик рекламы блокирует или изменяет онлайн-рекламу в веб-браузере или приложении. Это можно сделать с помощью расширений браузера или другими способами.

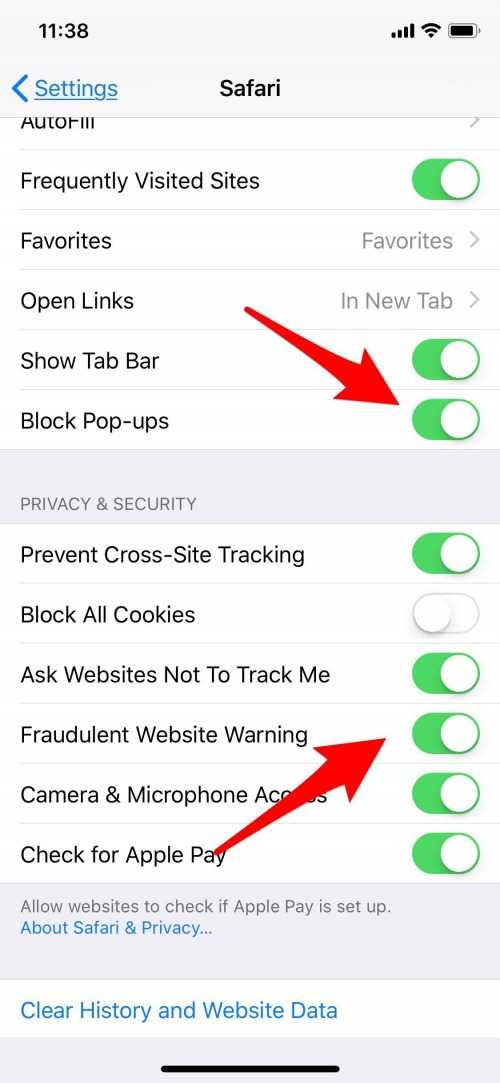

Не нажимайте на всплывающие окна или предупреждения о вирусах.

Многие из этих окон являются мошенническими и предназначены для того, чтобы заставить пользователей думать, что вы уже заразились вирусом. Когда вы нажимаете на ссылку, предлагающую загрузить программное обеспечение для «лечения» вируса, на самом деле вы открываете дверь для кибератаки.

Используйте качественный антивирус.

Например, Kaspersky Internet Security для Mac защищает от целого ряда интернет-атак, в том числе новейших угроз, и защищает вашу конфиденциальность и личную информацию.

Статьи по теме:

- Безопасность Mac и ПК

- Могут ли iPhone заражаться вирусами?

- Основные угрозы, которые может предотвратить защита от вирусов Mac

- Типы вредоносных программ

- Атаки и типы программ-вымогателей

Могут ли компьютеры Mac заражаться вирусами и вредоносными программами? Нужен ли Mac антивирус?

Может ли компьютер Mac заразиться вирусом? Могут ли хакеры заразить его вредоносными программами? Краткий ответ? Абсолютно. Более длинный? Хотя киберпреступники по-прежнему чаще атакуют компьютеры на базе Windows, это не означает, что ваши настольные компьютеры Mac, ноутбуки, планшеты и iPhone защищены от вредоносного, шпионского, рекламного и других вирусов.

Компьютеры Apple могут быть поражены вирусами и вредоносными программами так же, как и ПК. Большая разница заключается в том, что компьютеры iMac, MacBook, Mac Mini и iPhone не так часто становятся жертвами этих кибератак, как компьютеры с Windows.

Это не означает, что вы можете успокоиться, если используете Mac. Рекламное ПО, шпионское ПО, программы-вымогатели, а также уязвимости оборудования и программного обеспечения представляют собой угрозу для пользователей Mac точно так же, как и для тех, кто использует компьютеры на базе Windows.

Согласно отчету Malwarebytes, в 2020 году количество вредоносных программ для macOS снизилось на 38% по сравнению с рекордно высоким уровнем 2019 года. Компания по обеспечению безопасности сообщила, что на потенциально нежелательные программы, также известные как ПНП, приходилось 76 процентов обнаруженных вредоносных программ. Рекламное ПО заняло 22 процента.

Нужно ли антивирусное программное обеспечение для компьютеров Mac? Короткий ответ: это может помочь.

4 типа вирусов Apple — и уязвимость

Вирусы Apple могут варьироваться от раздражающих до откровенно разрушительных. Наше руководство по удалению вирусов и вредоносных программ с компьютеров Mac может помочь вам решить эту проблему.

1. Рекламное ПО на компьютерах Mac

Рекламное ПО – это потенциально нежелательная программа, которая может бомбардировать пользователей рекламными всплывающими окнами. Иногда эти объявления настолько навязчивы и появляются так часто, что вы не можете использовать свое устройство.

Некоторые рекламные программы работают вместе со шпионскими программами, которые могут отслеживать и записывать все, что вы делаете в Интернете. Это дает шпионам возможность отслеживать отправляемые вами электронные письма, посещаемые вами веб-сайты, а также пароли и имена пользователей, которые вы вводите при доступе к порталам кредитных карт или банковским счетам в Интернете. Это может причинить вам много финансовых проблем.

Если ваш компьютер Mac заражен рекламным ПО, будьте осторожны. Никогда не нажимайте на объявления, которые начинают заполнять ваш экран. Всплывающие окна часто ведут пользователей на вредоносные веб-сайты, которые доставляют на их компьютеры Mac шпионское ПО для кражи данных. Рекламное ПО также может отправлять информацию на сторонний сервер. Эта информация может быть использована для совершения преступлений, таких как кража личных данных, мошенничество или даже вымогательство.

Никогда не нажимайте на объявления, которые начинают заполнять ваш экран. Всплывающие окна часто ведут пользователей на вредоносные веб-сайты, которые доставляют на их компьютеры Mac шпионское ПО для кражи данных. Рекламное ПО также может отправлять информацию на сторонний сервер. Эта информация может быть использована для совершения преступлений, таких как кража личных данных, мошенничество или даже вымогательство.

Несмотря на то, что они не являются вредоносными, даже безвредные всплывающие окна могут быть чрезвычайно раздражающими и навязчивыми.

2. Троянские кони на компьютерах Mac

Троянские кони распространены как на компьютерах Mac, так и на ПК. Этот тип вредоносного ПО маскируется под законную программу, которую киберпреступники обманом заставляют вас загрузить на ваш компьютер. Вы можете получить электронное письмо предположительно от вашего банка или оператора кабельного телевидения. В сообщении может быть сказано, что ваш аккаунт будет закрыт, если вы не нажмете на ссылку. При переходе по ссылке на ваше устройство устанавливается вредоносное ПО.

При переходе по ссылке на ваше устройство устанавливается вредоносное ПО.

В феврале 2017 года был обнаружен один известный компьютерный троян Apple. Это вредоносное ПО, получившее название MacDownloader, скрывалось в поддельном обновлении Adobe Flash.

MacDownloader — хороший пример работы троянских коней. Это вредоносное ПО представляло собой форму шпионского ПО, которое использовалось для кражи личных данных, включая связки ключей пользователей, в которых хранятся имена пользователей, пароли, PIN-коды, номера кредитных карт и многое другое.

3. Макровирусы на компьютерах Mac

Макровирусы Microsoft Word существуют уже давно, в основном поражая ПК, но со временем перебравшись на Mac OS.

Макровирусы начинают работать, когда пользователь открывает зараженный файл с включенными макросами. Затем макрос пытается запустить код, который может выполнять такие функции, как создание снимков экрана и даже доступ к веб-камерам.

Макровирусы могут создавать новые файлы, повреждать данные, перемещать текст, отправлять файлы, форматировать жесткие диски и вставлять изображения. Киберпреступники также могут использовать их для доставки разрушительных вирусов и вредоносного ПО.

Киберпреступники также могут использовать их для доставки разрушительных вирусов и вредоносного ПО.

4. Программа-вымогатель на компьютерах Mac

Программа-вымогатель вызвала множество заголовков. В этих атаках хакеры заражают компьютеры вирусом, который блокирует их. Затем они отправляют жертвам записку с требованием выкупа, требуя деньги, часто в виде биткойнов, прежде чем они отправят код, который жертвы могут использовать для разблокировки своих компьютеров.

Преступники начали атаки программ-вымогателей на частных лиц, крупные компании и государственные органы. А в 2016 году они появились и на компьютерах Mac. KeRanger был одной из первых серьезных вспышек программ-вымогателей для компьютеров Mac, затронувших более 7000 пользователей Mac. Вирус заразил компьютеры из установщика Transmission, клиента BitTorrent.

Компьютеры Mac также могут иметь уязвимости в программном и аппаратном обеспечении

Уязвимости в программном и аппаратном обеспечении могут затрагивать все устройства, независимо от того, кто их производит. Возможно, вы слышали о серьезной уязвимости в 2018 году, получившей название Meltdown и Spectre.

Возможно, вы слышали о серьезной уязвимости в 2018 году, получившей название Meltdown и Spectre.

Это вредоносное ПО заразило чипы процессоров ПК и компьютеров Mac. Затем эта аппаратная уязвимость позволяла программам красть данные, которые обрабатывались на микросхемах компьютеров.

Что украли? Кража включала пароли, хранящиеся в менеджерах паролей или браузерах, электронные письма, личные документы, фотографии и мгновенные сообщения. Эта информация оставалась уязвимой до тех пор, пока не были выпущены и установлены нужные исправления программного обеспечения.

Урок ясен: то, что вы работаете на Mac, не означает, что вы защищены от вирусов, вредоносных программ и уязвимостей программного и аппаратного обеспечения.

Как узнать, есть ли на вашем Mac вирус

Если ваш Mac ведет себя странно, это может быть вирус. Странная активность, «зависание» приложений при их открытии, внезапный поток всплывающих окон с рекламой и внезапное изменение домашней страницы вашего браузера — все это предупреждающие признаки того, что ваш Mac может быть заражен.

1. Реклама и всплывающие окна часто появляются

Это может быть признаком рекламного ПО. Каждый раз, когда вы выполняете какое-либо действие на своем компьютере, вас бомбардируют множеством рекламных объявлений, это должно быть сигналом к тому, что пришло время запустить сканирование на вирусы. Предупреждающие знаки могут включать необычное количество рекламных баннеров, всплывающих на вашем экране, или поддельные всплывающие окна, которые рекомендуют обновления для вашего компьютера.

2. Ваш компьютер работает медленно

Пользователи Mac знакомы с так называемым «прялкой смерти». Это происходит, когда курсор превращается в радужное колесо. Это признак вялости компьютера, а это маленькое колесо означает, что ваш Mac работает сверхурочно, пытаясь сделать слишком много дел одновременно. Когда это происходит, это может означать, что в фоновом режиме работает вредоносная программа, о которой вы можете не знать.

3. У вас проблемы с браузером

Ваш браузер внезапно сменил домашнюю страницу на то, что вы никогда раньше не видели? Если ваш браузер не отвечает или регулярно дает сбой, возможно, у вас вирус.

Но не затягивайте, а то может оказаться поздно.

Но не затягивайте, а то может оказаться поздно.