Содержание

AirTag – Apple (RU)

Находчивые

штучки.

AirTag — это суперлёгкий способ находить свои вещи. Прикрепите один трекер AirTag к ключам, а другой — к рюкзаку. И теперь их видно на карте в приложении «Локатор». Там же можно посмотреть, где находятся ваши устройства Apple, а также ваши друзья и семья.

Посмотрите в дополненной реальности

Сигнал ведёт к находке.

Любая вещь может

оказаться не на своём месте и потеряться. Например, кошелёк. Но когда к нему прикреплён AirTag, всё очень просто. Его можно найти по звуку благодаря встроенному динамику. Откройте приложение «Локатор», перейдите на новую вкладку «Вещи» и включите на своём

трекере звуковой сигнал. Или скажите: «Привет, Siri, найди мой кошелёк». Если он где‑то рядом — под диваном или в соседней комнате — идите на звук и найдёте.

Миллионы, миллионы друзей спешат вам на помощь.

Если вы оставили вещь где-то далеко, например на пляже или в спортзале, функция «Сеть Локатора» подключит к поиску сотни миллионов iPhone, iPad и Mac по всему миру. И они помогут вам найти AirTag. При этом ваша конфиденциальность будет всегда

И они помогут вам найти AirTag. При этом ваша конфиденциальность будет всегда

оставаться под защитой.

Как это работает?

Ваш трекер AirTag транслирует по Bluetooth защищённый сигнал, который умеют принимать ближайшие устройства с включённой функцией «Сеть Локатора». Они отправят геопозицию вашего AirTag в iCloud, и тогда вы можете увидеть свой трекер на карте в приложении «Локатор». Данные всегда передаются анонимно и шифруются для сохранения вашей конфиденциальности. Эта функция очень бережно расходует энергию и экономно передаёт данные — о заряде батареи и сетевом трафике можно не беспокоиться.

Режим пропажи. Находите вещи ещё проще.

Как и другие устройства Apple, свой AirTag можно перевести в режим пропажи. И если этот трекер будет обнаружен одним из устройств, подключенных к сети, вы получите автоматическое уведомление. А ещё AirTag можно настроить так, чтобы он передал вашу контактную информацию тому, кто его найдёт. Нашедшему нужно будет прикоснуться своим смартфоном с поддержкой NFC к вашему AirTag — это та самая технология, которая используется при оплате покупок телефоном.

Ваши данные под защитой.

Только вы можете увидеть, где на карте находится ваш AirTag. При этом информация о геопозиции и истории перемещений никогда не хранится на самом AirTag. Устройства, которые передают для вас местоположение вашего AirTag, делают это анонимно. Передаваемые ими данные шифруются на каждом этапе. Поэтому даже в Apple не знают, где находится ваш AirTag и какие устройства помогли вам его обнаружить.

AirTag умеет защищать от нежелательного отслеживания. Чужой AirTag может оказаться в ваших вещах. И если он начнёт перемещаться вместе с вами, ваш iPhone срочно сообщит вам об этом. А чуть позже, если вы всё ещё не заметили этот AirTag, на нём будет активирован звуковой сигнал для привлечения вашего внимания.

Конечно, если вы отправитесь куда‑то с другом, у которого тоже есть AirTag, или окажетесь в поезде, где много попутчиков с их личными AirTag, вам не стоит беспокоиться.

Все эти автоматические предупреждения срабатывают только тогда, когда рядом с AirTag нет его владельца.

Поразительно просто.

Настроить AirTag можно всего одним касанием — он мгновенно подключится к вашему iPhone или iPad. Вам останется выбрать для этого трекера название и прикрепить AirTag к нужной вещи. Теперь, если она потеряется, вы можете легко её найти. А хотите получать уведомления об AirTag ещё и на свои Apple Watch? И это можно.

Подробнее о приложении «Локатор»

Долговечная батарея.

AirTag способен работать более года на одной обычной батарейке, которую вы сами можете легко поменять.1 А ваш iPhone подскажет, когда это лучше сделать.

Вода не проблема.

Предположим, вы повесили AirTag на ключи, а затем уронили их в лужу. Или их поглотил маленький потоп, который вы устроили. Не беда. AirTag защищён от воды.2

Личные знаки различия.

При покупке AirTag на apple.com или в приложении Apple Store вы можете заказать гравировку. Нанесите инициалы. Эмодзи. Или всё вместе. Бесплатно, просто, прикольно.

Посмотрите

со всех сторон

в дополненной реальности.

Откройте эту страницу в Safari на iPhone или iPad.

Посмотрите на AirTag в дополненной реальности

В разных цветах.

В вашем стиле.

AirTag легко прикрепить практически к любой вещи. Для этого есть специальные брелки и подвески от Apple разных цветов и стилей. AirTag продаётся в упаковках по одной и по четыре штуки. Маленькие, да удаленькие.

AirTag Hermès

Наше партнёрство основано на филигранном мастерстве и общих ценностях. Встречайте новый результат этой синергии. Три произведения из кожи ручной работы: бирка для багажа, подвеска для сумки, брелок с кольцом для ключей. В комплект с каждым из этих аксессуаров входит эксклюзивный трекер AirTag Hermès, на который нанесена знаменитая эмблема Clou de Selle. Это высокое искусство красоты и удобства.

31,9 мм

31,9 ммРазмеры

Диаметр: 31,9 мм

Толщина: 8,0 мм

Вес

11 г

- Рейтинг IP67 по стандарту IEC 60529 (допускается погружение

в воду на глубину до 1 метра длительностью до 30 минут)

- Bluetooth для поиска в ограниченном радиусе

- Чип U1 от Apple для использования технологии Ultra Wideband3

- Поддержка NFC для режима пропажи

Встроенный динамик

- Сменная круглая плоская батарейка CR2032

(замена может производиться пользователем)

- Акселерометр

Приложение «Локатор» на iPhone поддерживает

следующие функции универсального доступа:- VoiceOver

- Инверсия цвета

- Увеличенный текст

- Совместимость с дисплеями Брайля

- Apple ID

- Модели iPhone и iPod touch с iOS 14.

5 или новее

5 или новее - Модели iPad с iPadOS 14.5 или новее

Температура при эксплуатации: от −20 до 60 °C

- AirTag с установленной круглой плоской батарейкой CR2032

- Документация

Особенности AirTag, которые

помогают

снизить воздействие на окружающую среду:- Олово в припое на материнской плате используется только переработанное

- Не содержит ртути

- Не содержит бромированных огнестойких добавок

- Не содержит ПВХ

- Не содержит бериллия

Apple и окружающая среда

Узнайте, как Apple снижает воздействие своих продуктов и рабочих процессов на окружающую среду. Или прочитайте наши Отчёты о воздействии продукции на окружающую среду, в которых мы приводим подробные экологические характеристики всех продуктов Apple.

Утилизация

Apple придерживается комплексного подхода к управлению поставками материалов и сокращению объёмов производственных отходов. Узнайте, как утилизировать свой AirTag

- Рейтинг IP67 по стандарту IEC 60529 (допускается погружение

Apple выпустила обновление iOS 16.4 — полезное и безопасное для россиян

Свежий номер

РГ-Неделя

Родина

Тематические приложения

Союз

Свежий номер

Digital

28.03.2023 19:17

Поделиться

Юлия Гуреева,Олег Капранов

Apple выпустила обновление системы iOS 16.4. Обновление уже доступно пользователям смартфонов Apple в России. Обозреватель «РГ» протестировал обновление и убедился, что оно никак не угрожает работоспособности приложений, попавших под санкции. И более того, появились возможности, которые упростят жизнь именно россиянам.

Apple выпустила обновление iOS 16.4 — полезное и безопасное для россиян / apple.com

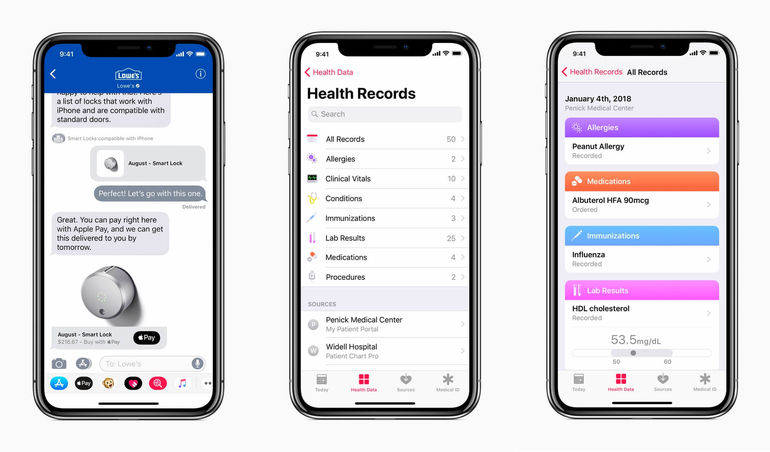

Apple выпустила новое обновление iOS 16.4 и iPadOS 16.4. В нее вошли сразу несколько функций, в том числе разработанные специальные для русскоговорящих пользователей. Так, в свайп-клавиатуре появилась поддержка русского языка, которая активируется в настройках клавиатуры. С помощью нее можно быстро набирать текст.

Так, в свайп-клавиатуре появилась поддержка русского языка, которая активируется в настройках клавиатуры. С помощью нее можно быстро набирать текст.

Обновление никак не повлияет на работоспособность, например, банковских приложений

Важной новацией для россиян стало то, что веб-сайты, добавленные на главный экран iPhone или iPad в качестве веб-приложения, теперь могут отправлять уведомления. Также на их иконках отображаются значки о пришедшем уведомлении. Это будет особенно полезно, так как санкционные банки смогут свои мобильные версии лучше оптимизировать под iOS. Отсутствие уведомлений в веб-версии было важным минусом по сравнению с традиционным приложением.

Кстати, в «РГ» протестировали большинство попавших под санкции приложений (Сбер/Сбол, Тинкофф, Альфа-банка и других) и убедились в том, что после обновления до iOS 16.4 они продолжают работать без каких либо проблем.

Также разработчики добавили 21 новое эмодзи: объекты, животные и жесты рук. Улучшились и голосовые вызовы. С помощью «изоляции голоса» устройство будет блокировать окружающие звуки и давать приоритет голосу человека, а в картах приложения «Погода» появилась поддержка VoiceOver. Помимо этого, найти «Дубликаты» в «Фото» теперь можно будет и в облаке iCloud в общей медиатеке.

С помощью «изоляции голоса» устройство будет блокировать окружающие звуки и давать приоритет голосу человека, а в картах приложения «Погода» появилась поддержка VoiceOver. Помимо этого, найти «Дубликаты» в «Фото» теперь можно будет и в облаке iCloud в общей медиатеке.

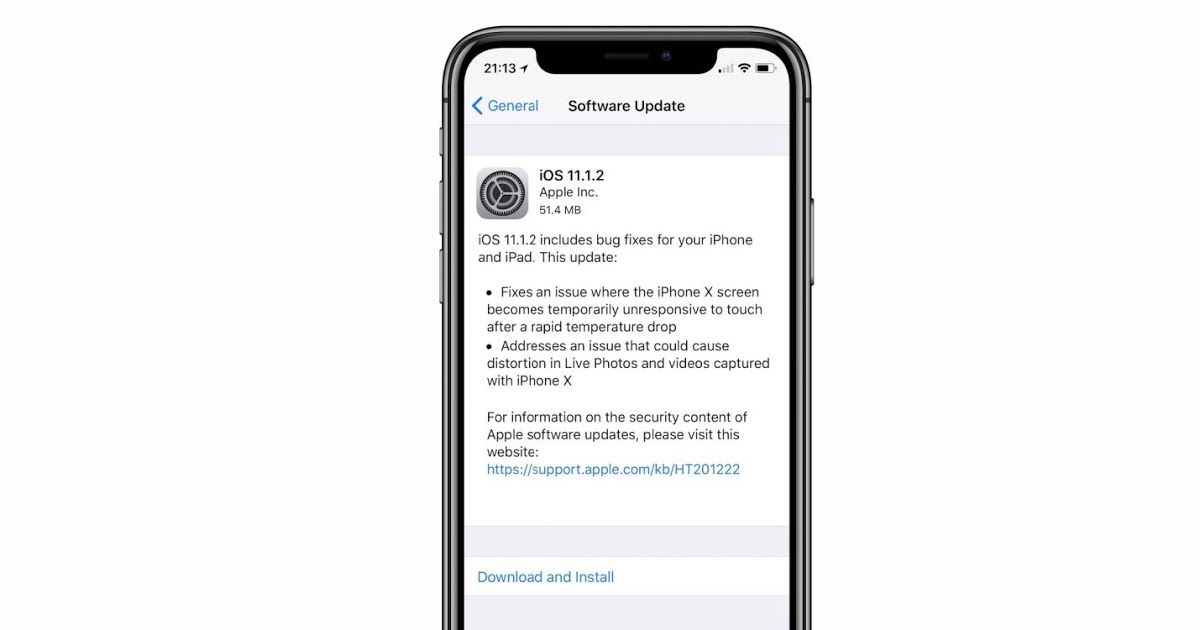

Отмечается, что разработчики большое внимание уделили исправлению более 30 уязвимостей в системе безопасности. Речь идет о Apple Neural Engine, Bluetooth, «Подкастах», Safari, «Камере» и других компонентах.

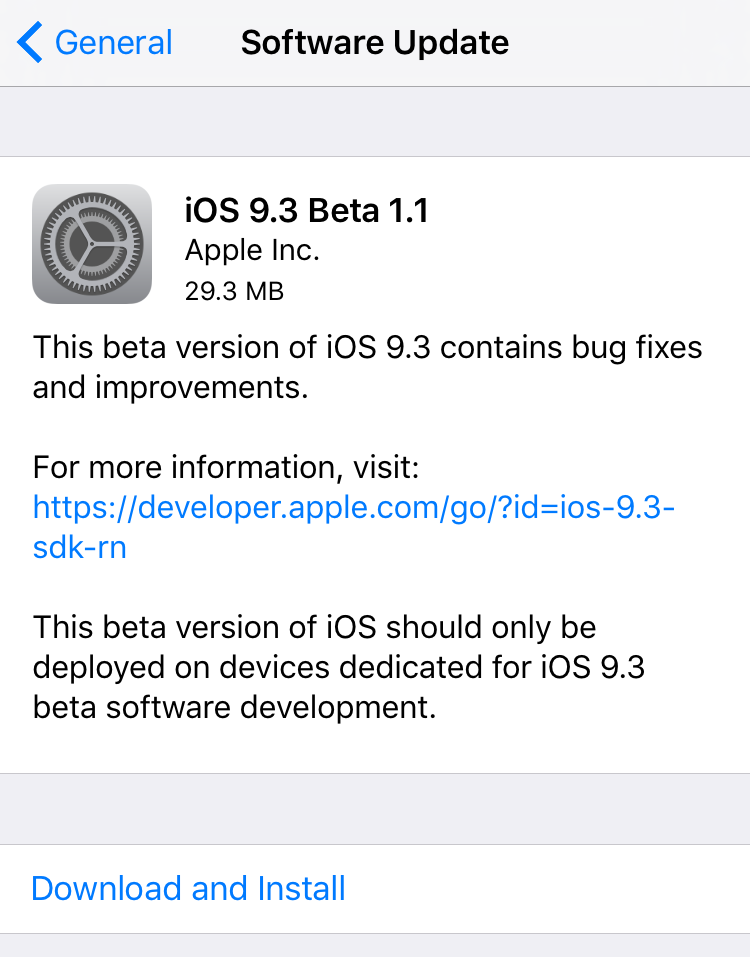

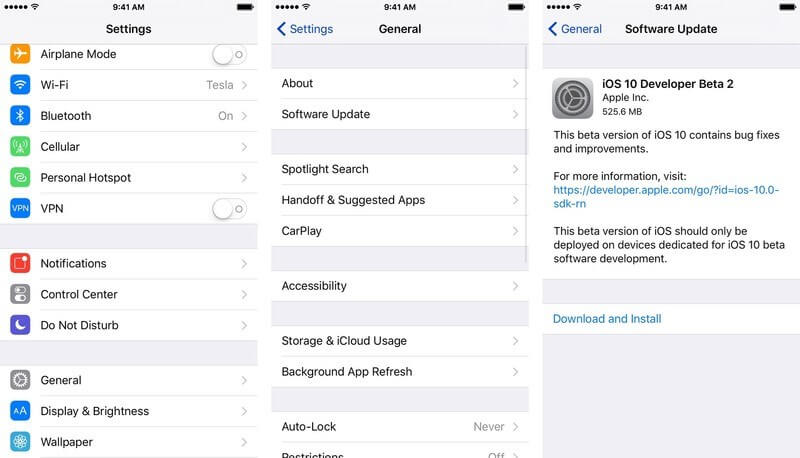

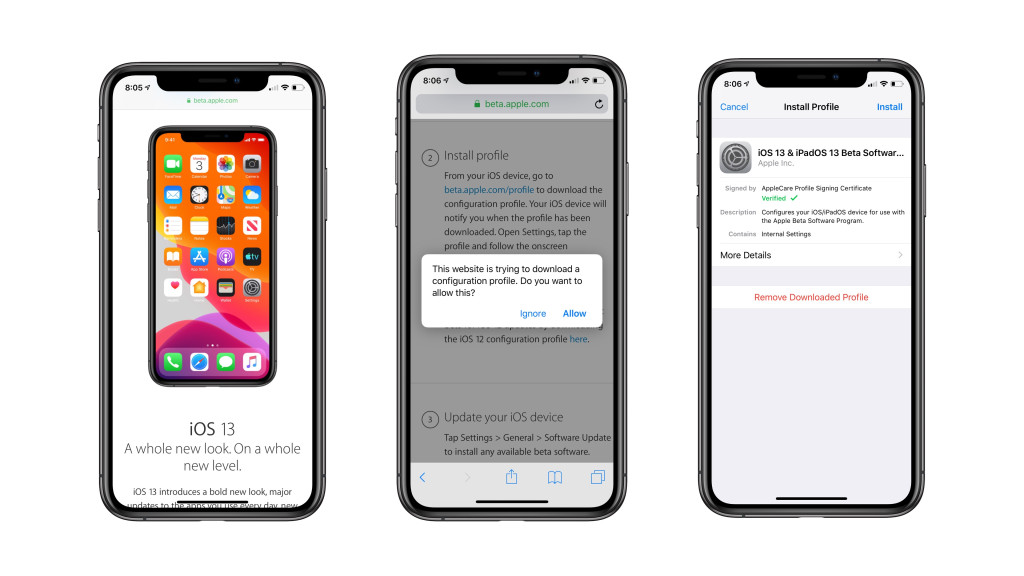

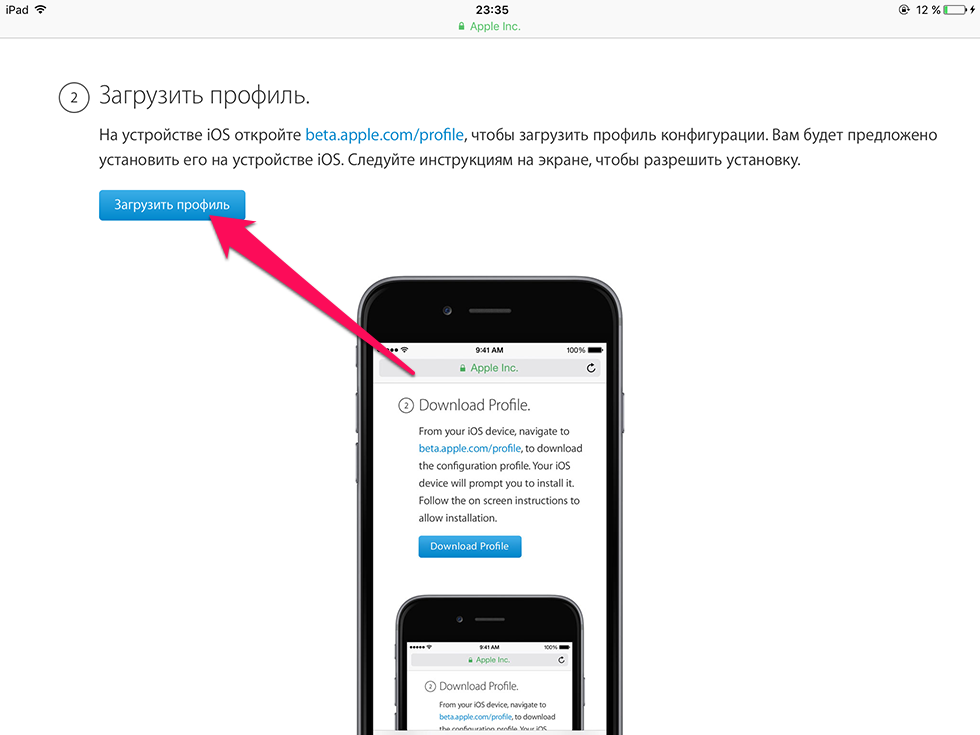

Загрузить iOS 16.4 и iPadOS 16.4 можно через «Обновления ПО», которые находятся в разделе «Обновления» в «Настройках». Но эксперты традиционно предостерегают от поспешного обновления сразу после выхода обновленной прошивки и рекомендуют подождать хотя бы неделю, чтобы разработчики успели выловить там все возможные баги.

Ранее Microsoft объявила о выпуске экстренного обновления «Ножниц» для Windows 10 и 11.

Российская газета — Федеральный выпуск: №66(9011)

Поделиться

#гаджеты

#технологии

#Apple

Главное сегодня

Посольство РФ: США пытаются помешать расследованию теракта на «Северных потоках»

Полянский: до мира на Украине еще далеко из-за отсутствия дипломатических усилий Запада

Минторг США ввел экспортные ограничения против двух российских авиапромышленных компаний

РИА Новости: российским военным в зоне СВО передали сотни новейших танков Т-90М и Т-72Б3М

CNN: Возможности разведки США над Черным морем ухудшились после инцидента с Reaper

Кадыров сообщил об уничтоженных в чеченском Гудермесе боевиках

Информация о безопасности iOS 11

Выпущено 19 сентября 2017 г. для использования уязвимостей в TLS 1.0

для использования уязвимостей в TLS 1.0

Описание. Проблема безопасности протокола устранена путем включения TLS 1.1 и TLS 1.2.

CVE-2017-13832: Дуг Вусслер из Университета штата Флорида

Запись добавлена 31 октября 2017 г., обновлена 10 ноября 2017 г.

APN

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие: Злоумышленник с привилегированным положением в сети может отслеживать пользователя использование клиентских сертификатов. Эта проблема была решена с помощью пересмотренного протокола.

CVE-2017-13863: Команда FURIOUSMAC Военно-морской академии США

Запись добавлена 21 декабря 2017 г.

Bluetooth

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может получить доступ к файлам с ограниченным доступом

Описание. При обработке карточек контактов существовала проблема конфиденциальности. Проблема устранена путем улучшенного управления состояниями.

Проблема устранена путем улучшенного управления состояниями.

CVE-2017-7131: Доминик Конрадс из Федерального управления информационной безопасности, анонимный исследователь, Ананд Катапуркар из Индии, Элвис (@elvisimprsntr)

Запись обновлена 9 октября., 2017

CFNetwork

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может выполнять произвольный код с системными привилегиями. исправлено с улучшенной обработкой памяти.

CVE-2017-13829: Никлас Баумстарк и Сэмюэл Гро, работающие с инициативой Trend Micro Zero Day Initiative0003

Запись добавлена 10 ноября 2017 г.

Прокси-серверы CFNetwork

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Злоумышленник, занимающий привилегированное положение в сети, может вызвать отказ в обслуживании Множественные проблемы с отказом в обслуживании устранены за счет улучшенной обработки памяти.

CVE-2017-7083: Абхинав Бансал из Zscaler Inc.

Запись добавлена 25 сентября 2017 г.

CFString

Доступно для: iPhone 5s и более поздних версий, iPad Air и более поздних версий и iPod touch 6-го поколения

Воздействие. Приложение может читать ограниченную память. санитарная обработка.

CVE-2017-13821: Австралийский центр кибербезопасности — Австралийское управление связи

Запись добавлена 31 октября 2017 г.

CoreAudio

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может читать ограниченную память.

Описание. Чтение за пределами памяти устранено путем обновления Opus до версии 1.1.4.

CVE-2017-0381: V.E.O (@VYSEa) группы исследования мобильных угроз, Trend Micro

Запись добавлена 25 сентября 2017 г.

CoreText

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного файла шрифта может привести к выполнению произвольного кода

Обработка вредоносного файла шрифта может привести к выполнению произвольного кода

Описание. Проблема потребления памяти устранена путем улучшенной обработки памяти.

CVE-2017-13825: Австралийский центр кибербезопасности — Австралийское управление связи

Запись добавлена 31 октября 2017 г., обновлена 16 ноября 2018 г.

Exchange ActiveSync

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Злоумышленник с привилегированным положением в сети может стереть данные устройства во время настройки учетной записи Exchange0003

Описание. В AutoDiscover V1 возникала проблема проверки. Проблема устранена путем требования TLS для AutoDiscover V1. Теперь поддерживается AutoDiscover V2.

CVE-2017-7088: Илья Нестеров, Максим Гончаров

файл

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения Несколько проблем были устранены путем обновления до версии 5. 31.

31.

CVE-2017-13815: найден OSS-Fuzz

Запись добавлена 31 октября 2017 г., обновлена 18 октября 2018 г.

Шрифты

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Отображение ненадежного текста может привести к спуфингу управление.

CVE-2017-13828: Леонард Грей и Роберт Сесек из Google Chrome

Запись добавлена 31 октября 2017 г., обновлена 10 ноября 2017 г.

Heimdal

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Злоумышленник с привилегированным положением в сети может выдать себя за службу существовало при обработке имени службы KDC-REP. Проблема устранена путем улучшенной проверки.

CVE-2017-11103: Джеффри Альтман, Виктор Духовни и Нико Уильямс

Запись добавлена 25 сентября 2017 г.

HFS

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может выполнять произвольный код с системными привилегиями. исправлено с улучшенной обработкой памяти.

Приложение может выполнять произвольный код с системными привилегиями. исправлено с улучшенной обработкой памяти.

CVE-2017-13830: Сергей Шумило из Рурского университета Бохума

Запись добавлена 31 октября 2017 г.

iBooks

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Анализ вредоносного файла iBooks может привести к постоянному отказу в обслуживании.

Описание. Несколько проблем с отказом в обслуживании устранены путем улучшенной обработки памяти.

CVE-2017-7072: Jędrzej Krysztofiak

ImageIO

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного образа может привести к выполнению произвольного кода

Описание. Проблема с повреждением памяти устранена путем улучшенной проверки ввода.

CVE-2017-13814: Австралийский центр кибербезопасности — Австралийское управление связи

Запись добавлена 31 октября 2017 г. , обновлена 16 ноября 2018 г.

, обновлена 16 ноября 2018 г.

ImageIO

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного образа может привести к отказу в обслуживании

Описание. исправлена улучшенная проверка ввода.

CVE-2017-13831: Глен Кармайкл

Запись добавлена 31 октября 2017 г., обновлена 3 апреля 2019 г.

Ядро

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может выполнять произвольный код с привилегиями ядра

Описание. исправлено с улучшенной обработкой памяти.

CVE-2017-7114: Алекс Пласкетт из MWR InfoSecurity

Запись добавлена 25 сентября 2017 г.

Ядро

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Локальный пользователь может читать память ядра существовала проблема, которая привела к раскрытию памяти ядра. Проблема устранена путем улучшенной проверки ввода.

Проблема устранена путем улучшенной проверки ввода.

CVE-2017-13817: Максим Виллар (m00nbsd)

Запись добавлена 31 октября 2017 г.

Ядро

Доступно для: iPhone 5s и более поздних версий, iPad Air и более поздних версий и iPod touch 6-го поколения

Воздействие. Приложение может читать ограниченную память .

CVE-2017-13818: Национальный центр кибербезопасности Великобритании (NCSC)0003

CVE-2017-13842: Влад Цырклевич

Запись добавлена 31 октября 2017 г., обновлена 18 июня 2018 г.

Ядро

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может выполнять произвольный код с привилегиями ядра

Описание. исправлено с улучшенной обработкой памяти.

CVE-2017-13843: анонимный исследователь, анонимный исследователь

Запись добавлена 31 октября 2017 г.

Ядро

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может выполнять произвольный код с системными привилегиями. исправлено с улучшенной обработкой памяти.

Приложение может выполнять произвольный код с системными привилегиями. исправлено с улучшенной обработкой памяти.

CVE-2017-13854: shrek_wzw из Qihoo 360 Nirvan Team

Запись добавлена 2 ноября 2017 г.

Ядро

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка искаженного двоичного файла mach может привести к выполнению произвольного кода.

Описание. Проблема повреждения памяти устранена путем улучшенной проверки.

CVE-2017-13834: Максим Виллар (m00nbsd)

Запись добавлена 10 ноября 2017 г.

Ядро

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Вредоносное приложение может получать информацию о наличии и работе других приложений на устройстве.

Описание: Приложение получило неограниченный доступ к информации о сетевой активности, поддерживаемой операционной системой. Проблема устранена путем сокращения информации, доступной для сторонних приложений.

Проблема устранена путем сокращения информации, доступной для сторонних приложений.

CVE-2017-13873: Xiaokuan Zhang и Yinqian Zhang из Университета штата Огайо, Xueqiang Wang и XiaoFeng Wang из Университета Индианы в Блумингтоне и Xiaolong Bai из Университета Цинхуа

Запись добавлена 30 ноября 2017 г.

Предложения по клавиатуре

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Подсказки автозамены клавиатуры могут раскрывать конфиденциальную информацию

Описание. Клавиатура iOS непреднамеренно кэшировала конфиденциальную информацию. Проблема устранена путем улучшенной эвристики.

CVE-2017-7140: Агим Алканджари из Stream in Motion Inc.

Запись обновлена 9 октября., 2017

libarchive

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Распаковка вредоносного архива может привести к выполнению произвольного кода. за счет улучшенной обработки памяти.

за счет улучшенной обработки памяти.

CVE-2017-13813: найдено OSS-Fuzz

CVE-2017-13816: найдено OSS-Fuzz

Запись добавлена 31 октября 2017 г.

библиотека

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Распаковка вредоносного архива может привести к выполнению произвольного кода.

Описание. В libarchive возникали многочисленные проблемы с повреждением памяти. Эти проблемы устранены путем улучшенной проверки ввода.

CVE-2017-13812: найдено OSS-Fuzz

Запись добавлена 31 октября 2017 г.

libc

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Удаленный злоумышленник может вызвать отказ в обслуживании.

Описание. Проблема исчерпания ресурсов в glob() устранена с помощью улучшенного алгоритма.

CVE-2017-7086: Расс Кокс из Google

Запись добавлена 25 сентября 2017 г.

libc

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может вызвать отказ в обслуживании

Описание. за счет улучшенной обработки памяти.

CVE-2017-1000373

Запись добавлена 25 сентября 2017 г.

libexpat

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения. CVE-2016-9063

CVE-2017-9233

Запись добавлена 25 сентября 2017 г.

libxml2

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного XML-файла может привести к неожиданному завершению работы приложения или выполнению произвольного кода.

Описание. Проблема переполнения буфера устранена путем улучшенной обработки памяти.

CVE-2017-7376: анонимный исследователь

CVE-2017-5130: анонимный исследователь

Запись добавлена 18 октября 2018 г.

libxml2

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного XML-кода может привести к неожиданному завершению работы приложения или выполнению произвольного кода.

Описание. Проблема повреждения памяти устранена путем улучшенной проверки ввода.

CVE-2017-9050: Матеуш Юрчик (j00ru) из Google Project Zero

Запись добавлена 18 октября 2018 г.

libxml2

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного XML-кода может привести к неожиданному завершению работы приложения или выполнению произвольного кода

Описание. Проблема использования после освобождения устранена путем улучшенного управления памятью.

CVE-2017-9049: Wei Lei and Liu Yang — Наньянский технологический университет в Сингапуре

Запись добавлена 18 октября 2018 г.

libxml2

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного XML-кода может привести к неожиданному завершению работы приложения или выполнению произвольного кода

Описание. Разыменование нулевого указателя устранено путем улучшенной проверки.

CVE-2018-4302: Gustavo Grieco

Запись добавлена 18 октября 2018 г.

Location Framework

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может считывать конфиденциальную информацию о местоположении. обработка переменной местоположения. Это было решено с помощью дополнительных проверок прав собственности.

CVE-2017-7148: Игорь Макаров из Moovit, Уилл МакГинти и Шонна Родригес из Bottle Rocket Studios

Запись обновлена 9 октября 2017 г.

Черновики почты

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие: Злоумышленник с привилегированным положением в сети может перехватить содержимое почты проблема существовала при обработке почтовых черновиков. Проблема устранена путем улучшенной обработки почтовых черновиков, предназначенных для отправки в зашифрованном виде.

Проблема устранена путем улучшенной обработки почтовых черновиков, предназначенных для отправки в зашифрованном виде.

CVE-2017-7078: Петтер Флинк, Пьер АЛЬБАРЕД из Марселя (Франция), анонимный исследователь

Запись обновлена 9 октября 2017 г.

Mail MessageUI

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного образа может привести к отказу в обслуживании

Описание: Проблема повреждения памяти было решено с улучшенной проверкой.

CVE-2017-7097: Xinshu Dong и Jun Hao Tan из Anquan Capital

Сообщения

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного образа может привести к отказу в обслуживании было решено путем улучшенной проверки.

CVE-2017-7118: Кики Цзян и Джейсон Токоф

MobileBackup

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Резервное копирование может выполнять незашифрованное резервное копирование, несмотря на требование выполнять только зашифрованные резервные копии.

Резервное копирование может выполнять незашифрованное резервное копирование, несмотря на требование выполнять только зашифрованные резервные копии.

Описание. Возникла проблема с разрешениями. Проблема устранена путем улучшенной проверки разрешений.

CVE-2017-7133: Дон Спаркс из HackediOS.com

Примечания

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Локальный пользователь может утечка конфиденциальной информации о пользователе

Описание: Содержимое заблокированных заметок иногда появлялось в результатах поиска. Проблема устранена путем улучшенной очистки данных.

CVE-2017-7075: Ричард Уилл из Marathon Oil Company

Запись добавлена 10 ноября 2017 г.

Телефон

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. При блокировке устройства iOS может быть сделан скриншот защищенного содержимого. в обработке блокировки. Проблема устранена путем отключения снимков экрана при блокировке.

в обработке блокировки. Проблема устранена путем отключения снимков экрана при блокировке.

CVE-2017-7139: анонимный исследователь

Запись добавлена 25 сентября 2017 г.

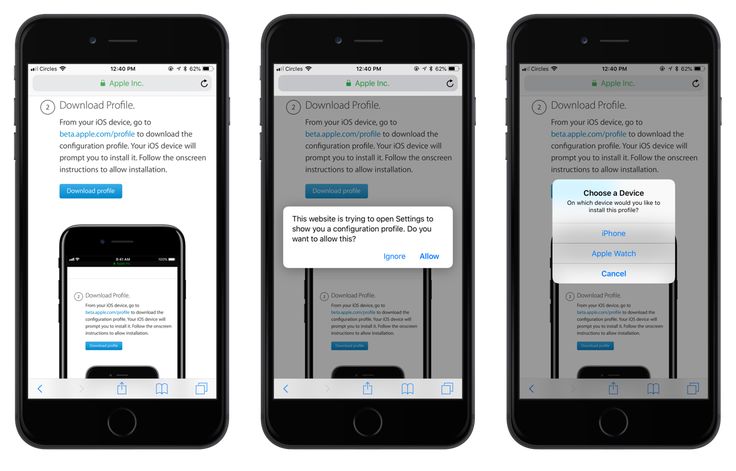

Профили

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Записи сопряжения устройств могут быть непреднамеренно установлены на устройстве, если установлен профиль, запрещающий сопряжение

Описание : пары не удалялись при установке профиля, запрещающего создание пар. Проблема устранена путем удаления пар, конфликтующих с профилем конфигурации.

CVE-2017-13806: Рори Худ из MWR InfoSecurity

Запись добавлена 2 ноября 2017 г.

Quick Look

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может читать ограниченную память

Описание. санитарная обработка ввода.

CVE-2017-13822: Австралийский центр кибербезопасности — Австралийское управление связи

Запись добавлена 31 октября 2017 г.

Quick Look

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Анализ вредоносного офисного документа может привести к неожиданному завершению работы приложения или выполнению произвольного кода

Описание : Проблема потребления памяти устранена путем улучшенной обработки памяти.

CVE-2017-7132: Австралийский центр кибербезопасности — Австралийское управление связи

Запись добавлена 31 октября 2017 г.

Safari

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Посещение вредоносного веб-сайта может привести к спуфингу адресной строки

Описание. Устранена проблема с несогласованным пользовательским интерфейсом. с улучшенным управлением состоянием.

CVE-2017-7085: xisigr лаборатории Xuanwu компании Tencent (tencent.com)

Профили песочницы

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Вредоносное приложение может получать информацию о наличии других приложений на устройстве.

Вредоносное приложение может получать информацию о наличии других приложений на устройстве.

Описание: Приложение смогло определить наличие файлов за пределами своей песочницы. Проблема устранена путем дополнительных проверок песочницы.

CVE-2017-13877: Сяокуань Чжан и Иньцянь Чжан из Университета штата Огайо, Сюэцян Ван и СяоФэн Ван из Индианского университета в Блумингтоне и Сяолун Бай из Университета Цинхуа

Запись добавлена 30 ноября 2017 г.

Безопасность

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Отозванный сертификат можно доверять

Описание. При обработке данных отзыва существовала проблема проверки сертификата. . Проблема устранена путем улучшенной проверки.

CVE-2017-7080: анонимный исследователь, анонимный исследователь, Свен Дримекер из Adesso Mobile Solutions GmbH, Руне Дарруд (@theflyingcorpse) из Bærum kommune

Запись добавлена 25 сентября 2017 г.

Безопасность

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Вредоносное приложение может отслеживать пользователей между установками

Описание. обработка данных связки ключей приложения. Проблема устранена путем улучшенной проверки разрешений.

CVE-2017-7146: анонимный исследователь

Запись добавлена 25 сентября 2017 г.

SQLite

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения.

CVE-2017-10989: найдено OSS-Fuzz

CVE-2017-7128: найдено OSS-Fuzz

CVE-2017-7129: найдено OSS-Fuzz -Fuzz

Запись добавлена 25 сентября 2017 г.

SQLite

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Приложение может выполнять произвольный код с системными привилегиями. с улучшенной обработкой памяти.

CVE-2017-7127: анонимный исследователь

Запись добавлена 25 сентября 2017 г.

Телефония

Доступно для: iPhone 5s и новее, а также моделей Wi-Fi + Cellular поколения iPad Air и новее

Воздействие. Злоумышленник в пределах досягаемости может выполнить произвольный код.

Описание. Проблема повреждения памяти устранена путем улучшенной обработки памяти.

CVE-2017-6211: Мэтью Списак из ENDGAME (endgame.com)

Запись добавлена 4 декабря 2017 г.

Время

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения.0003

Описание: В процессе обработки информации о часовом поясе существовала проблема с разрешениями. Проблема решилась изменением разрешений.

CVE-2017-7145: Крис Лоуренс

Запись обновлена 9 октября 2017 г.

WebKit

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода

Описание. Проблема с повреждением памяти устранена. за счет улучшенной проверки ввода.

Проблема с повреждением памяти устранена. за счет улучшенной проверки ввода.

CVE-2017-7081: Apple

Запись добавлена 25 сентября 2017 г.

WebKit

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного веб-содержимого может привести к выполнению произвольного кода

Описание. с улучшенной обработкой памяти.

CVE-2017-7087: Apple

CVE-2017-7091: Вэй Юань из Baidu Security Lab, работающий с Trend Micro Zero Day Initiative

CVE-2017-7092: Сэмюэл Гро и Никлас Баумстарк работают с Zero Day Initiative Trend Micro, Цисюнь Чжао (@S0rryMybad) из Qihoo 360 Vulcan Team

CVE-2017-7093: Сэмюэл Гро и Никлас Баумстарк работают с Trend Micro Zero Day Day Initiative

CVE-2017-7094: Тим Мишо (@TimGMichaud) из Leviathan Security Group

CVE-2017-7095: Ван Цзюньцзе, Вэй Лэй и Лю Ян из Наньянского технологического университета, работающие с инициативой Trend Micro Zero Day Initiative

CVE-2017-7096: Вэй Юань из Baidu Security Lab

CVE-2017-7098: Фелипе Фрейтас из Instituto Tecnológico de Aeronáutica

CVE-2017-7099: Apple

CVE-2017-7100: of Cure53

CVE-2017-7102: Ван Цзюньцзе, Вэй Лэй и Лю Ян из Наньянского технологического университета

CVE-2017-7104: аналог Baidu Security Lab

CVE-2017-7107: Ван Цзюньцзе, Вэй Лэй, и Лю Ян из Наньянского технологического университета

CVE-2017-7111: лайк из Baidu Security Lab (xlab. baidu.com), работающей с Trend Micro Zero Day Initiative

baidu.com), работающей с Trend Micro Zero Day Initiative

CVE-2017-7117: lokihardt из Google Project Zero钦) из Ant-financial Light-Year Security Lab

Запись добавлена 25 сентября 2017 г.

WebKit

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного веб-содержимого может привести к универсальному межсайтовому скриптингу

Описание. При обработке родительской вкладки возникала логическая ошибка. Проблема устранена путем улучшенного управления состоянием.

CVE-2017-7089: Антон Лопаницын из ONSEC, Франс Розен из Detectify источник может быть отправлен другому источнику

Описание: При обработке файлов cookie веб-браузера возникала проблема с разрешениями. Эта проблема устранена путем прекращения возврата файлов cookie для пользовательских схем URL-адресов.

CVE-2017-7090: Apple

Запись добавлена 25 сентября 2017 г.

WebKit

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Посещение вредоносного веб-сайта может привести к спуфингу адресной строки

Посещение вредоносного веб-сайта может привести к спуфингу адресной строки

Описание. Устранена проблема с несогласованным пользовательским интерфейсом. с улучшенным управлением состоянием.

CVE-2017-7106: Оливер Паукштадт из Thinking Objects GmbH (to.com)

WebKit

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Обработка вредоносного веб-содержимого может привести к атаке с использованием межсайтовых сценариев.

Описание. Политика кэширования приложений может быть неожиданно применена.

CVE-2017-7109: avlidienbrunn

Запись добавлена 25 сентября 2017 г.

WebKit

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Вредоносный веб-сайт может отслеживать пользователей в режиме приватного просмотра Safari.

Описание. При обработке файлов cookie веб-браузера возникала проблема с разрешениями. Проблема устранена путем улучшения ограничений.

Проблема устранена путем улучшения ограничений.

CVE-2017-7144: Мохаммад Гасемишариф из UIC’s BITS Lab

Запись обновлена 9 октября 2017 г.

WebKit Storage

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Данные веб-сайта могут сохраняться после сеанса просмотра Safari Private.

Описание. При обработке данных веб-сайта в частных окнах Safari существовала проблема с утечкой информации. Проблема устранена путем улучшенной обработки данных.

CVE-2017-7142: Рич Шон О’Коннелл, анонимный исследователь, анонимный исследователь

Запись добавлена 10 ноября 2017 г.

Wi-Fi

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Злоумышленник в радиусе действия может выполнить произвольный код на чипе Wi-Fi.

Описание. Проблема повреждения памяти устранена путем улучшенной обработки памяти.

CVE-2017-11120: Гал Бениамини из Google Project Zero

CVE-2017-11121: Гал Бениамини из Google Project Zero

Запись добавлена 25 сентября 2017 г.

Wi-Fi

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Вредоносный код, выполняющийся на микросхеме Wi-Fi, может выполнять произвольный код с привилегиями ядра на процессоре приложения.

Описание. Проблема повреждения памяти устранена путем улучшенной обработки памяти.

CVE-2017-7103: Гал Бениамини из Google Project Zero

CVE-2017-7105: Гал Бениамини из Google Project Zero

CVE-2017-7108: Гал Бениамини из Google Project Zero

CVE-2017-7110: Гал Бениамини из Google Project Zero

CVE-2017-7112: Гал Бениамини из Google Project Zero Микросхема Wi-Fi может выполнять произвольный код с привилегиями ядра на процессоре приложения

Описание. Несколько состояний гонки устранены путем улучшенной проверки.

CVE-2017-7115: Гал Бениамини из Google Project Zero

Wi-Fi

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения

Воздействие. Вредоносный код, выполняющийся на чипе Wi-Fi, может читать ограниченную память ядра Описание. Проблема проверки устранена путем улучшенной очистки ввода.

CVE-2017-7116: Гал Бениамини из Google Project Zero0003

Воздействие. Злоумышленник в пределах досягаемости может прочитать ограниченную память из набора микросхем Wi-Fi.

Описание. Проблема проверки устранена путем улучшенной очистки ввода.

CVE-2017-11122: Гал Бениамини из Google Project Zero

Запись добавлена 2 октября 2017 г.

zlib

Доступно для: iPhone 5s и новее, iPad Air и новее и iPod touch 6-го поколения.

CVE-2016-9840

CVE-2016-9841

CVE-2016-9842

CVE-2016-9843

Запись добавлена 25 сентября 2017 г.

iOS 11 | AppleInsider

Владельцы Apple iPhone, которые используют компьютеры на базе Windows для просмотра и редактирования видеофайлов, потенциально подвергаются риску удаленного взлома из-за уязвимости, которая существует в способе, которым операционная система Microsoft обрабатывает файлы HEVC.

Автор AppleInsider Staff |

После длительного пробного периода Zendesk сделал бизнес-чат Apple Business Chat в сообщениях общедоступным для всех клиентов.

Уильям Галлахер |

Данные сторонней аналитики показывают, что внедрение iOS 12 на активных iPhone и iPad достигло 75 процентов, что продолжает тенденцию, когда последний выпуск мобильной операционной системы Apple продолжает опережать iOS 119.0003

Малкольм Оуэн |

Apple сделала несколько больших заявлений об улучшении скорости работы iOS 12 на старых устройствах, например, некоторые приложения запускаются в два раза быстрее, а скорость процессора увеличивается не только на старых устройствах, но и на новых. AppleInsider проверяет претензии.

AppleInsider проверяет претензии.

Макс Юрьев |

Новые данные, опубликованные на веб-сайте Apple для разработчиков, показывают, что iOS 11 была установлена на 85 процентах iPhone и iPad, что свидетельствует о том, что она была принята подавляющим большинством совместимых устройств незадолго до ожидаемого выпуска ее замены, iOS 12.

Малкольм Оуэн |

Это должно быть просто: вы проводите пальцем, чтобы получить некоторые общие элементы управления для вашего iPhone или iPad. Однако вы можете изменить то, что там есть, вы можете получить более точное управление и даже можете потерять опцию, если не будете осторожны. AppleInsider проводит пальцем вверх, вниз и по кругу.

Уильям Галлахер |

Спрятанная в последнем обновлении iOS 11. 4.1, Apple включила новую функцию безопасности, которая попала в заголовки газет — Ограниченный режим USB. AppleInsider расскажет вам о новой функции, о том, как она работает, и обсудит, действительно ли она настолько безопасна.

4.1, Apple включила новую функцию безопасности, которая попала в заголовки газет — Ограниченный режим USB. AppleInsider расскажет вам о новой функции, о том, как она работает, и обсудит, действительно ли она настолько безопасна.

Эндрю О’Хара |

Согласно недавнему исследованию, переработанный iOS App Store, запущенный в сентябре прошлого года, похоже, наконец-то удовлетворил пожелания разработчиков в отношении более легкого поиска.

Роджер Фингас |

Выпущенная всего через неделю после выхода третьей бета-версии iOS 11.4, четвертая бета-версия теперь находится в руках разработчиков. В эту бета-версию поздней стадии включены некоторые заметные улучшения производительности, а также регрессия к одному из дополнений, которые мы видели в третьей бета-версии.

Эндрю О’Хара |

Последние сравнения

Последние видео

Apple в понедельник сообщила разработчикам, что с июля все обновления приложений, которые они отправляют, должны будут создаваться с использованием iOS 11 SDK и поддерживать дисплей Super Retina на iPhone X9.0003

Роджер Фингас |

Новая статистика внедрения iOS, опубликованная на веб-сайте Apple для разработчиков, показывает, что iOS 11 установлена на 76% всех совместимых моделей iPhone, iPad и iPod Touch, и с начала этого года эта доля увеличилась на 11%.

Малкольм Оуэн |

После очень долгого периода «скоро» в списке аксессуаров Apple HomeKit компания GE наконец-то поставила 115-вольтовый электронный комнатный кондиционер Energy Star модели AHP08LX с поддержкой HomeKit.

Майк Вюртеле |

Новая «Игра дня», «Приложение дня» и другие рекламные ролики от Apple могут значительно увеличить количество загрузок, чем предыдущие попытки выделить новые и выдающиеся приложения, утверждают новые аналитики приложений.

Стивен Сильвер |

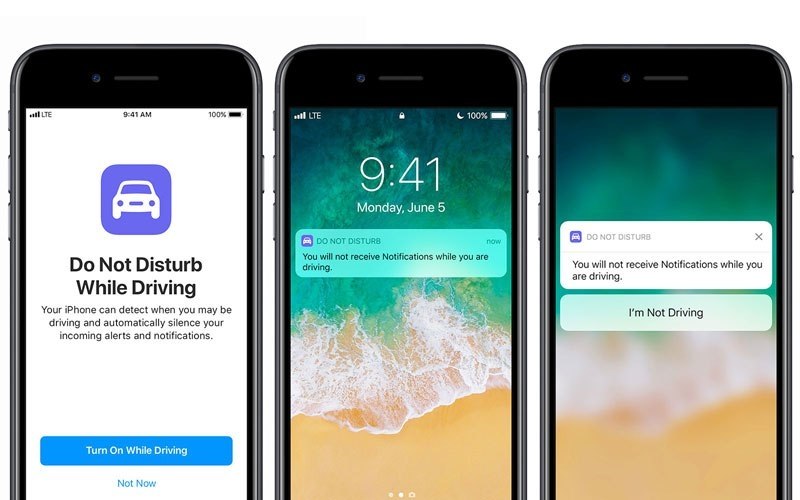

Исследование показало, что использование смартфонов во время вождения по-прежнему является проблемой в Соединенных Штатах, но введение Apple в прошлом году функции «Не беспокоить во время вождения» немного изменило ситуацию, сократив количество использования iPhone за рулем примерно на 8 процентов.

Малкольм Оуэн |

Во вторник Dropbox обновил свое приложение для iOS, добавив несколько новых функций, подходящих для функций iOS 11, ориентированных на iPad, включая возможность перетаскивания файлов между папками и другими приложениями.

Автор AppleInsider Staff |

Через день после выпуска первоначального кода разработчика Apple сделала доступными первые общедоступные бета-версии iOS 11.4 и tvOS 11.4.

Эндрю О’Хара |

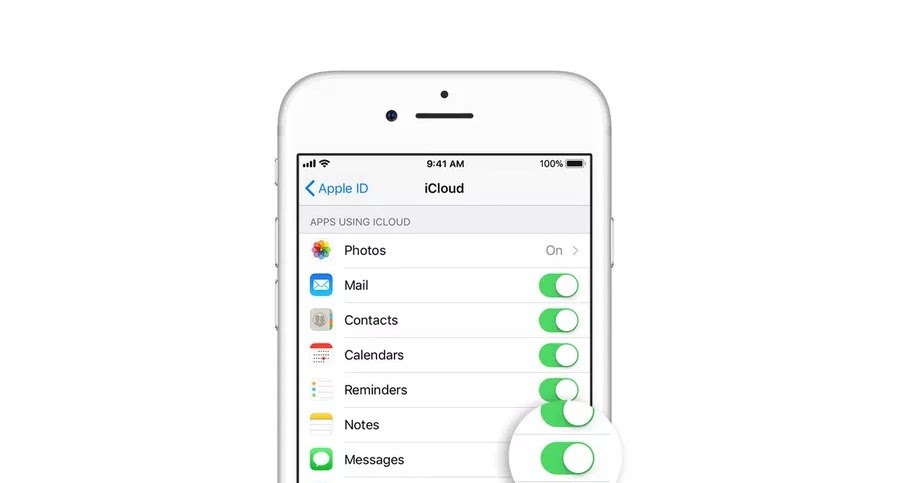

Выпущена первая бета-версия iOS 11.4 для разработчиков, в которой отмечены важные дополнения, такие как AirPlay 2, Сообщения в iCloud и многое другое. Ознакомьтесь с изменениями в нашем практическом видео.

Эндрю О’Хара |

Вчера была выпущена iOS 11.3 для iPhone, iPad и iPod Touch. Мы вышли за рамки примечаний к выпуску, чтобы найти все новое в последнем обновлении iOS от Apple, от больших функций до небольших настроек.

Эндрю О’Хара |

На этой неделе Apple интегрировала данные об общественном транспорте в свое картографическое сервисное приложение, охватывающее ряд мегаполисов в Вирджинии и Миссури, предлагая пользователям приложения Карты для iOS и macOS доступ к автобусным и железнодорожным маршрутам в регионе.

5 или новее

5 или новее