Содержание

Эксперты предупредили о возможности взлома iPhone Apple с помощью шпионского ПО

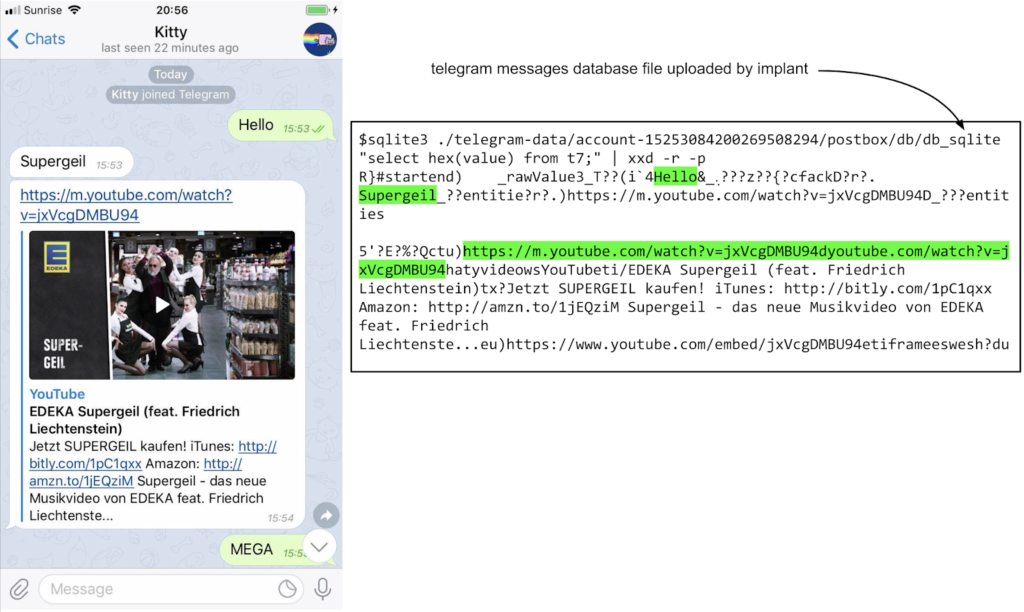

В отчете упоминается о том, что заказчики, использующие программное обеспечение NSO Group, смогли успешно взломать iPhone для слежки за пользовательскими данными с помощью методов, неизвестных Apple. Кроме того, даже поддержание iPhone в актуальном состоянии не может остановить злоумышленника, использующего дорогостоящее и скрытное шпионское программное обеспечение, уточняет издание The Hill. Характер атак также предполагает, что изменение поведения пользователя, например, отказ от нажатия на неизвестные или фишинговые ссылки в сообщениях, может не защитить от программного обеспечения NSO. В предыдущих версиях Pegasus пользователь должен был щелкнуть вредоносную ссылку в сообщении, чтобы злоумышленник взломал телефон.

NSO Group — израильская фирма, которая заявляет, что продает свое ПО «проверенным и надежным» государственным учреждениям и правоохранительным органам для предотвращения терроризма. Эксперты обнаружили доказательства взлома iPhone 12, новейшей модели iPhone, работающей под управлением iOS 14.6, которая до понедельника была самой последней версией программного обеспечения. Apple обновила свое программное обеспечение до iOS 14.7 в понедельник, но еще не опубликовала детали безопасности, которые могли бы указать, исправлены ли эксплойты, обнаруженные специалистами AI.

Эксперты обнаружили доказательства взлома iPhone 12, новейшей модели iPhone, работающей под управлением iOS 14.6, которая до понедельника была самой последней версией программного обеспечения. Apple обновила свое программное обеспечение до iOS 14.7 в понедельник, но еще не опубликовала детали безопасности, которые могли бы указать, исправлены ли эксплойты, обнаруженные специалистами AI.

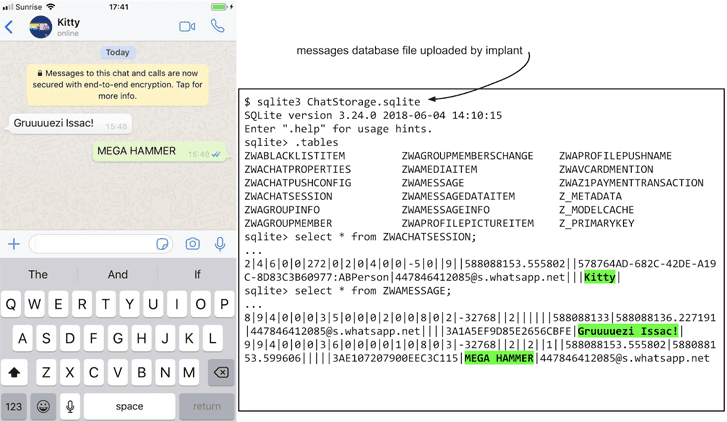

Ранее сообщалось, что политики ряда стран, редакторы и репортеры крупнейших мировых газет стали объектами «прослушки» с использованием программного обеспечения, созданного частной израильской компанией NSO и поставляемой по заказу ряда, преимущественно арабских и азиатских, государств. Всего в «списке на прослушку» фигурируют имена 180 руководителей и сотрудников СМИ со всего мира, включая Wall Street Journal, CNN, New York Times, Al Jazeera, France 24, Mediapart, El País, Associated Press, Le Monde, Bloomberg, Agence France-Presse, Economist, Reuters и другие. В целом, отмечает международный консорциум журналистов, проводивший расследование по факту утечки, приблизительно 50 тысяч абонентов в мире могли стать мишенью для шпионского программного обеспечения, созданного NSO Group. Было обнаружено доказательство того, что устройства Android также были мишенью для программного обеспечения NSO Group, но эксперты пока не смогли исследовать эти устройства так же, как iPhone.

Было обнаружено доказательство того, что устройства Android также были мишенью для программного обеспечения NSO Group, но эксперты пока не смогли исследовать эти устройства так же, как iPhone.

В заявлении американского техногиганта говорится о том, что «Apple безоговорочно осуждает кибератаки против журналистов, правозащитников и других людей, стремящихся сделать мир лучше». «Более десяти лет Apple возглавляет отрасль в области инноваций в области безопасности, и в результате исследователи в области безопасности согласны с тем, что iPhone является самым безопасным и защищенным потребительским мобильным устройством на рынке», — сказал в своем заявлении глава отдела разработки и архитектуры безопасности Apple Иван Кристич.

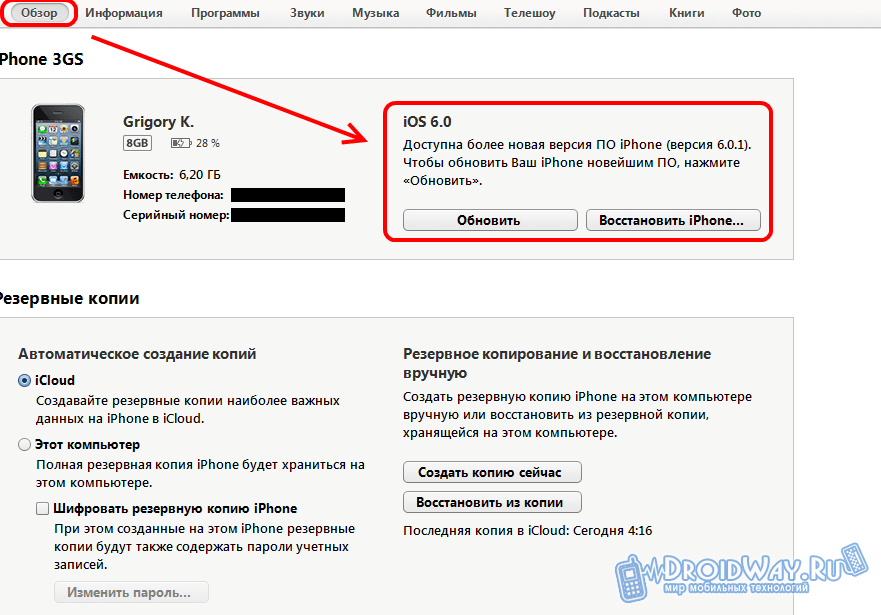

Эксперты по безопасности говорят, что самый эффективный способ остановить вредоносное ПО — это устанавливать на устройства последние версии программного обеспечения, но для этого необходимо, чтобы производитель устройства знал об ошибках, которые используют злоумышленники. В компании заверили, что после того как Apple исправит эксплойт, пользователи могут защитить себя, обновив операционную систему до последней версии.

В компании заверили, что после того как Apple исправит эксплойт, пользователи могут защитить себя, обновив операционную систему до последней версии.

Apple сделала безопасность и конфиденциальность одной из своих ключевых маркетинговых стратегий, утверждая, что ее контроль над операционной системой и оборудованием, на котором она работает, позволяет Apple обеспечивать более высокий уровень безопасности и конфиденциальности, чем устройства конкурентов. Компания заявила, что штат ее группы безопасности сейчас в четыре раза больше, чем пять лет назад, и сотрудники работают над повышением безопасности устройств, как только они обнаруживают новые угрозы. Apple публикует исправления безопасности для каждого обновления программного обеспечения на своем веб-сайте, каталогизируя их со стандартными номерами CVE и отмечая исследователей безопасности, которые их находят.

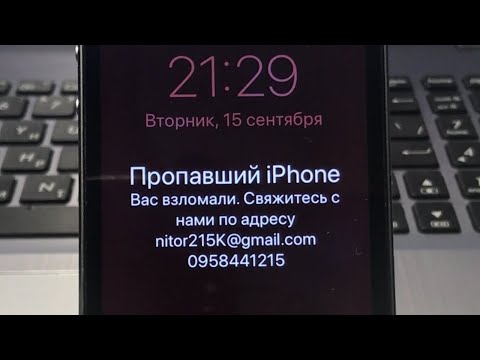

В отчете экспертов говорится, что программное обеспечение NSO Group не остается на iPhone после перезагрузки, что затрудняет подтверждение заражения устройства. Это также предполагает, что пользователи, которые беспокоятся о том, что их атакуют, могут регулярно перезагружать свои устройства.

Это также предполагает, что пользователи, которые беспокоятся о том, что их атакуют, могут регулярно перезагружать свои устройства.

Некоторые американские телефонные номера были в списке, но неясно, были ли они взломаны, сообщает Washington Post. Представитель NSO Group сказал, что компания расследует все жалобы о неправомерном использовании.

Другие технологические компании считают бизнес NSO Group неприемлемым и угрозой безопасности своих пользователей. В прошлом году WhatsApp, дочерняя компания Facebook, подала в суд на NSO Group за предполагаемый взлом WhatsApp. В декабрьском судебном заседании, поданном в рамках этого дела, третьи стороны, включая Microsoft, Google, Cisco и другие, заявили, что NSO Group нарушила законы США и не заслуживает иммунитета, поскольку продает свои товары госструктурам из других стран.

iPhone можно взломать с помощью канцелярской скрепки

iPhone взлом безопасностьновость

iPhone можно взломать с помощью канцелярской скрепки

Alexander Antipov

iPhone взлом безопасностьновость

«Взломать» iPhone можно только в том случае, если на экране находится уведомление о пропущенном вызове.

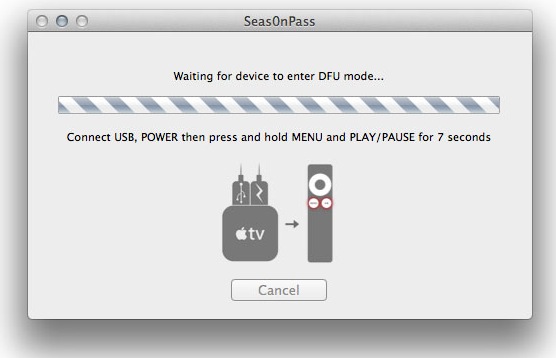

Участники группы разработчиков iPhoneIslam обнаружили брешь в системе безопасности iPhone, которая позволяет с помощью простой скрепки обойти пароль смартфона и получить доступ к личным данным пользователя устройства.

«Взломать» устройство можно только в том случае, если на экране находится уведомление о пропущенном вызове. Так, для «взлома» необходимо вытащить из смартфона лоток с SIM-картой с помощью скрепки, подождать несколько секунд, а затем вставить его обратно и провести пальцем по уведомлению.

После этого должно открыться телефонное приложение iPhone, с помощью которого можно осуществлять звонки, отправлять SMS-сообщения, а также просматривать и редактировать список контактов. При этом другие функции телефона будут заблокированы.

Разработчики группы iPhoneIslam утверждают, что таким образом можно получить доступ к любому устройству на iOS 5. Это может быть iPhone 4S, iPhone 4 и iPhone 3GS.

Мир сходит с ума и грянет киберапокалипсис. Подпишись на наш Телеграм канал, чтобы узнать первым, как выжить в цифровом кошмаре!

Поделиться новостью:

Новости по теме

Британское правительство сканирует все интернет-устройства Великобритании

Презентация промышленной экосистемы — Kaspersky OT CyberSecurity

Военный эксперт: США и Израиль уязвимы к кибератакам

Великобритания призналась, что британские шпионы защищают Украину от российских кибератак

Сервис сканирования URL-адресов раскрывает личные данные пользователей

СМИ – средство массовой инфекции.

Новостные сайты США распространяют вредоносное ПО

Новостные сайты США распространяют вредоносное ПО

Взломана крупнейшая биржа криптовалютных опционов

Новая версия The Sims взломана неизвестными злоумышленниками

Лиз Трасс в панике меняет телефонные номера

Подпишитесь на email рассылку

Подпишитесь на получение последних материалов по безопасности от SecurityLab.ru —

новости, статьи, обзоры уязвимостей и мнения аналитиков.

Ежедневный выпуск от SecurityLab.Ru

Еженедельный выпуск от SecurityLab.Ru

Нажимая на кнопку, я принимаю условия соглашения.

способов взлома вашего iPhone 13 — как удаленно взломать iPhone 12, 11 и X

Мне всегда было интересно, может ли кто-нибудь взломать мой iPhone, и иногда любопытство возрастает, и я спрашиваю себя, могу ли я взломать iPhone. И это любопытство является причиной этой статьи. Я не одобряю взлом чьего-либо iPhone, потому что, честно говоря, я бы не хотел, чтобы мой iPhone был взломан.

И это любопытство является причиной этой статьи. Я не одобряю взлом чьего-либо iPhone, потому что, честно говоря, я бы не хотел, чтобы мой iPhone был взломан.

Взлом — это аморальный поступок, и он незаконен, так что имейте это в виду. Эта статья написана исключительно для того, чтобы рассказать моим читателям о взломе iPhone. И если по какой-то причине вам нужно получить доступ к чужому iPhone, эта статья проливает свет на то, как взломать iPhone, хотя я против этого.

Чтобы узнать, как взломать iPhone, мы прочитали официальные документы Apple и просмотрели различные источники; мы с командой выяснили, что:

Взломать iPhone органическими методами практически невозможно. Пользователь, который хочет взломать iPhone, должен сделать это с помощью стороннего программного обеспечения, такого как 2 ниже. Хотя эта платная услуга может позволить пользователю взломать iPhone без необходимости загружать программное обеспечение или физически получать доступ к целевому телефону, она по-прежнему требует доступа к учетным данным iCloud цели.

Обновление от 25.10.2022: УЯЗВИМОСТЬ НУЛЕВОГО ДНЯ

Пользователям iPhone 8 и более поздних версий (включая iPhone 14, 13, 12, 11…) настоятельно рекомендуется обновить программное обеспечение из-за ошибки. Эта ошибка может или может привести к повреждению данных, сбоям приложений и/или удаленным взломам.

Рекомендуется немедленно обновить программное обеспечение Apple «до последних версий».

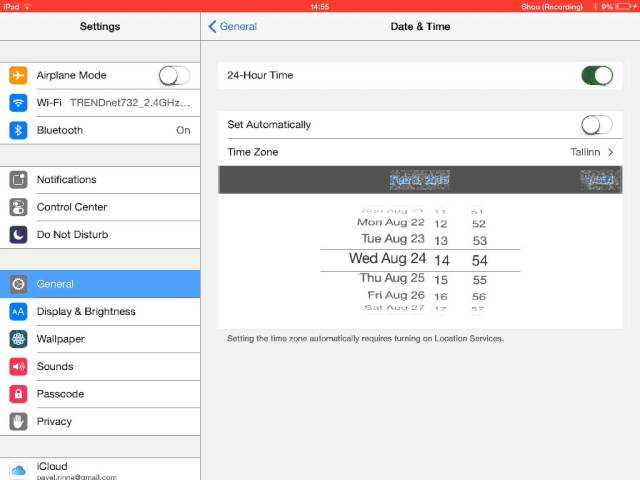

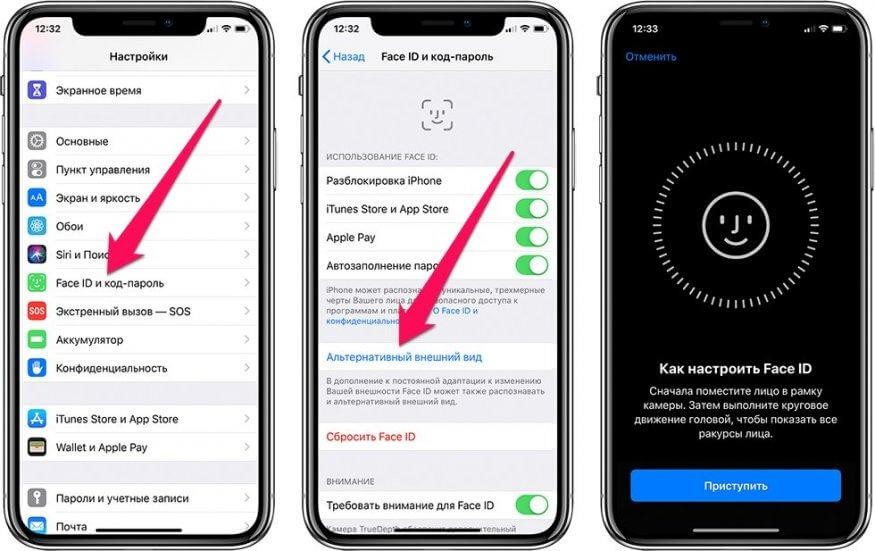

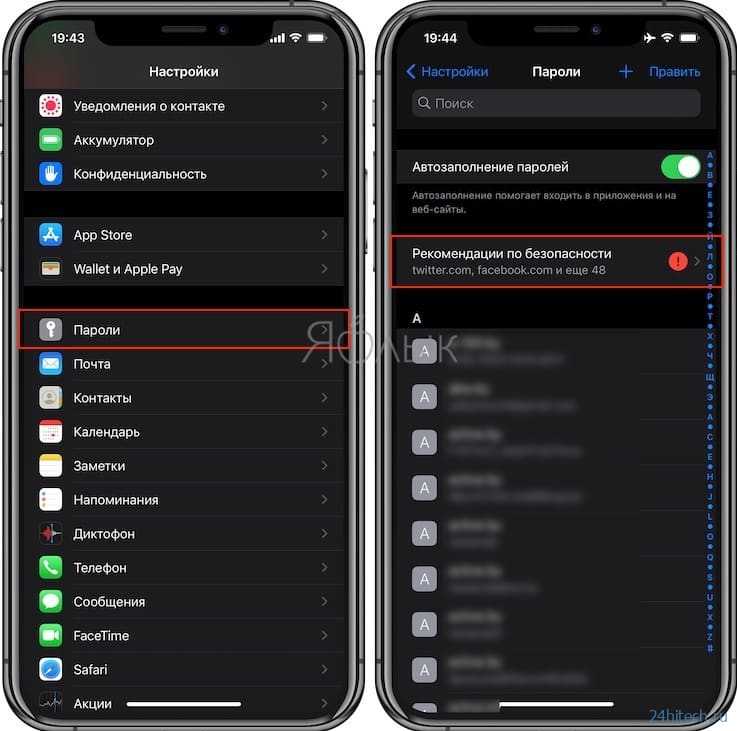

Это можно сделать в интерфейсе Apple, выбрав

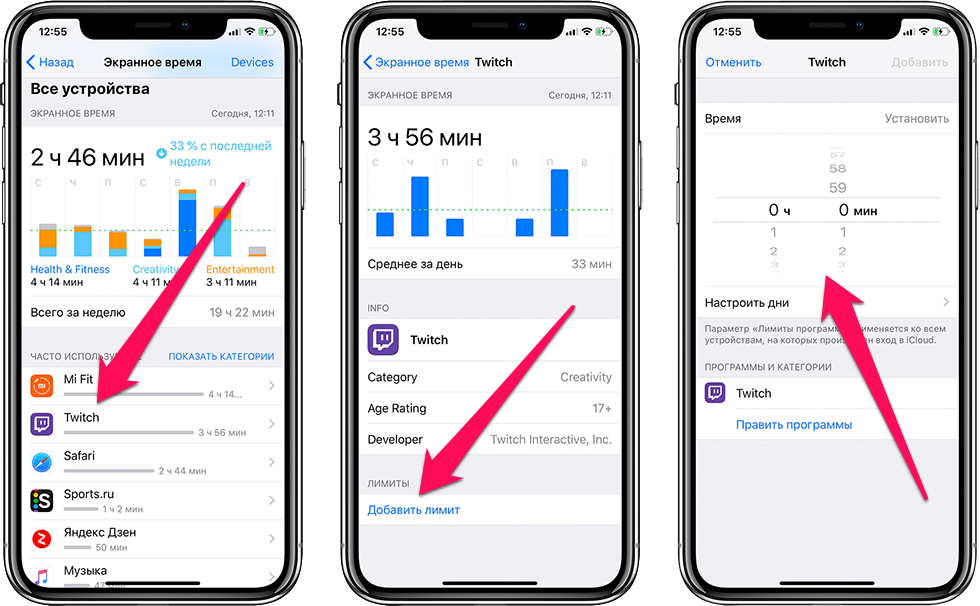

«Настройки» > «Основные» > «Обновления ПО» > «Включить автоматические обновления».

Как взломать iPhone? и как люди взломают это!

Содержание

Причины для взлома iPhone

Взлом — это процесс взлома электронного устройства, аналогичный краже, но в цифровой среде. Хотя это звучит как неэтичный/аморальный поступок, в этом есть и свои плюсы.

- Правительства и ФБР нанимают хакеров для противодействия нелегальным хакерам, которые могут пытаться украсть информацию.

Они также используются для проникновения в iPhone террористов и других лиц для сбора важной информации.

Они также используются для проникновения в iPhone террористов и других лиц для сбора важной информации.

- Но зачем кому-то, читающему эту статью, взламывать чей-то iPhone, на это должен ответить читатель.

- Если вы хотите шпионить, красть информацию или удовлетворять свои подозрения, читайте дальше, чтобы узнать больше о взломе iPhone.

Может ли кто-нибудь взломать мой iPhone 13?

iPhone 13, являющийся последним iPhone, не останется без внимания!

Почти любое устройство на этой планете можно взломать. И это касается и айфонов. Но реальный вопрос в том, может ли кто-нибудь взломать iPhone? И ответ на это тоже, наверное, да, но это нелегкий подвиг.

- Требуется много навыков и знаний о взломе, а также годы опыта в этой области, чтобы взломать любой смартфон, не говоря уже об iPhone.

- Устройства Apple — одни из самых безопасных устройств, которые вы можете купить. Все устройства Apple, включая iPhone, в первую очередь построены на безопасности и конфиденциальности с нуля, поэтому в iPhone отсутствуют некоторые популярные функции, такие как карты micro-SD.

Тем не менее, все возможно, если очень постараться, как взламывают невзламываемые замки.

1)

Взлом iPhone с помощью eyeZy

Если у вас есть доступ к их телефону или вы знаете их учетные данные iCloud, вы можете получить доступ к их iPhone. Мы говорим о таких вещах, как iMessages, тексты и даже сообщения в социальных сетях.

С eyeZy легко увидеть все их чаты, где бы они ни происходили. Посланник. Ватсап, Скайп. Снапчат. Инстаграм. Tinder. eyeZy позволяет взломать их iPhone и увидеть все.

И это не останавливается на их чатах. Когда вы используете eyeZy для взлома iPhone, вы сможете читать их электронные письма, видеть их местоположение, узнавать, кому они звонили по телефону, и многое другое. Есть даже интересная функция под названием «Волшебные оповещения», которая сообщает вам, использовали ли они определенные слова в чате или поиске (вы можете выбрать слова). Он действительно мощный и очень простой в установке. Лучшая часть? Он работает в скрытом режиме, поэтому они не узнают, что вы взломали их телефон.

Благодаря трем методам установки (побег из тюрьмы, синхронизация с iCloud или синхронизация по Wi-Fi) вы можете быстро приступить к работе с eyeZy.

Посмотрите их здесь

2)

Пошагово взломать iPhone с помощью Spyine?

Spyine — один из лучших инструментов для удаленного доступа через iPhone. Spyine позволяет просматривать сообщения, обмен данными, электронные письма, заметки и многое другое на взломанном устройстве. Все, что вам нужно сделать, это выполнить эти шаги, и вы можете получить доступ к любому устройству iOS, iPhone или iPad.

Все, что вам нужно сделать, это выполнить эти шаги, и вы можете получить доступ к любому устройству iOS, iPhone или iPad.

- ШАГ 1: Прежде всего, вам необходимо зарегистрироваться в веб-приложении Spyine, указав свой адрес электронной почты.

- ШАГ 2: После регистрации вам необходимо выбрать план. Есть много планов, поэтому выберите лучший план для вас, исходя из вашего бюджета и временных рамок.

- ШАГ 3: Как только вы выберете и оплатите план, вы получите электронное письмо со ссылкой для настройки. Процедура настройки понятна и проста, с ней у вас не возникнет никаких проблем. Процесс настройки будет выполнен за пару минут, и вы готовы к работе.

- ШАГ 4: Теперь выберите iOS в качестве целевой платформы.

- ШАГ 5: Как только это будет сделано, вы должны связать вас с целевым iPhone в Spyine. Вы можете сделать это, введя учетные данные iCloud целевого iPhone.

- ШАГ 6: Теперь у вас есть доступ к множеству функций Spyine, которые вы можете использовать на своем целевом iPhone.

Все это заняло всего несколько минут, и в следующем разделе вы узнаете, что вы можете сделать после взлома iPhone с помощью Spyine.

Особенности Spyine

Безопасность для хакера: Spyine обязуется сохранять анонимность хакера, не сохраняя записи ни о каком пользователе. Он ведет учет только необходимой информации, такой как имя пользователя и пароль, и даже они защищены без доступа к кому-либо.

Без джейлбрейка: Предыдущее шпионское ПО требовало джейлбрейка целевых iPhone. Но Spyine не требует этого, все, что вам нужно, это данные iCloud, и весь процесс также удален.

Keylogging: Это функция, которая позволяет Spyine сохранять нажатия клавиш на iPhone целевого пользователя, это позволяет хакеру получить учетные данные пароля и многое другое.

Веб-шпионское ПО: Spyine — веб-служба шпионского ПО, которая избавляет от необходимости загружать программное обеспечение, позволяя хакеру лучше сохранять свою анонимность. Хакеру нужно шпионить только тогда, когда это необходимо.

Как взломать айфон не имея к нему доступа?

iPhone похож на очень надежный замок, но даже самые сложные замки можно взломать, если использовать правильный метод. Точно так же можно взломать и айфоны, если кто-то очень этого захочет.

Что делает iPhone сложнее для взлома, так это то, что они продолжают получать обновления программного обеспечения и безопасности, которые устраняют уязвимости, через которые хакеры могут получить доступ к вашему устройству.

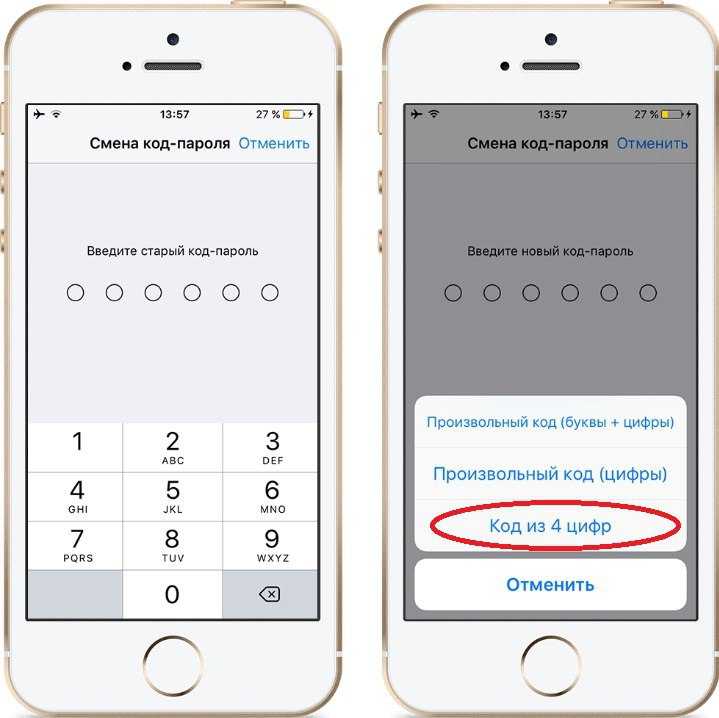

- Например, несколько лет назад Федеральное бюро расследований (ФБР) наняло группу высококвалифицированных израильских хакеров для взлома iPhone 5C террориста. iPhone был защищен паролем, который труднее взломать по сравнению с PIN-кодом.

- Apple не стала бы помогать ФБР, потому что даже у Apple не было доступа к данным ни одного iPhone.

И если Apple помогала, это означало, что Apple подрывает доверие своих клиентов. В конце концов, ФБР взломало iPhone с помощью израильских хакеров, что обошлось ФБР более чем в миллион долларов.

И если Apple помогала, это означало, что Apple подрывает доверие своих клиентов. В конце концов, ФБР взломало iPhone с помощью израильских хакеров, что обошлось ФБР более чем в миллион долларов.

С тех пор Apple повысила безопасность, а безопасность любого устройства, включая другие смартфоны, повысилась благодаря обновлениям безопасности.

Еще один пример взлома iPhone был обнаружен хакером, работающим в Apple. Этот хакер продемонстрировал, как удаленно взломать iPhone с другого устройства. Весь этот инцидент встревожил все сообщество Apple. С тех пор Apple исправила уязвимость, которая позволила хакеру воспользоваться ею.

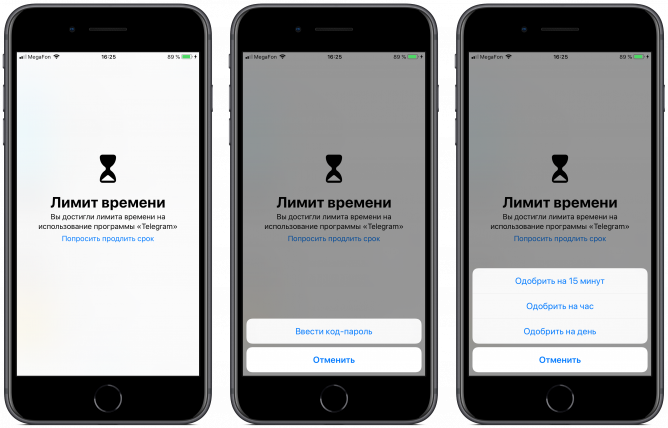

- Помимо всех этих строгих мер безопасности на iPhone, есть и другие сравнительно более простые способы взломать iPhone, но большинство из них требуют, чтобы цель была наивной или небрежной. Если целевой iPhone работает на более старой версии программного обеспечения, это означает, что он уязвим для взлома.

- Взлом iPhone также делает его уязвимым для взлома, поскольку вы не будете получать обновления программного обеспечения и безопасности от Apple.

И если вы практикуете безопасный просмотр в Интернете и имеете базовые знания об Интернете, вы можете избежать уязвимости своих устройств, не устанавливая приложения и сертификаты без вашего ведома.

И если вы практикуете безопасный просмотр в Интернете и имеете базовые знания об Интернете, вы можете избежать уязвимости своих устройств, не устанавливая приложения и сертификаты без вашего ведома.

- Итак, если вы будете соблюдать безопасный просмотр, избегаете отрывочных веб-сайтов и ссылок, избегаете взлома своего iPhone и регулярно обновляете свой iPhone, ваш iPhone будет в безопасности от хакеров. Итак, взломать iPhone можно, но сделать это непросто.

- Хакер должен быть очень опытным, иначе цель должна быть очень наивной. И то, и другое маловероятно, и опытный хакер не станет взламывать ни один iPhone на улице.

Связанный: Как восстановить ваш iPhone

Как взломать iPhone УДАЛЕННО

Несмотря на то, что удаленный взлом iPhone является почти невыполнимой задачей, это все же возможно. Чтобы удаленно взломать iPhone, пользователь должен быть неосторожным. Пользователь может нажимать на ссылки, всплывающие окна, посещать сомнительные веб-сайты и т. д., чтобы их iPhone был взломан.

д., чтобы их iPhone был взломан.

Даже в этом случае Apple регулярно выпускает исправления для iPhone, чтобы защитить их от уязвимостей в системе безопасности, поэтому для взлома iPhone требуется сочетание невезения, плохих знаний пользователей и опытных хакерских навыков.

Взлом iPhone с компьютера

С помощью сторонних приложений, таких как eyeZy , вы можете удаленно отслеживать iPhone цели. Это включает в себя доступ к их текстам, местоположению, социальным сетям, истории веб-поиска и т. д. Хотя это опасно в чужих руках, такие приложения, как eyeZy , обычно используются родителями для отслеживания своих детей.

Помимо этических проблем, взломать iPhone проще удаленно, просто используя компьютер. Все, что вам действительно нужно, это учетные данные iTunes цели. В частности, их имя пользователя и пароль. Теперь все, что вам нужно сделать, это войти в свою учетную запись и установить шпионское приложение, и все готово.

Просто перейдите на панель инструментов шпионского приложения, и вы сможете просмотреть действия, происходящие на iPhone цели.

Сторонние службы

Пока я говорил о том, как сложно взломать iPhone, вы могли наткнуться на службы и шпионское ПО в Интернете, которые утверждают, что легко взломать iPhone. Я хотел проверить, правду ли говорят эти сервисы. Я хотел посмотреть, действительно ли эти сторонние сервисы могут взломать iPhone. Итак, я заплатил за услугу под названием Spyine, и вот мой опыт работы с ней.

- Заявления Spyine не были ложными, на самом деле весь процесс работал так, как рекламировалось. Но у этого процесса есть свои звездочки, и вы должны знать их, прежде чем использовать Spyine.

- Вы можете взломать с помощью Spyine или другого подобного шпионского ПО, только если у вас есть доступ к учетным данным iCloud целевого устройства. Это означает, что вам нужен идентификатор и пароль iCloud, которые сами по себе практически невозможно найти, если владелец целевого устройства не доверяет вам.

- Итак, если вы хотите взломать iPhone кого-то, кого вы знаете, и кого-то, кто доверяет вам свои учетные данные iCloud, вы можете с помощью Spyine или других подобных программ-шпионов. Вы не должны поступать так с кем-то, кто вам доверяет, но вы можете, если вы в таком отчаянии.

- Итак, теперь, когда вы хотите, вам может быть интересно, как взломать чей-то iPhone. Читайте дальше, чтобы узнать, как взломать iPhone с помощью Spyine.

Взлом iPhone с помощью Wi-Fi

Другой способ взломать iPhone — использовать общедоступное соединение Wi-Fi. Публичный Wi-Fi может быть крайне небезопасным и незащищенным. Если вы знаете, что делаете, вы можете более или менее собрать целевые данные. Однако бывает, что это очень сложно. Итак, вам понадобятся довольно технические ноу-хау.

Наиболее распространенным методом является использование атаки «человек посередине». Так как же это работает? Предположим, вы получили текстовое сообщение от вашего банка с просьбой войти в свою учетную запись, чтобы подтвердить свою контактную информацию. Теперь вы нажимаете на эту ссылку, и вы попадаете на сайт банка. После того, как вы введете свои учетные данные, вы станете жертвой фишинга.

Теперь вы нажимаете на эту ссылку, и вы попадаете на сайт банка. После того, как вы введете свои учетные данные, вы станете жертвой фишинга.

В этом примере человек посередине прислал вам текст, который показался вам правдоподобным. Гораздо проще сделать это в общедоступной сети Wi-Fi, поскольку обычно есть какая-то страница регистрации. Все, что им нужно сделать, это заставить вас скачать файл, и ваша система будет скомпрометирована.

Даже если они не пройдут такой сложный сценарий. Они могут просто настроить программу, называемую анализатором пакетов, которая собирает данные, которые передаются с вашего компьютера с помощью Wi-Fi, и теперь они могут получить доступ к вашей личной информации.

Затем хакер может похитить пароли, учетные данные для входа и другую конфиденциальную информацию. Даже текстовые сообщения и электронные письма.

Поэтому настоятельно рекомендуется не получать доступ к своему банку или важной электронной почте в общедоступной сети Wi-Fi. На самом деле, лучше использовать VPN, так как он обеспечивает надежную защиту от таких атак.

На самом деле, лучше использовать VPN, так как он обеспечивает надежную защиту от таких атак.

Мы рекомендуем вообще избегать незащищенных беспроводных сетей и использовать вместо них точку доступа. А для максимальной защиты всегда используйте VPN для шифрования трафика.

Как взломать iPhone – Заключительные мысли

Взлом — деликатная тема, когда речь идет о морали поступка. Но есть случаи, когда это может быть полезно для их общего блага, даже если весь процесс испорчен.

Кроме того, если вы можете взломать один iPhone, вы можете взломать любой iPhone, а это означает, что каждый рискует быть взломанным. Вот почему Apple и другие разработчики программного обеспечения так много работают над безопасностью.

Хотя взломать iPhone можно, хотя это может показаться невыполнимой задачей. Вы всегда можете нанять опытного хакера, чтобы взломать уязвимого/наивного пользователя или использовать шпионское ПО, чтобы выполнить свою работу.

Часто задаваемые вопросы о взломе iPhone

Можно ли взломать iPhone?

Маркетинг Apple для iPhone, который невозможно взломать, не совсем верен, поскольку iPhone определенно можно взломать, как и почти все электронные устройства. Хотя код и меры безопасности iPhone являются одними из лучших, их все же можно взломать из-за человеческого фактора. Узнайте больше о том, как взломать iPhone в нашем руководстве.

Хотя код и меры безопасности iPhone являются одними из лучших, их все же можно взломать из-за человеческого фактора. Узнайте больше о том, как взломать iPhone в нашем руководстве.

Можно ли взломать iPhone с помощью текстового сообщения?

Недавно iPhone был взломан с помощью эксплойта с нулевым кликом. Пользователь iPhone получил текст iMessage, и даже без нажатия на него iPhone был взломан. Apple выпустила исправления для этой уязвимости, но iPhone может быть взломан с помощью текстового сообщения.

Можно ли взломать iPhone, посетив веб-сайт?

Когда я упомянул, что человеческий фактор может привести к взлому iPhone, я имел в виду именно это. Пользователи, посещающие сомнительные веб-сайты или нажимающие на подозрительные ссылки, могут привести к взлому их iPhone. Узнайте больше о том, как взломать iPhone в нашем руководстве.

Как я узнаю, что мой iPhone взломан?

Есть несколько признаков, которые могут сообщить вам, что ваш iPhone взломан. Взломанный iPhone будет

Взломанный iPhone будет

отображать странные или неуместные всплывающие окна.

Отправляйте текстовые сообщения или звоните автоматически.

Высокий уровень использования данных.

Батарея может разряжаться быстрее, чем обычно.

Некоторые приложения устанавливаются без вашего разрешения.

Можно ли взломать iPhone, нажав на ссылку?

Да, это, пожалуй, самый распространенный способ взлома iPhone. Подозрительные веб-сайты с подозрительными ссылками могут установить на ваш iPhone вредоносное ПО, которое позволит хакерам получить контроль над вашим iPhone.

Легко ли взломать iPhone 12?

iPhone 12 взломать можно, но не так просто. Большинство современных смартфонов и компьютеров трудно взломать, а iPhone — одни из самых безопасных устройств, поэтому их трудно и почти невозможно взломать. Но это возможно, и чтобы избежать такого риска, требуется практика безопасного просмотра. Узнайте больше о том, как взломать iPhone в нашем руководстве.

Можем ли мы взломать звонки и данные iPhone?

Да, вы можете взломать iPhone, но это сложный процесс. Есть несколько приложений, которые облегчают нам удаленный доступ к iPhone. После взлома вы получите доступ к звонкам и данным iPhone.

Каковы признаки взломанного iPhone?

Приведенные ниже признаки помогают нам узнать, был ли взломан iPhone.

Это может повлиять на срок службы батареи.

На вашем iPhone могут появляться необычные приложения и всплывающие окна.

Снижение объема памяти и производительности.

Может ли кто-нибудь взломать ваш iPhone, если вы подключитесь к Wi-Fi?

Да, ваш iPhone можно взломать через Wi-Fi. Если ваш iPhone подключен к общедоступной сети Wi-Fi, существует риск взлома. Многие хакеры используют общедоступный Wi-Fi для доступа и взлома таких устройств, как iPhone.

Безопасно ли использовать взломанный iPhone после сброса настроек?

Да, можно безопасно снова использовать ваш iPhone после сброса настроек, поскольку сброс настроек удаляет все данные на вашем iPhone, включая любые хакерские данные, такие как вирусы/трояны и т. д. Узнайте больше о том, как взломать iPhone в наш гид.

д. Узнайте больше о том, как взломать iPhone в наш гид.

Можно ли взломать камеру iPhone?

Да, камеру iPhone можно взломать. Камеры iPhone также являются целью хакеров. Они взламывают вашу камеру таким образом, что вы даже не замечаете, что ваша камера работает и предоставляет им данные. Узнайте больше о том, как взломать iPhone в нашем руководстве.

Алан Урбан

Алан Урбан — главный редактор Stupid Apple Rumors и часто заявляет, что он «фанат Apple номер один».

Помимо того, что он следит за последними новостями Apple, он также просматривает продукты Apple и создает удобные руководства. Когда он не подвергает устройства Apple сумасшедшим стресс-тестам, он обычно играет в игры на Apple Arcade

Как удаленно взломать iPhone в 2022 году

Катя Серябкина

на

Есть много законных причин для желания узнать как взломать iPhone . Чаще всего родители вынуждены следить за телефоном своего ребенка, а работодатели должны следить за сотрудниками.

Чаще всего родители вынуждены следить за телефоном своего ребенка, а работодатели должны следить за сотрудниками.

Как взломать iPhone? Это довольно легко сделать, установив хакерское приложение на целевой iPhone. Ни один другой метод не предоставит вам полный контроль и не позволит так легко взломать чей-то iPhone.

Если вам не нужен такой доступ или вы не можете получить физический доступ к iPhone, вы можете использовать учетные данные Apple для удаленного взлома чьего-либо iPhone.

В любом случае вам потребуются учетные данные iCloud телефона или возможность физически установить программное обеспечение на устройстве iOS.

Самый простой метод: mSpy

Узнать больше

Доступ к текстовым сообщениям

GPS-отслеживание местоположения

Отслеживание всех приложений социальных сетей

Совместимость с:

Как взломать iPhone

7 заключается в использовании шпионского приложения. В Интернете доступно множество таких приложений для скачивания. Большинство из них работают исключительно хорошо, предоставляя вам информацию в режиме реального времени о целевых пользователях и их действиях. Это мой предпочтительный метод удаленного взлома iPhone, потому что он не требует покупки специального оборудования или программного обеспечения. Чтобы продемонстрировать, как это делается, эта статья покажет вам, как использовать лучшие методы удаленного взлома iPhone.

Большинство из них работают исключительно хорошо, предоставляя вам информацию в режиме реального времени о целевых пользователях и их действиях. Это мой предпочтительный метод удаленного взлома iPhone, потому что он не требует покупки специального оборудования или программного обеспечения. Чтобы продемонстрировать, как это делается, эта статья покажет вам, как использовать лучшие методы удаленного взлома iPhone.

7 приложений для взлома чьего-то iPhone

1. mSpy

mSpy — это то, что я использовал, чтобы взломать iPhone моей дочери. Это было на удивление легко, так как я просто одолжил его, чтобы позвонить, установил шпионское приложение и ввел свои данные для входа. mSpy перешел в стелс-режим, стал незаметным, и я был готов примерно через 5 минут.

Шпионское приложение может отслеживать все действия на целевом iPhone, включая текстовые сообщения, местоположение GPS, журналы вызовов и даже электронные письма. Охват социальных сетей более полный, чем любой другой метод взлома iPhone, с полным охватом Snapchat, WhatsApp, Facebook, Instagram, Tinder, Telegram и т. д.

д.

Функции кейлоггера и записи экрана, предлагаемые mSpy, делают его невероятно мощным инструментом для отслеживания чьей-либо деятельности. Вы не только получите доступ ко всем их паролям, но также сможете увидеть любые скрытые приложения для обмена сообщениями, которые они могут использовать.

Однако, несмотря на превосходные функции, они не уникальны среди шпионских приложений. Что отличает mSpy от конкурентов, так это превосходная совместимость и надежность. Он совместим с огромным количеством устройств и может взламывать iPhone, выпущенные еще в 2014 году. Он также полностью незаметен и никогда ничего не пропускает.

Хотя я протестировал десятки хакерских и шпионских приложений, mSpy — единственное, которому удается достичь всех этих целей одновременно.

Рекомендуется

Простота использования:

Особенности:

Конфиденциальность:

Цена:

Плюсы

- Полностью скрыто

- Отслеживание местоположения GPS

- Кейлоггер

- Устройство записи экрана

- Доступ ко всем социальным сетям

Минусы

- Стоимость

См. mSpy

mSpy

2. EyeZy

EyeZy — это новое мощное приложение, которое вышло только в 2022 году. Компания, которая производит eyeZy, имеет долгую историю на рынке родительского контроля и наблюдения, и это приложение является их текущим флагманом.

eyeZy предлагает широкий спектр расширенных возможностей, включая:

- Оповещения по ключевым словам для уведомления, когда ваш ребенок набирает, отправляет или получает неприемлемое текстовое сообщение или электронное письмо на своем смартфоне.

- Мониторинг социальных сетей, таких как Tinder, Facebook, WhatsApp, Snapchat, Skype, Instagram, iMessage, Telegram, Kik, Line, Viber и Google Hangouts.

- Доступ к изображениям и видео.

- Отслеживание местоположения и возможность создавать зоны ограниченного доступа и получать уведомления, когда они находятся там, где их быть не должно.

- Скрытый режим гарантирует, что цель не знает, что вы следите за ней с помощью eyeZy.

Простота использования:

Характеристики:

Конфиденциальность:

Цена:

Плюсы

- Простота использования

- Полностью спрятан

- Быстрая установка

- Отслеживание местоположения

- Доступ ко всем социальным сетям

Минусы

- Не такой мощный, как mSpy

См. eyeZy

eyeZy

3. FlexiSpy

FlexiSpy не так удобен для пользователя, как другие приложения, а веб-сайт и интерфейс кажутся устаревшими, но его технические возможности не имеют себе равных.

FlexiSpy и uMobix — единственные инструменты, способные делать фото или видео на целевом iPhone, а также активировать микрофон, чтобы превратить взломанный iPhone в живого комнатного жука. Кроме того, он может записывать живые телефонные звонки и загружать их в облако, чтобы хакер мог загрузить их позже.

У FlexiSpy есть две серьезные проблемы, и именно поэтому он занимает третье место в нашем списке. Веб-сайт устарел для 2022 года, а инструмент стоит дорого, но было бы ошибкой позволить любой из этих вещей отвлечь вас от этого чуда.

Простота использования:

Характеристики:

Конфиденциальность:

Цена:

Плюсы

- Чрезвычайно мощный

- Прямая трансляция с камеры

- Предварительно загруженные телефоны

- Отслеживание местоположения

- Возможность активировать микрофон

- Запись звонков

Минусы

- Старый интерфейс

- Дорогой

См. FlexiSpy

FlexiSpy

4. uMobix

Хотя uMobix обладает всеми стандартными функциями, которые вы ожидаете найти, он также имеет возможности, которые намного превосходят любую другую технологию, за исключением нашего следующего выбора в этом списке.

uMobix обеспечивает удаленный доступ к большему количеству приложений для социальных сетей, чем что-либо другое на рынке, включая Tinder, Facebook, WhatsApp, Instagram, Reddit, Telegram, Zoom, Skype, TikTok и Snapchat, и это лишь некоторые из них.

Полный список возможностей можно найти в моем следующем обзоре uMobix, но краткая версия заключается в том, что он дает вам полный контроль над iPhone, который вы взламываете. После того, как вы взломали телефон, вы можете использовать его не только для наблюдения, но и для изменения настроек устройства, таких как отключение Wi-Fi или ограничение того, какие приложения могут открываться.

Он даже имеет функцию обнаружения шпионских программ, чтобы предупредить вас о других шпионских приложениях, которые уже установлены на телефоне. На первый взгляд это кажется странной функцией. Но если вы следите за своим ребенком в целях его безопасности, было бы очень неприятно обнаружить, что кто-то другой уже взломал его.

На первый взгляд это кажется странной функцией. Но если вы следите за своим ребенком в целях его безопасности, было бы очень неприятно обнаружить, что кто-то другой уже взломал его.

Техническая поддержка в режиме реального времени доступна по телефону, что может быть спасением, если вам нужно установить его в течение ограниченного периода времени.

Как и многие подобные приложения для взлома iPhone, его цена, надежность и ограниченная совместимость делают его полезным только в ограниченных ситуациях.

5. Highster Mobile

Highster Mobile может обойти защиту на устройствах iOS и предоставлять обновления и информацию в режиме реального времени. Его можно использовать без необходимости прямого подключения к компьютеру или ноутбуку. Перед загрузкой вам следует прочитать наш обзор Highster Mobile, так как у него неоднозначная история, и он может подойти не всем.

6. CocoSpy

Благодаря своей технологии Cocospy является одним из новейших инструментов безопасности, использующих учетную запись администратора на целевом устройстве, чтобы вы могли без проблем отслеживать его действия и текстовые сообщения.

7. Mobistealth

Несмотря на то, что Mobistealth находится последним в нашем списке, это не означает, что он менее полезен, чем другие варианты, представленные в настоящее время на рынке. Это мощный и надежный инструмент, который можно использовать на iPhone в течение нескольких минут после его загрузки из Интернета.

Установка непосредственно на целевой iPhone является наиболее эффективным способом взлома системы безопасности iPhone. Для установки не требуется делать джейлбрейк iPhone, но требуется, чтобы вы могли выполнить несколько важных действий на экране. Установка занимает около 5 минут и не требует особых навыков, так что это может сделать любой физически владеющий устройством.

Скрытый режим гарантирует отсутствие видимых признаков установки, и его можно настроить на работу в фоновом режиме.

Mobistealth поставляется с панелью дистанционного управления, которая позволяет вам получить доступ ко всему, включая адресную книгу, журналы вызовов, текстовые сообщения и фотографии.

Зачем вам использовать шпионское приложение?

Шпионское приложение — лучший и самый эффективный способ взломать iPhone. Без фактического физического доступа к iPhone он позволяет вам следить за экраном в режиме реального времени, читать текстовые сообщения и загружать фотографии.

Этот уровень доступа возможен только при наличии установленного стороннего программного обеспечения для наблюдения за продуктами Apple, и ни один другой метод не позволяет осуществлять такой длительный мониторинг из любой точки мира.

Сколько стоят шпионские приложения?

Цены могут сильно различаться в зависимости от функций, но обычно они колеблются от 50 до 100 долларов в месяц, хотя иногда доступны предложения, которые значительно снижают эту стоимость в определенных случаях, если пользователь того пожелает; однако более высокие цены могут быть оправданы лучшими технологиями.

Они скрыты от пользователя телефона?

Да, они невидимы для операционной системы и не оставляют следов при удалении или установке обновлений. Целевой пользователь не будет знать, что он был установлен хакерами.

Целевой пользователь не будет знать, что он был установлен хакерами.

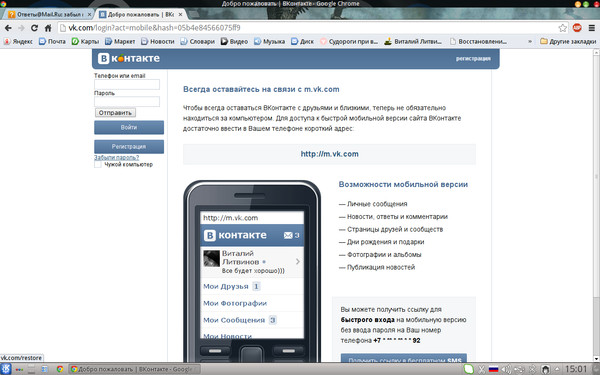

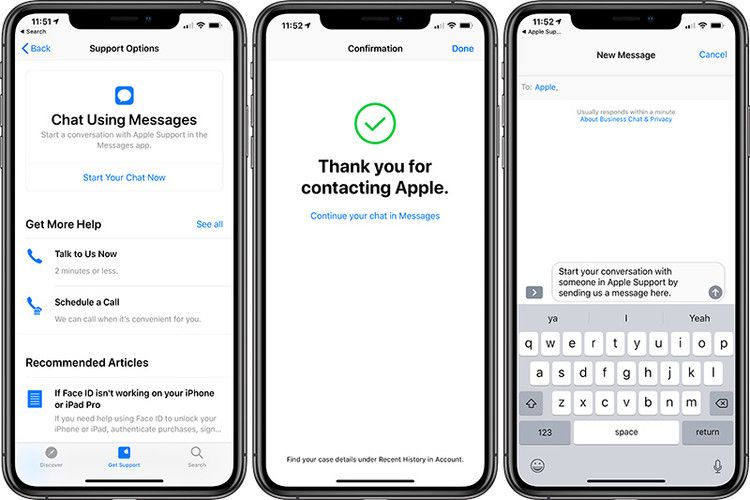

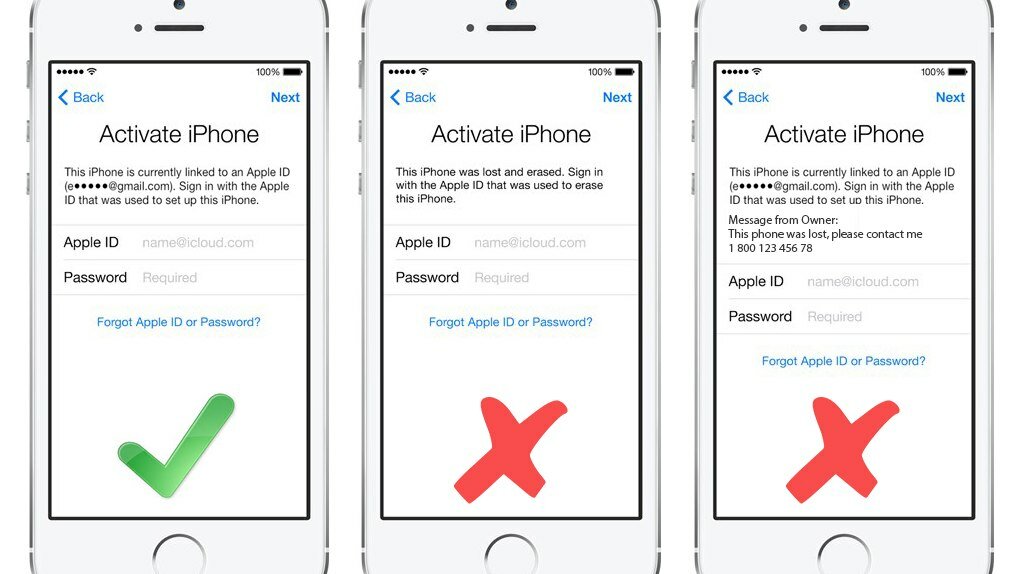

Как взломать iPhone с помощью iCloud

Чтобы шпионить за мобильным телефоном без установки программного обеспечения на целевой телефон, доступ к iCloud является распространенным способом удаленного взлома iPhone. Сетевое подключение к Apple позволяет вам делать все, от выполнения обновлений до покупки контента в iTunes с помощью вашего устройства iOS.

Процесс подключения продуктов Apple к сети относительно прост. Данные, отправленные или полученные с устройства Apple iOS после входа в свою учетную запись, будут направляться через серверы Apple. Несмотря на то, что эти серверы закрыты для публики, вы все равно можете отслеживать их другими способами, такими как вход непосредственно из веб-браузера.

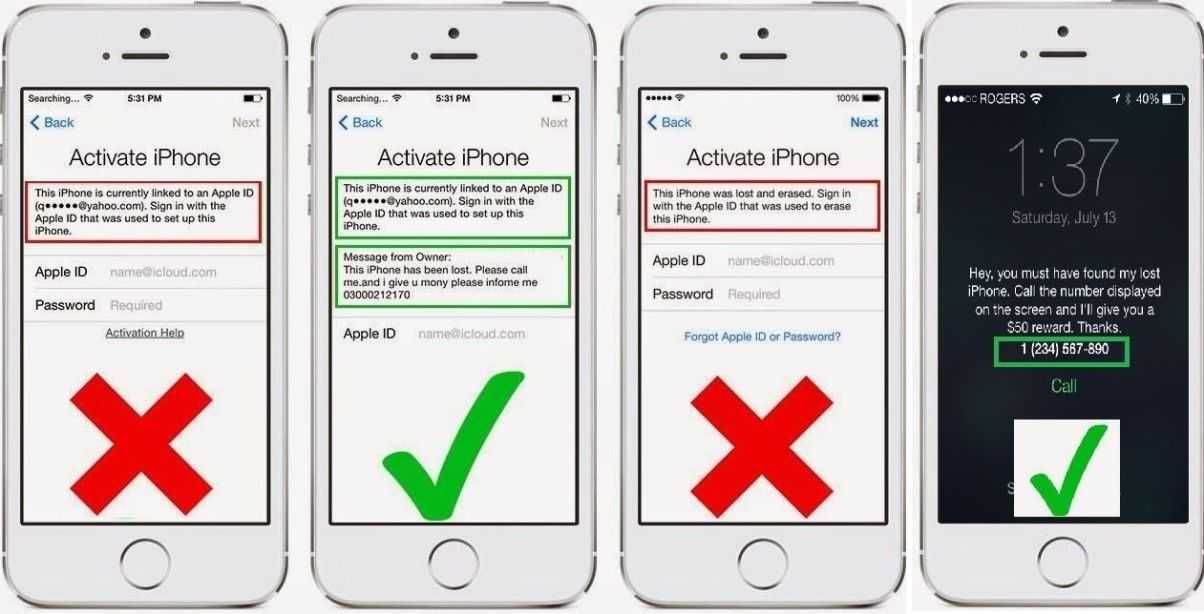

Вы можете взломать iPhone, войдя в Apple iCloud, используя данные для входа в систему, и отключив службу «Найти iPhone» (или «Найти iPad»), чтобы никто не знал, где он сейчас находится.

Программа «Найти iPhone» позволяет любому, у кого есть разрешение, находить, блокировать и стирать данные со своего iPhone, iPad или iPod touch, если он когда-либо будет потерян.

Если вы не указали учетные данные для входа в систему, единственный способ получить доступ к учетной записи — это подобрать их пароль по сети, что не рекомендуется. Вы можете использовать те же учетные данные имени пользователя и пароля, если знаете их комбинации Apple ID и паролей. Хакеры и технически подкованные специалисты, которые пытаются защитить свой бизнес или активы, часто используют этот метод.

Может ли пользователь увидеть, что я получил доступ к учетной записи iCloud?

Нет. Не будет никаких доказательств того, что кто-то взломал свою учетную запись iCloud после выполнения нескольких простых шагов установки.

Можно ли удаленно взломать камеры сотовых телефонов?

Есть множество причин, по которым кто-то хочет взломать iPhone своего партнера, и взломать камеру телефона несложно. Наиболее часто упоминаемой причиной является ревность. Если ваш партнер проводит слишком много времени с другим человеком, всегда есть вероятность, что он вам изменяет.

Они также используются для проникновения в iPhone террористов и других лиц для сбора важной информации.

Они также используются для проникновения в iPhone террористов и других лиц для сбора важной информации.

И если Apple помогала, это означало, что Apple подрывает доверие своих клиентов. В конце концов, ФБР взломало iPhone с помощью израильских хакеров, что обошлось ФБР более чем в миллион долларов.

И если Apple помогала, это означало, что Apple подрывает доверие своих клиентов. В конце концов, ФБР взломало iPhone с помощью израильских хакеров, что обошлось ФБР более чем в миллион долларов. И если вы практикуете безопасный просмотр в Интернете и имеете базовые знания об Интернете, вы можете избежать уязвимости своих устройств, не устанавливая приложения и сертификаты без вашего ведома.

И если вы практикуете безопасный просмотр в Интернете и имеете базовые знания об Интернете, вы можете избежать уязвимости своих устройств, не устанавливая приложения и сертификаты без вашего ведома.